Report CERT 14 – 20 Settembre 2024: quali campagne malevole girano nel panorama italiano? Nel report del CERT tutte le info utili

I malware della settimana 14 – 20 Settembre 2024

Durante la scorsa settimana, il CERT-AGID ha individuato 56 campagne malevole. 41 di queste avevano obiettivi italiani, mentre 15 erano generiche, ma hanno interessato anche il panorama italiano.

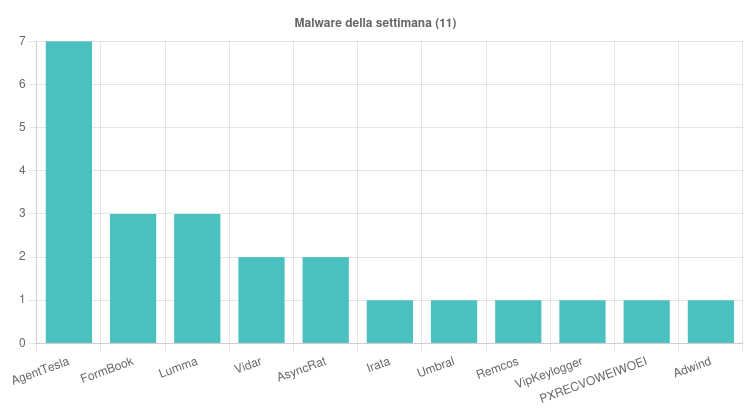

Il Report CERT 14 – 20 Settembre riporta che le famiglie malware in diffusione sono state 11. Nello specifico, si è trattato delle seguenti campagne:

AgentTesla: individuate ben 5 campagne diffuse via posta elettronica con allegati BAT, EXE, ISO e RAR e altre 2 campagne con allegati EXE e ZIP. Tutte queste campagne hanno sfruttato il tema Documenti. Per saperne di più > Anatomia di Agent Tesla, lo spyware più diffuso in Italia nel 2023.

FormBook: scoperte 3 campagne, 2 italiane e una generica, veicolate via email e contenenti allegati EXE e ZIP. Come tema è stato usato Ordine. Per saperne di più > Furto dati e credenziali: anatomia di FormBook, uno dei malware infostealer più diffuso in Italia.

Lumma Stealer: il CERT ha rilevato in totale 3 campagne, due delle quali italiane e una generica. Queste sono state diffuse via email con allegati EXE e PDF. Per saperne di più > LummaC, l’infostealer camaleontico dalle mille tattiche per diffondersi ed eludere il rilevamento.

Vidar: individuata una campagna diffusa via PEC con allegato JavaScript a tema Pagamenti. Per saperne di più > Vidar, il malware ruba-dati, in circolazione in Italia.

AsyncRAT: rilevate due campagne diffuse via email con allegati JAR e EXE. Una di queste italiana a tema Energia e quella generica a tema Documenti.

Irata: scoperta una campagna che usa il tema Banking e diffonde APK malevolo via SMS. Per approfondire > Anatomia di Irata: il malware Android distribuito in Italia.

Umbral: rintracciata una campagna veicolata via posta elettronica che conteneva allegato EXE.

Remcos: il CERT ha identificato una campagna a tema Banking che è stata veicolata via email con allegato HTML. Per approfondire > Remcos: il software legittimo diffuso in Italia come RAT.

VIPKeylogger: rilevata una campagna a tema Pagamenti diffusa via posta elettronica con allegato SCR.

PXRECVOWEIWOEI: scoperta una campagna veicolata via email con link a file VBS. Il tema sfruttato è stato Ordine.

Adwind: individuata una campagna veicolata via email. Gli allegati presenti erano HTML e PDF e contenevamo link a file malevoli JAR. Per approfondire > CERT-AGID: crescono in Italia le campagne che diffondono il malware Adwind/jRAT.

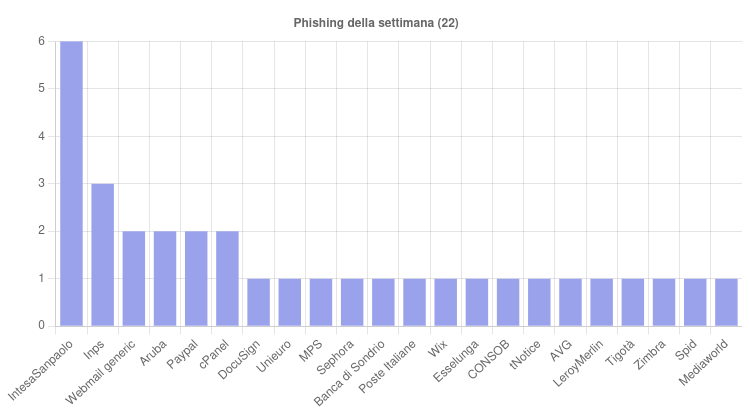

Le campagne di phishing e i temi della settimana 14 – 20 Settembre 2024

Nel report CERT-AGID della settimana 14 – 20 Settembre 2024 le campagne di phishing hanno coinvolto 22 diversi brand. In particolare, le campagne maggiormente diffuse hanno riguardato i temi Intesa Sanpaolo e INPS. E, a seguire, troviamo Webmail generiche, Aruba, Paypal, cPanel ecc.

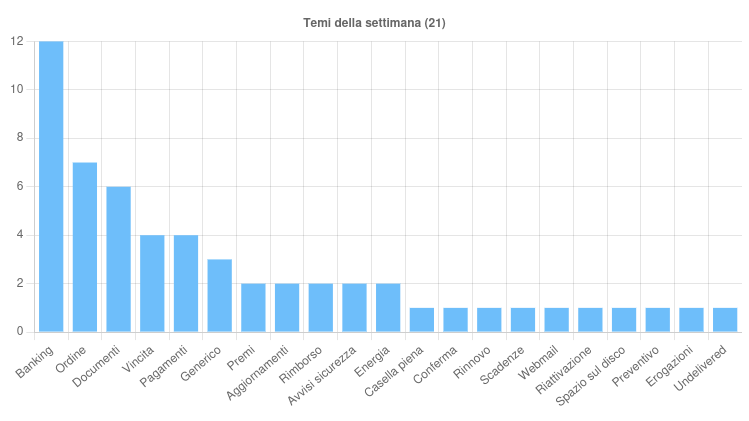

I temi più sfruttati nel corso della settimana 14 – 20 Settembre sono stati 21. Nello specifico, i quattro principali sono stati:

Banking: argomento che compare di continuo nelle campagne di phishing e smishing (phishing via SMS) rivolte a clienti di istituti bancari italiano e non solo. Ad esempio Intesa Sanpaolo, Monte dei Paschi di Siena, Poste Italiane ecc. Questo argomento è stato sfruttato anche per diffondere il malware Irata, inviando ai clienti di N26 file APK.

Ordine: tema usato per diffondere via email vari malware quali Formbook, Remcos, AgentTesla, PXRECVOWEIWOEI.

Documenti: oggetto sfruttato per una campagna di phihsing ai danni di Docusign e per veicolare AgentTesla e AsyncRAT.

Pagamenti: argomento sfruttato per le campagne di phishing ai danni di diversi utenti. Inoltre, il tema è stato usato per diffondere Vidar e Adwind. Rispettivamente, il primo via PEC e il secondo via posta elettronica.