Report CERT 6 – 12 Luglio 2024: quali campagne malevole girano nel panorama italiano? Nel report del CERT tutte le info utili

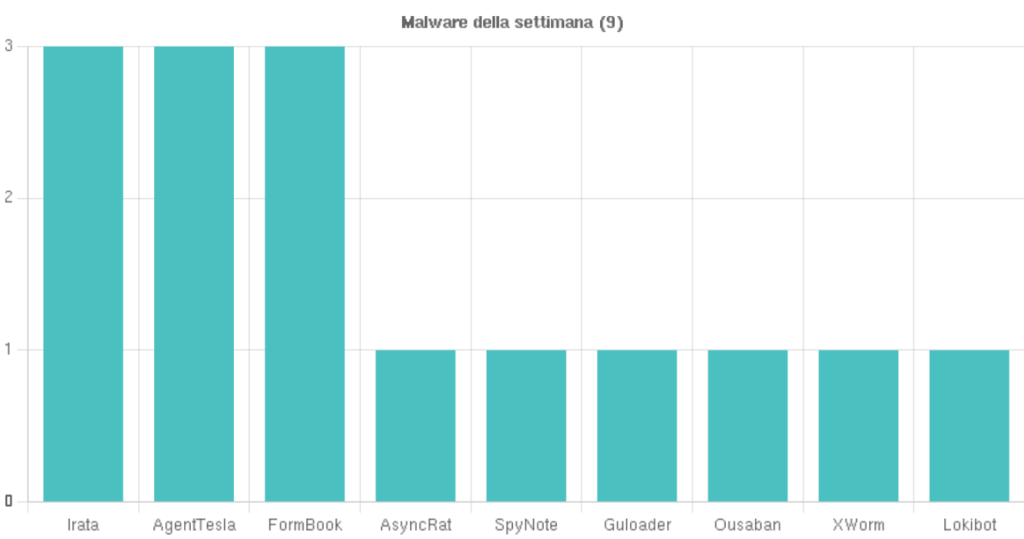

I malware della settimana 6 – 12 Luglio 2024

La scorsa settimana il CERT-AGID ha individuato ben 43 campagne dannose nel panorama italiano di suo riferimento. 25 avevano obiettivi italiani, mentre 18 sono state generiche, ma hanno interessato anche il panorama italiano.

Il Report CERT 6 – 12 Luglio riporta che le famiglie malware in diffusione sono state 9. Tra queste troviamo:

- Irata: identificate 3 campagne di smishing (phishing via SMS) in cui viene diffuso APK malevolo. Per approfondire > Anatomia di Irata: il malware Android distribuito in Italia.

- AgentTesla: il CERT-AGID ha osservato una campagna veicolata via posta elettronica in cui era cotenuto un allegato ZIP. La campagna sfrutta il tema Pagamenti. Oltre a questa campagna, ne sono state individuate altre due veicolate sempre per email ma questa volta generiche, a tema File Sharing e con allegati RAR. Per approfondire > Anatomia di AgentTesla, lo spyware più diffuso in Italia nel 2023.

- FormBook: diffusa una campagna per email a tema Rimborso in cui era presente allegato ZIP e due campagne che veicolaVAno allegati RAR e DOC a tema Documenti e Ordine. Per approfondire > Furto dati e credenziali: anatomia di FormBook, uno dei malware infostealer più diffuso in Italia.

- AsyncRat: rilevata una campagna dannosa in cui il malware si diffondeva attraverso e-mail contenenti allegati LNK.

- SpyNote: identificata una campagna di smishing a tema Banking, Il link contenuto negli SMS esortava a scaricare un file APK.

- Guloader: osservata una campagna che diffondeva allegati VBS via posta elettronica.

- Ousaban: Il CERT ha rilevato una campagna italiana veicolata via email con allegati PDF a tema Legale;

- XWorm: individuata una campagna a tema Contratti diffusa via mail e conentente file GZ. Per approfondire > Anatomia di XWorm, il malware RAT distribuito in Italia

- Lokibot: per finire, rilevata una campagna mirata, via email, contro utenti italiani a tema Pagamenti. Le email recavano, in allegato, un archivio ZIP compromesso.

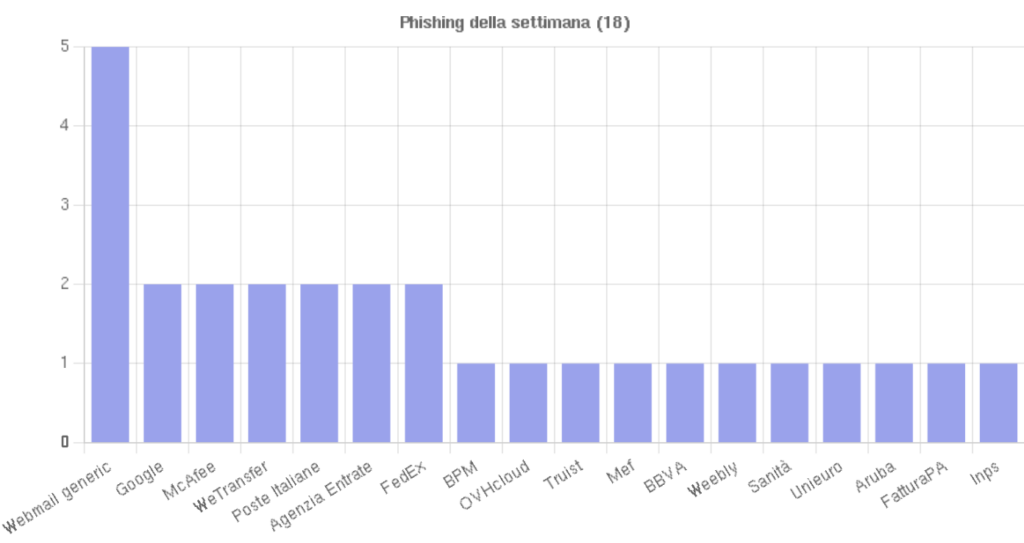

Le campagne di phishing e i temi della settimana 6 – 12 Luglio 2024

Nella settimana 6 – 12 Luglio le campagne di phishing hanno coinvolto 18 diversi brand. Le campagne che colpiscono l’attenzione per la loro quantità sono quelle di Poste Italiane, Agenzia delle Entrate, FedEx e Google . Tuttavia, colpiscono maggiormente campagne di phishing di webmail generiche che cercano di ottenere dati sensibili dagli utenti.

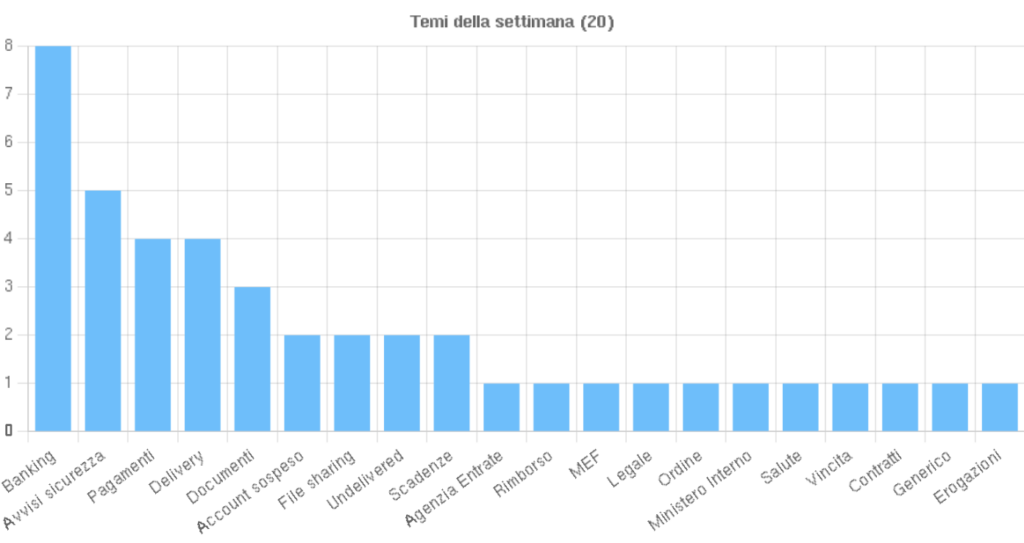

I temi più sfruttati nel corso della settimana 6 – 12 Luglio sono stati 20. In particolare i principali 5 sono stati:

- Banking: argomento costante nelle campagne di smishing che sono rivolte ai clienti di banche italiane e non (BNL, BPM, BBVA). In particolare, la scorsa settimana malware come Irata, SpyNote, AzraelBot e AsyncRat hanno usato questo tema: i primi via SMS, l’ultimo via email.

- Avvisi di sicurezza: tema utilizzato per diffondere malware agli utenti di poste Italiane, Aruba, McAfee e Google.

- Pagamenti: argomento sfruttato per veicolare campagne malware di AgentTesla, Guloader e Lokibot. Inoltre, è stato utilizzato per veicolare campagne di phishing sotto il falso nome di Enel, FatturaPA ecc.

- Delivery: oggetto utilizzato per le campagne malevole contro Poste Italiane e FedEx.

- Documenti: tema sfruttato per diffondere le campagne di phishing che hanno utilizzato Webmail non brandizzate. Oltre a ciò, per veicolare Formbook.

Guide utili per rimanere al sicuro da attacchi malware e phishing

- Attacchi basati sulle macro di Office: come funzionano? Breve vademecum

- Gli allegati email più usati per infettare Windows

- L’alert del CERT: in crescita il fenomeno delle campagne di phishing che cambiano i contenuti in base all’indirizzo email della vittima

- SOC – Security Operation Center: che cosa, perché, come