Report CERT 20 – 26 Aprile 2024: quali campagne malevole girano nel panorama italiano? Nel report del CERT tutte le info utili

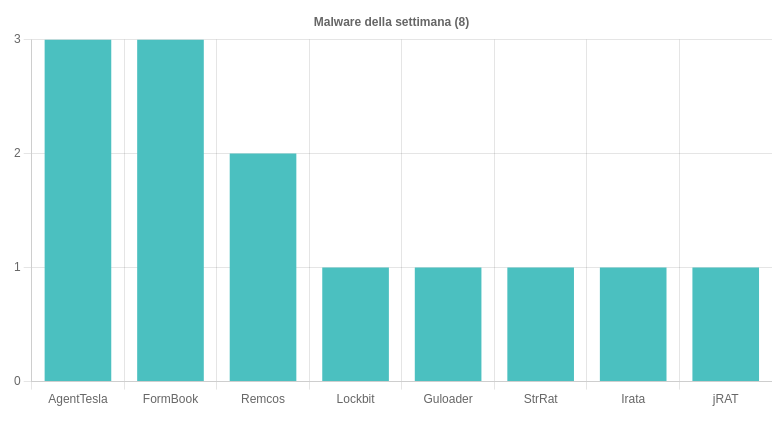

I malware della settimana 20 – 26 Aprile 2024

Nella settimana 20 – 26 Aprile 2024 il CERT-AGID ha individuato 27 campagne malevole nello scenario italiano di suo riferimento. Tra queste, 21 avevano obiettivi italiani. Le restanti 6 sono state di natura generica, ma hanno coinvolto anche utenti italiani.

Il report del CERT 20 – 26 Aprile riporta che gli esperti hanno osservato 8 famiglie di malware in diffusione. Nello specifico si parla di:

- AgentTesla: il CERT ha rilevato tre campagne che hanno sfruttato i temi Ordine, Delivery e quello bancario. Le campagne, di cui una generica e due con obiettivi italiani, sono state diffuse via email e presentavano allegati RAR, 7Z e Z. Per approfondire > Anatomia di AgentTesla, lo spyware più diffuso in Italia nel 2023.

- Formbook: sono state rilevate tre campagne a tema Ordine, Pagamenti e banking veicolate via posta elettronica in cui erano presenti allegati RAR. Per approfondire > Furto dati e credenziali: anatomia di FormBook, uno dei malware infostealer più diffuso in Italia.

- RemcosRAT: osservate due campagne veicolate via email con allegati LZH e GZ. Si trattava di campagne generiche che hanno sfruttato il tema Preventivo. Per approfondire > Remcos: il software legittimo diffuso in Italia come RAT;

- Lockbit: il CERT-AGID ha individuato una campagna distribuita tramite email attraverso allegati ZIP che miravano a far scaricare un eseguibile SCR. La campagna, a tema documenti, è stata veicolata sia a enti pubblici che privati. Per approfondire > Lockbit it’s back: ripristinati i server dopo l’irruzione delle forze dell’ordine. L’operazione ransomware è di nuovo attiva

- Guloader: osservata una campagna veicolata tramite posta elettronica con allegati GZ.

- StrRat: campagna veicolata con allegati JAR diffusi per email. Si trattava di una campagna destinata ad utenti italiani che ha sfruttato l’argomento Pagamenti. Per approfondire > Malware StrRat: analisi del CERT di una campagna di diffusione in Italia;

- Irata: individuata una campagna di smishing (phishing via SMS) a tema bancario. Gli SMS in questione contenevano un link il cui obiettivo era quello di far scaricare un APK malevolo. Per approfondire > Anatomia di Irata: il malware Android distribuito in Italia;

- jRAT: osservata una campagna destinata ad utenti italiani veicolata per email contenente allegati XZ a tema Documenti.

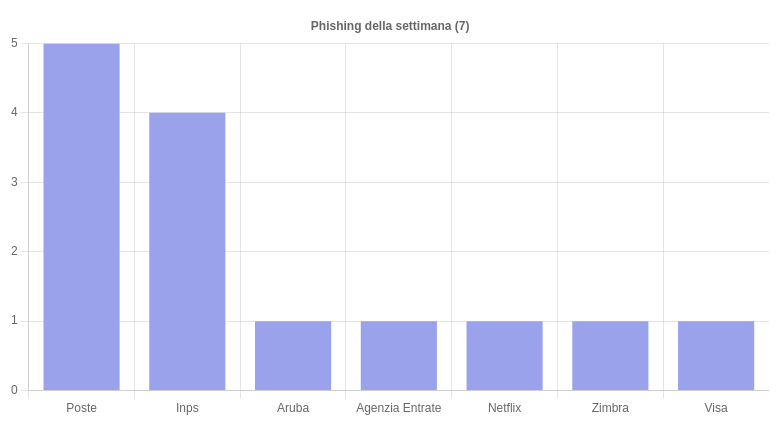

Le campagne di phishing e i temi della settimana 20 – 26 Aprile 2024

Le campagne di phishing classico e smishing (phishing attraverso SMS) della settimana hanno coinvolto 7 diversi brand. Questa settimana a colpire sono state una campagna di phishing di Agenzia delle Entrate e Riscossione e le campagne INPS.

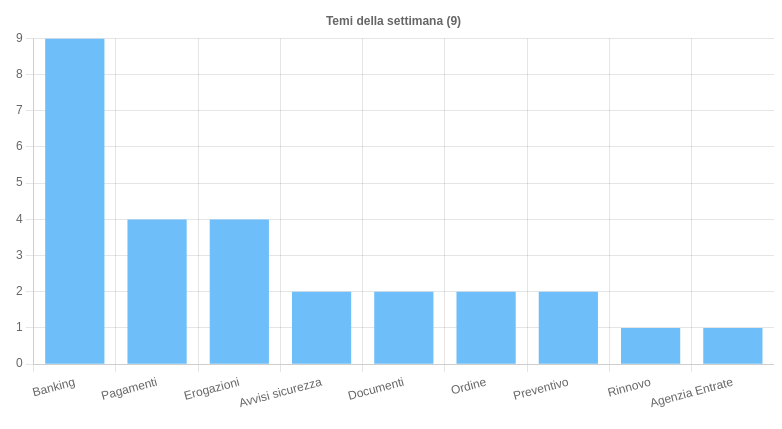

I temi sfruttati per veicolare le campagne dannose durante la scorsa settimana sono stati 9. I principali sono stati:

- Banking: argomento che si ripete spesso nelle campagne di phishing (e smishing) destinate a clienti di banche italiane che miravano a diffondere AgentTesla e Formbook, oltre che per una campagna il cui obiettivo era quello di diffondere Irata ad utenti Android.

- Pagamenti: tema usato per diffondere i malware AgentTesla, StrRat, Formbook e Guloader.

- Erogazioni: argomento utilizzato per veicolare le campagne INPS, diffuse via SMS.

Guide utili per rimanere al sicuro da attacchi malware e phishing

- Attacchi basati sulle macro di Office: come funzionano?

- Gli allegati email più usati per infettare Windows

- L’alert del CERT: in crescita il fenomeno delle campagne di phishing che cambiano i contenuti in base all’indirizzo email della vittima

- SOC – Security Operation Center: che cosa, perché, come

- eXtended Detection and Response (XDR): rileva più velocemente le minacce e accorcia i tempi di risposta