Report CERT 2 – 8 Novembre 2024: quali campagne malevole girano nel panorama italiano? Nel report del CERT tutte le info utili

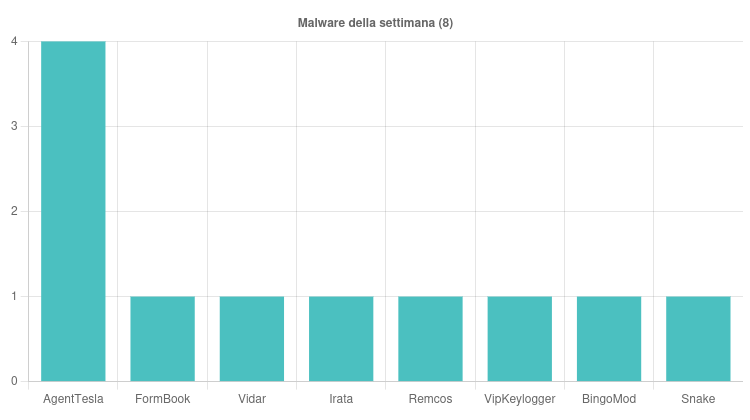

I malware della settimana 2 – 8 Novembre 2024

Durante la settimana 2 – 8 Novembre 2024, il CERT-AGID ha individuato e analizzato 41 campagne dannose nel panorama italiano. Di queste, 26 avevano obiettivi italiani mentre 15 generici, ma hanno comunque interessato anche l’Italia.

Nel Report CERT-AGID vengono riportate 8 famiglie malware. Nello specifico:

- AgentTesla: individuate varie campagne generiche veicolate via posta elettronica con allegati ZIP e TAR. Per diffonderle sono stati sfruttati i temi Ordine e Preventivo. Per approfondire > Anatomia di Agent Tesla, lo spyware più diffuso in Italia nel 2023;

- FormBook: il CERT-AGID ha rilevato una campagna italiana veicolata via email con allegati IMG usando il tema Contratti. Per approfondire > Furto dati e credenziali: anatomia di FormBook, uno dei malware infostealer più diffuso in Italia;

- Vidar: scoperta una campagna italiana che ha sfruttato il tema Pagamenti. La campagna circolava via PEC e conteneva link che scaricavano VBS. Per approfondire > Vidar, il malware ruba-dati, in circolazione in Italia;

- Irata: trovata una campagna che ha usato il tema bancario per veicolare l’APK dannoso via SMS. Per approfondire > Anatomia di Irata: il malware Android distribuito in Italia;

- Remcos: scoperta una campagna a tema Ordine veicolata via email con allegato RAR. Per approfondire > Remcos: il software legittimo diffuso in Italia come RAT;

- VIPKeylogger: rilevata una campagna generica a tema Ordine veicolata via email con allegato DOC;

- BingoMod: il CERT-AGID ha scovato una campagna italiana che sfrutta il tema bancario e, via SMS, diffonde l’APK dannoso. Per approfondire > BingoMod: il malware bancario per Android che ti truffa e cancella i dati;

- Snake Keylogger: rilevata una campagna italiana a tema Ordine fatta circolare via posta elettronica con allegato Z. Per approfondire > Snake Keylogger: anatomia dello spyware diffuso in Italia.

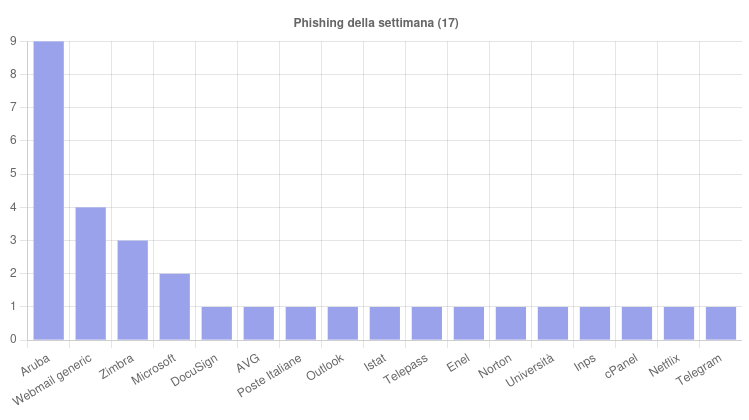

Le campagne di phishing e i temi della settimana 2- 8 Novembre 2024

Le campagne malevole durante la settimana 2 – 8 Novembre hanno coinvolto 17 diversi brand. In particolare, ad attirare maggiormente l’attenzione sono state le campagne a tema Aruba, Webmail generiche, Zimbra e Microsoft.

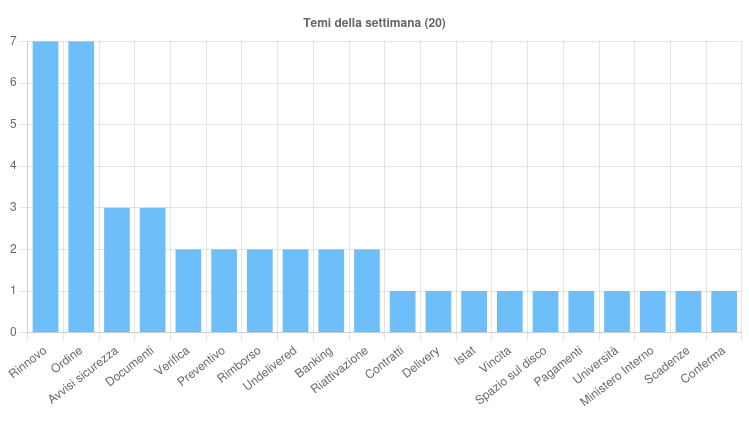

I temi più sfruttati durante la settimana 2 – 8 Novembre secondo il Report CERT sono stati 20. Vediamo nello specifico quali sono stati:

- Rinnovo: è un tema sfruttato nelle campagne italiane di phishing che sono destinate a utenti Aruba.

- Ordine: è un argomento che compare spesso nelle campagne sia italiane che generiche, che mirano a diffondere VIP Keylogger, Snake Keylogger, AgentTesla e Remcos.

- Avvisi di sicurezza: oggetto usato in una campagna generica di phishing contro AVG e due campagne di phishing che sfruttano Zimbra e Aruba.

- Documenti: argomento sfruttato per una campagna generica di phishing verso utenti Microsoft e per una italiana che imita una comunicazione di una Webmail. Il tema è stato utilizzato anche per una campagna di phishing verso gli utenti Telegram.

Tra gli eventi che hanno suscitato maggiore interesse durante la settimana 2 – 8 Novembre troviamo l’ondata di malspam PEC che ha l’obiettivo di diffondere Vidar tramite link al download di VBS. Il Cert ha realizzato un alert su Telegram. Inoltre, è stata rilevata una campagna di phishing contro l’Università di Pisa che mirava a rubare le credenziali di accesso. Per finire, è stata identificata una campagna di phishing diffusa via Telegram in cui le vittime erano spinte a cliccare su un link. In questo modo, se le vittime abboccavano, gli aggressori potevano impossessarsi della loro sessione Telegram. il Cert ne parla in questo alert su Telegram.