Report CERT 16 – 22 Marzo: quali campagne malevole girano nel panorama italiano? Nel report del CERT tutte le info utili

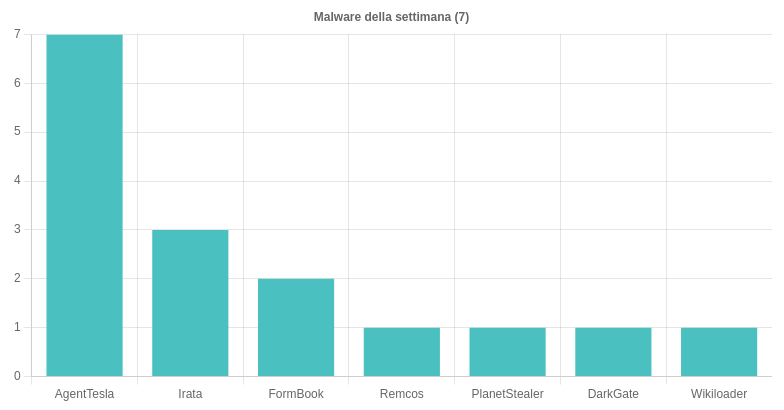

I malware della settimana 16 – 22 Marzo 2024

Nella settimana 16 – 22 Marzo il CERT ha individuato 31 campagne dannose nel panorama italiano di suo riferimento. Tra queste, 22 avevano obiettivi italiani e 9 generiche, ma sono transitate anche nel nostro Paese. Il CERT ha individuato in diffusione 7 famiglie malware:

- AgentTesla: osservate 7 campagne diffuse per email, contenenti allegati IMG e RAR a tema Ordine, Delivery e Pagamenti. Tra queste, due erano italiane e cinque generiche. Per approfondire > Anatomia di AgentTesla, lo spyware più diffuso in Italia.

- Irata: individuate e contrastate tre campagne di phishing a tema bancario. Negli SMS era contenuto un link per scaricare un APK dannoso. Per approfondire > Anatomia di Irata: il malware Android distribuito in Italia.

- Formbook: rilevate due campagne veicolate attraverso le email contenenti allegati ZIP e 7Z che sfruttavano l’argomento Delivery e Conferma. Per approfondire > Furto dati e credenziali: anatomia di FormBook, uno dei malware infostealer più diffuso in Italia.

- Remcos: osservata una campagna a tema Pagamenti diffusa per email, nei cui allegati era contenuto un eseguibile con ModiLoader. Per approfondire > Remcos: il software legittimo diffuso in Italia come RAT.

- PlanetStealer: per la prima volta nel nostro Paese, è stata rilevata una campagna che sfruttava il tema Pagamenti e nelle email conteneva un link al download di un eseguibile.

- DarkGate: individuata una campagna a tema Informazioni, generica. In Italia è stata diffusa attraverso allegati XLS e connessioni SMB.

- Wikiloader: osservata una campagna veicolata attraverso email con allegati PDF e link a ZIP che miravano a far scaricare JS dannoso. Per diffondere la campagna è stato utilizzato il tema Documenti.

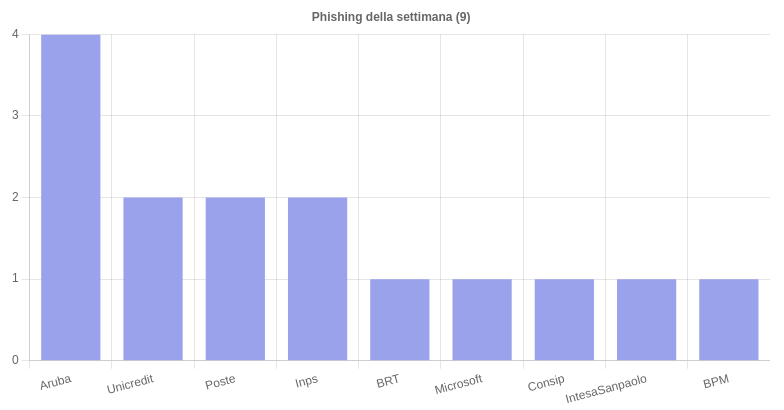

Le campagne di phishing e i temi della settimana 16 – 22 Marzo 2024

Le campagne di phishing (e smishing, diffuse tramite SMS) hanno coinvolto 9 brand. Al primo posto troviamo Aruba e a seguire Unicredit, Poste, Inps, BRT, Microsoft, Consip, Intesa San Paolo e BPM.

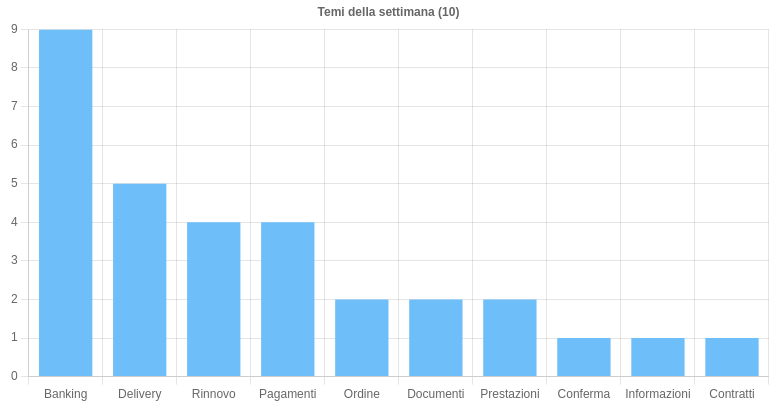

I temi più sfruttati per veicolare le campagne malevole sul territorio italiano nel corso della settimana scorsa sono stati 10. I principali sono stati:

- Banking: argomento usato per le campagne di phishing (e smishing) che puntavano a colpire i clienti di banche italiane. E’ poi stato sfruttato anche per veicolare tre campagne che miravano a intaccare, attraverso il malware Irata, i dispositivi Android.

- Delivery: tema utilizzato per veicolare le campagne AgentTesla e Formbook. Si trattava di campagne di phishing.

- Pagamenti: argomento sfruttato per diffondere AgentTesla, Remcos e PlanetStealer.

Guide utili per rimanere al sicuro da attacchi malware e phishing

- Attacchi basati sulle macro di Office: come funzionano? Breve vademecum

- Gli allegati email più usati per infettare Windows

- L’alert del CERT: in crescita il fenomeno delle campagne di phishing che cambiano i contenuti in base all’indirizzo email della vittima

- SOC – Security Operation Center: che cosa, perché, come