Report CERT 13 – 19 Luglio 2024: quali campagne malevole girano nel panorama italiano? Nel report del CERT tutte le info utili

I malware della settimana 13 – 19 Luglio 2024

La scorsa settimana il CERT-AGID ha rilevato 36 campagne dannose nel panorama italiano di suo riferimento. Tra queste, 23 avevano obiettivi italiani, mentre 13 sono state generiche, ma hanno interessato anche il panorama italiano.

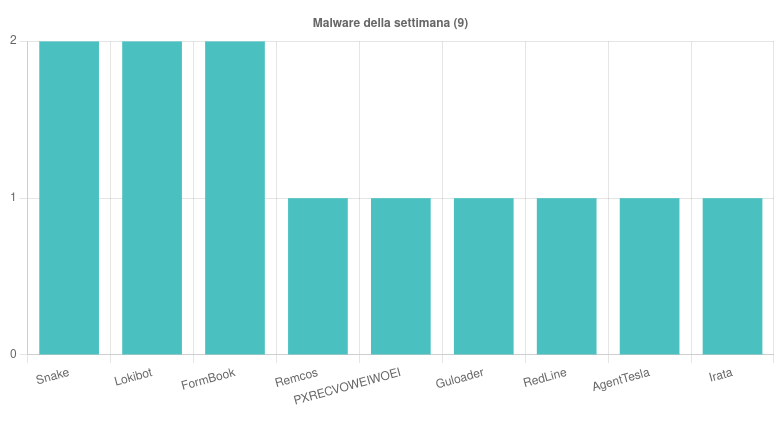

Il Report CERT 13 – 19 Luglio 2024 riporta che le famiglie malware in diffusione sono 9. Ecco cosa troviamo:

- Snake Keylogger: rilevate due campagne: una italiana a tema Delivery e una generica a tema Conferma. Entrambe sono state veicolate via posta elettronica. Le email contenevano allegati ARJ. Per approfondire > Snake Keylogger: anatomia dello spyware diffuso in Italia

- Lokibot: sono state osservate una campagna italiana e una generica: la prima a tema Preventivo e la seconda Delivery. Entrambe diffuse tramite email con allegati PDF e RAR.

- FormBook: Il CERT ha individuato due campagne, una italiana e una generica diffuse per email. Entrambe hanno sfruttato il tema Pagamenti e contenevano allegati RAR e DOC. Per approfondire > Furto dati e credenziali: anatomia di FormBook, uno dei malware infostealer più diffuso in Italia.

- Remcos: veicolata una campagna tramite email e contenente un allegato BAT. Per approfondire > Remcos: il software legittimo diffuso in Italia come RAT.

- PXRECVOWEIWOEI (0jectivity): scoperta una campagna veicolata tramite email con allegato JS a tema Pagamenti. Per approfondire > È tornato in azione in Italia il malware per il furto dati 0bj3ctivity.

- Guloader: rilevata una campagna diffusa via email. Il tema sfruttato è stato Pagamenti.

- Redline: osservata una campagna generica diffusa attraverso le email contenenti allegati RAR.

- AgentTesla: veicolata una campagna italiana via email con allegato IMG a tema Contratti. Per approfondire > Anatomia di AgentTesla, lo spyware più diffuso in Italia nel 2023.

- Irata: Per finire, individuata una campagne italiana che veicola l’APK dannoso tramite smishing (phishing via SMS) sfruttando il tema bancario. Per approfondire > Anatomia di Irata: il malware Android distribuito in Italia.

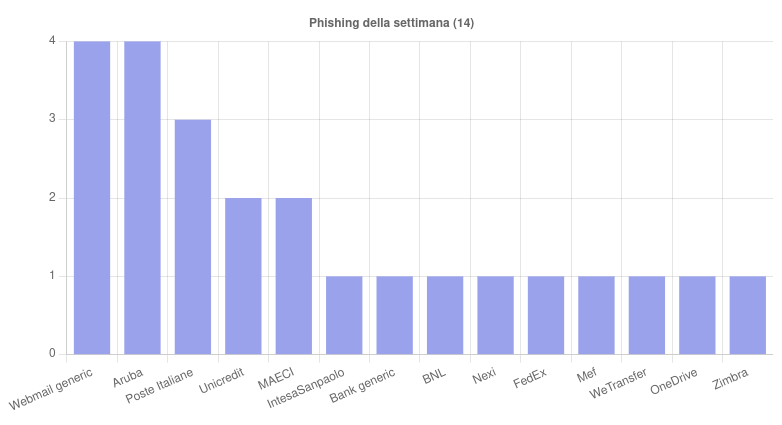

Le campagne di phishing e i temi della settimana 13 – 19 Maggio 2024

Nel Report CERT-AGID della settimana 13 – 19 Maggio 2024 le campagne di phishing hanno coinvolto ben 14 diversi brand. Tra questi, i principali brand coinvolti sono stati Aruba, Poste Italiane, Unicredit e Intesa Sanpaolo. Ad attirare molto l’attenzione sono state anche le campagne di Webmail generiche, il cui scopo è quello di rubare dati sensibili agli utenti.

I temi più sfruttati nel corso della settimana 13 – 19 Luglio sono stati 14. In particolare i quattro principali sono stati:

- Banking: argomento costante nelle campagne di smishing che prendono di mira soprattutto i clienti delle banche (italiane e non). Ad esempio, Poste italiane, Intesa Sanpaolo e Unicredit. E’ stato utilizzato anche per diffondere Remcos.

- Delivery: oggetto utilizzato per campagne italiane di phishing che hanno preso di mira il brand FedEx. Inoltre, è stato sfruttato per diffondere Lokibot e Snake Keylogger.

- Preventivo: tema utilizzato per diffondere vari malware, come ad esempio Lokibot, Formbook e PXRECVOWEIWOEI (0bjectivity).

- Pagamenti: argomento sfruttato per veicolare alcune campagne di phishing. Oltre a ciò, il tema è stato usato per diffondere i malware Guloader e Formbook.