Rhadamanthys malware sbarca per la prima volta in Italia: il CERT ha intercettato e analizzato la prima campagna di distribuzione contro utenti italiani

Rhadamanthys malware sbarca per la prima volta in Italia

Il CERT ne ha dato notizia nel suo bollettino settimanale, nel quale elenca le campagne dannose intercettate nel cyber spazio italiano. Rhadamanthys malware è sbarcato per la prima volta in Italia, con uno schema piuttosto classico. Le email dannose veicolavano cioè archivi ZIP contenenti file dannosi.

In breve, poi sotto vediamo qualche dettaglio aggiuntivo per i più curiosi, Rhadamanthys è un malware infostealer che prende di mira, principalmente, credenziali e dati finanziari salvati nei browser, così come gli account email e i wallet di criptovaluta. E’ organizzato secondo il modello del malware-as-a-service (MaaS) e i suoi autori lo pubblicizzano addirittura su Google Ads. Tra i dati, ruba anche le informazioni sull’hardware, sul sistema, sui software installati e registra persino l’indirizzo IP.

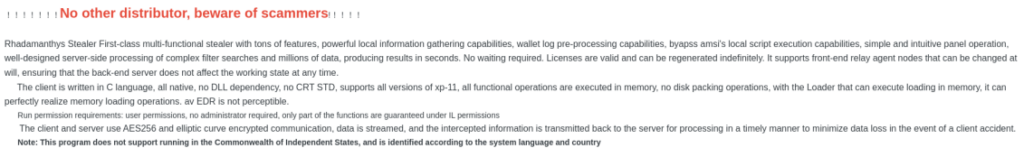

Rhadamanthys malware in vendita

Tutto inizia nel Settembre del 2022, quando un utente anonimo inizia a postare sui “giusti canali” la messa in vendita di un nuovo malware

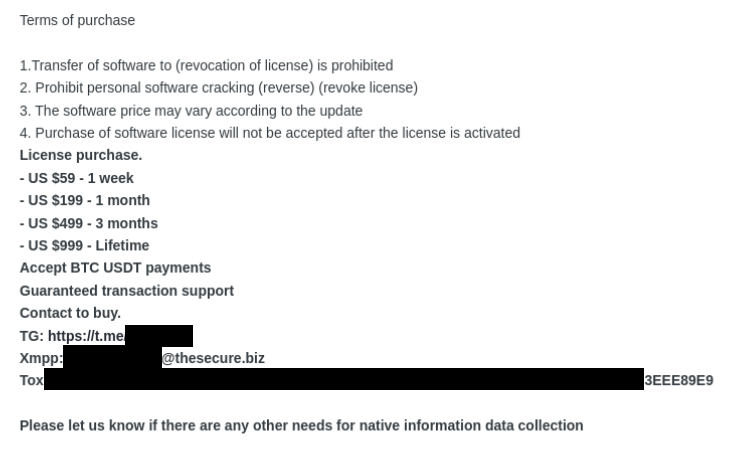

Il cassico caso di malware as a service, nel quale uno o più cyber criminali sviluppano e affittano malware. Con tanto di pubblicità e supporto clienti. Un servizio malware a tutti gli effetti. Sotto il listino prezzi

Come e cosa fanno i clienti di Rhadamanthys non interessa il suo autore. Le campagne di distribuzione sono infatti di vario tipo, secondo preferenza degli acquirenti. Ad esempio i ricercatori di CheckPoint hanno individuato una campagna di distribuzione che ha visto l’uso di Google Ads per la distribuzione del malware.

Le funzionalità

Dalle analisi i ricercatori hanno potuto ricostruire che Rhadamanthys, scritto in C++, si compone di due moduli. Il primo modulo è un loader responsabile del download del modulo principale. Quest’ultimo modulo ha le funzionalità necessarie per la raccolta ed esfiltrazione dei dati da rubare.

Va detto che l’analisi del codice di Rhadamanthys è assai complessa perchè il malware mostra complesse tecniche anti analisi implementate grazie a librerie open source. Quel che emerge è comunque che la quantità di informazioni che questo malware estrae dalle macchine bersaglio è impressionante:

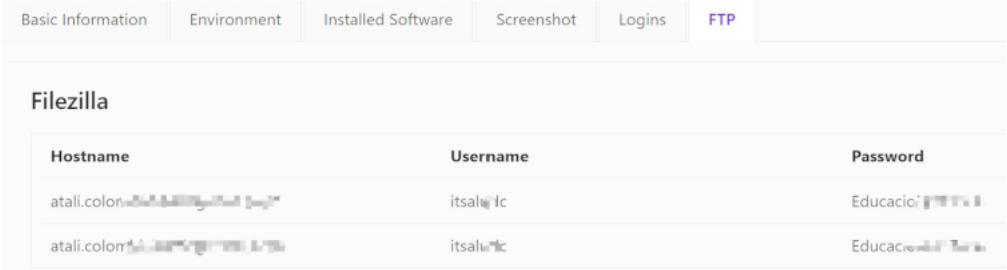

nome computer, username, capacità della RAM, core della CPU, risoluzione schermo, fuso orario, geoip, ambiente, software installati, screenshot, cookie, cronologia, autocompilazioni, carte di credito salvate, download, preferiti, estensioni.

Non basta: ruba le credenziali da

- client FTP: Cyberduck, FTP Navigator, FTPRush, FlashFXP, Smartftp, TotalCommander, Winscp, Ws_ftp, FileZilla e Coreftp;

- client email: CheckMail, Clawsmail, GmailNotifierPro, Mailbird, Outlook, PostboxApp, Thebat!, Thunderbird, TrulyMail, eM e Foxmail;

- app 2FA e password manager: RoboForm, RinAuth, Authy e KeePass;

- servizi VPN: AzrieVPN, NordVPN, OpenVPN, PrivateVPN_Global_AB, ProtonVPN e WindscribeVPN;

- app note: NoteFly, Notezilla, Simple Stick Notes e Windows Sticky notes;

- cronologia dei messaggi da app come Psi+, Pidgin, tox, Discord e Telegram;

- per non farsi mancare nulla, ruba le credenziali anche da Steam, TeamViewer e SecureCRT.

Mira anche al furto di criptovalute e alle credenziali dei wallet: questo è’ un tema che pare stare molto a cuore all’autore del malware, che ha fornito diversi upgrade proprio mirati al furto di criptovalute. Ad ora Rhadamanthys “buca”

Auvitas, BitApp, Crocobit, Exodus, Finnie, GuildWallet, ICONex, Jaxx, Keplr, Liquality, MTV, Metamask, Mobox, Nifty, Oxygen, Phantom, Rabet, Ronin, Slope, Sollet, Starcoin, Swash, Terra, Station, Tron, XinPay, Yoroi, ZilPay, Coin98, Armory, AtomicWallet, Atomicdex, Binance, Bisq, BitcoinCore, BitcoinGold, Bytecoin, coinomi, DashCore, DeFi, Dogecoin, Electron, Electrum, Ethereum, Exodus, Frame, Guarda, Jaxx, LitecoinCore, Monero, MyCrypto, MyMonero, Safepay, Solar, Tokenpocket, WalletWasabi, Zap, Zcash e Zecwallet.

Come si diffonde

Rhadamanthys è distribuito principalmente, pur con ampie variazioni, tramite due canali:

- Google Ads, con redirect degli utenti a siti web di phishing che emulano i siti ufficiali di popolari app come Zoom, Anydask, NotePad++, Bluestacks ecc…

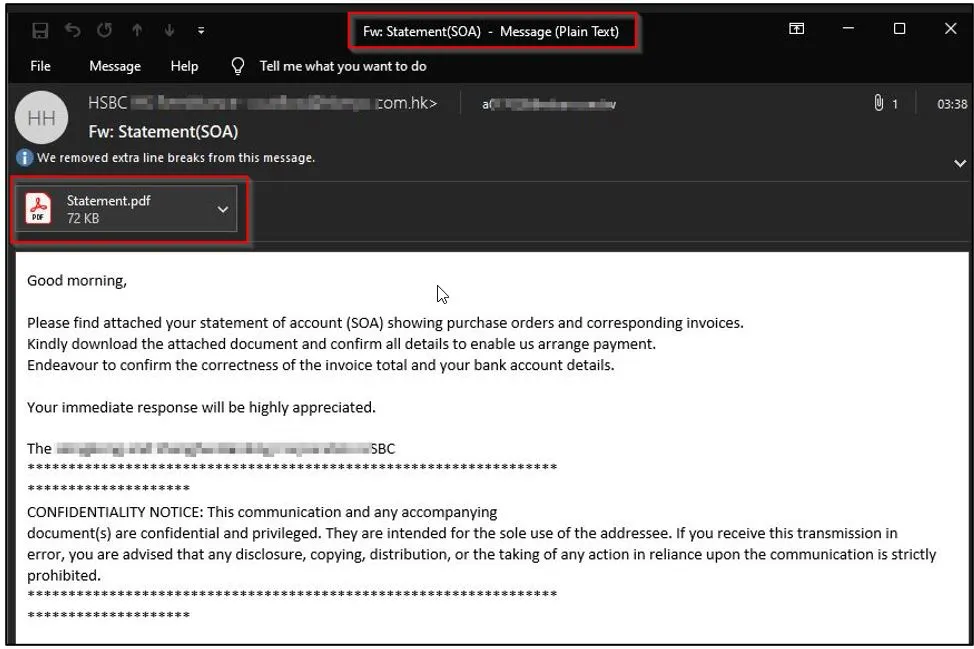

- email di spam con allegato dannoso che veicola il payload.

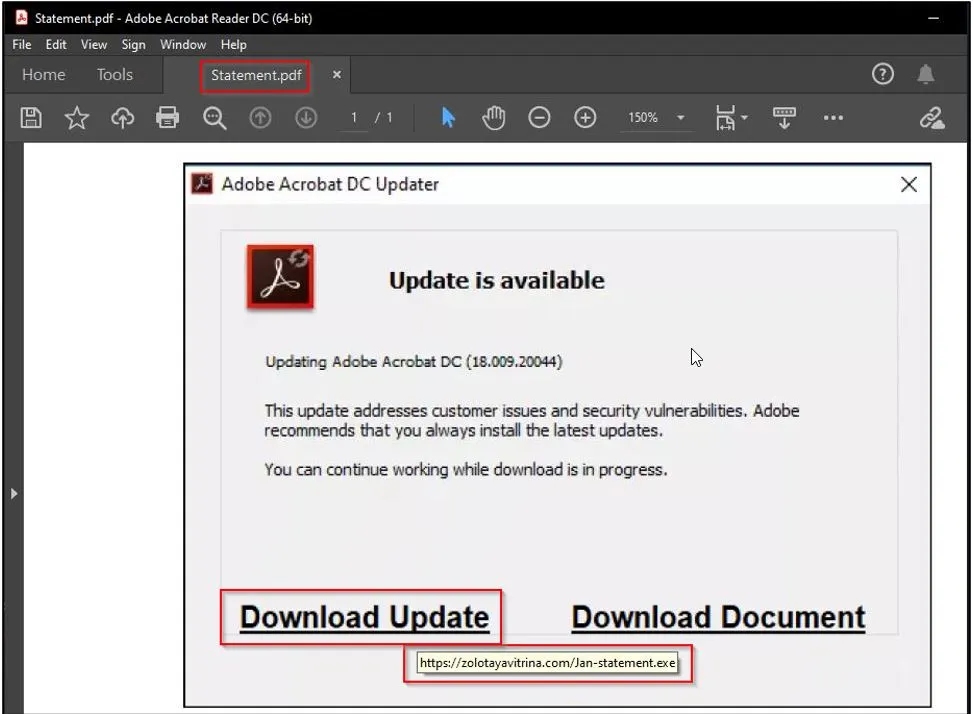

Sotto, una campagna di distribuzione via email che ha sfruttato l’uso dei PDF e poi tentato di igannare gli utenti e far scaricare loro un falso aggiornamento di Adobe

Tra i siti di phishing sono noti esempi collegati a Rhadamanthys:

- bluestacks-install[.]com

- zoomus-install[.]com

- install-zoom[.]com

- install-anydesk[.]com

- install-anydeslk[.]com

- zoom-meetings-install[.]com

- zoom-meetings-download[.]com

- anydleslk-download[.]com

- zoomvideo-install[.]com

- zoom-video-install[.]com

- istaller-zoom[.]com

- noteepad.hasankahrimanoglu[.]com[.]tr

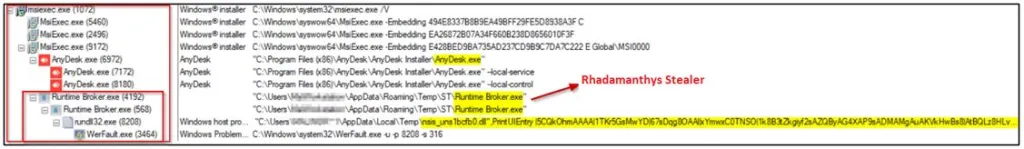

Nella foto sotto, i processi dell’installer fake di AnyDesk che portano all’installazione, invece, di Rhadamanthys

Guide utili per rimanere al sicuro da attacchi malware e phishing

- Attacchi basati sulle macro di Office: come funzionano? Breve vademecum

- Gli allegati email più usati per infettare Windows

- L’alert del CERT: in crescita il fenomeno delle campagne di phishing che cambiano i contenuti in base all’indirizzo email della vittima

- SOC – Security Operation Center: che cosa, perché, come