L’operazione ransomware Lockbit in down, sgominata da una task force internazionale: creato un decryptor per il recupero dei file criptati

Ransomware Lockbit down: l’ operazione Cronos mette fine all’incubo

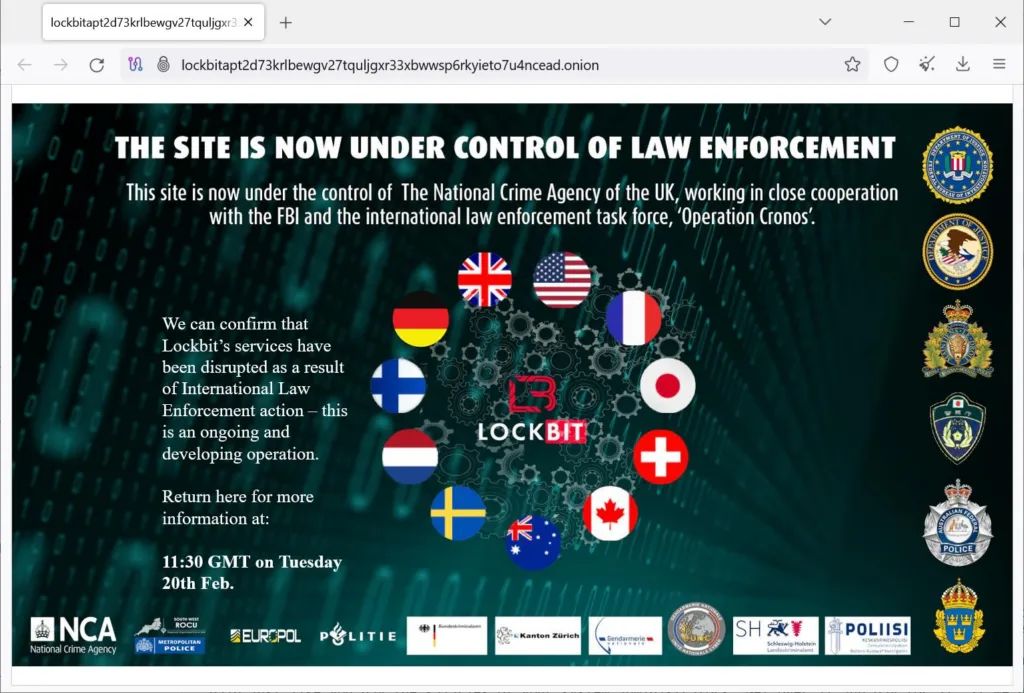

La fine del ransomware Lockbit porta un nome: Operazione Cronos, una task force internazionale diretta dalla NCA (National Crime Agency) britannica e coordinata in Europa da Europol e Eurojust. Il bilancio è di due persone arrestate, rispettivamente in Polonia e Ucraina, un tool per il recupero dati criptati e oltre 200 wallet di criptvalute sequestrati.

L’indagine ha avuto inizio nell’Aprile 2022, quando l’Eurojust ha deciso di dare seguito ad una specifica richiesta delle autorità francesi.

“L’operazione, durata mesi, ha portato alla compromissione della piattaforma principale di Lockbit e di altre infrastrutture critiche della loro impresa criminale”

ha dichiarato l’Europol.

“L’infrastruttura è adesso sotto il controllo delle forze dell’ordine e sono stati identificati e sottoposti a rimozione ben più di 14.000 account responsabili dell’esfiltrazione o dell’infrastruttura”.

Proprio dall’infrastruttura la task force è riuscita a recuperare circa 1000 chiavi di decriptazione. Grazie a queste, la Polizia Giapponese, l’NCA e l’FBI hanno sviluppato un tool di decriptazione per Lockbit 3.0.

L’infrastruttura di Lockbit down

La notizia del down dell’infrastruttura di Lockbit ha iniziato a diffondersi ieri mattina, quando sul leak site di Lockbit è comparso un banner piuttosto eloquente

In down anche il sito utilizzato per le negoziazioni con le vittime.

Il primo a lanciare la notizia è stato comunque LockBitSupp, il gestore dell’intera operazione che comunica tramite il servizio di messaggistica Tox. Ieri mattina il suo status era piuttosto chiaro:

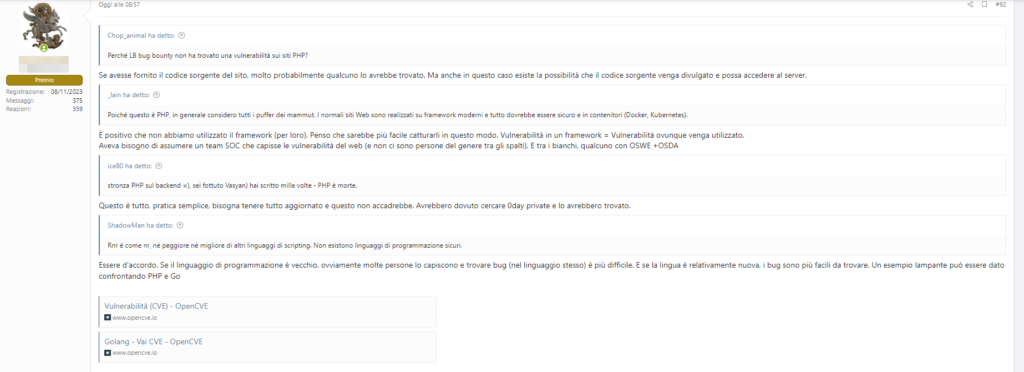

“FBI f****d up servers via PHP, backup servers without PHP can’t be touched”

Il sospetto, ovviamente, è che le forze dell’ordine fossero già infiltrate entro l’operazione ransomware. A livello tecnico comunque, stando almeno ad alcuni thread di discussione tra affiliati Lockbit, sembra che il punto di accesso delle forze dell’ordine sia stata una falla del pannello delle affiliazioni. In particolare si parla della CVE-2023-3824, una falla di esecuzione di codice da remoto che affligge alcune versioni di PHP

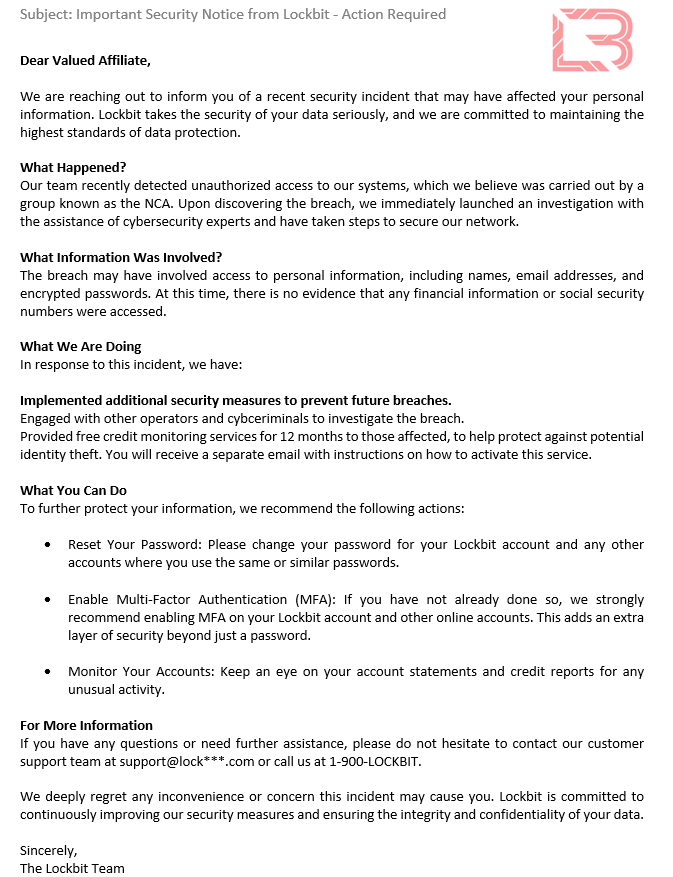

I gestori di Lockbit hanno anche inviato un messaggio urgente a tutti gli affiliati, avvisandoli della violazione dell’infrastruttura e del rischio di esposizione dei propri dati personali, nonchè delle misure di sicurezza adottate per contenere l’incidente.

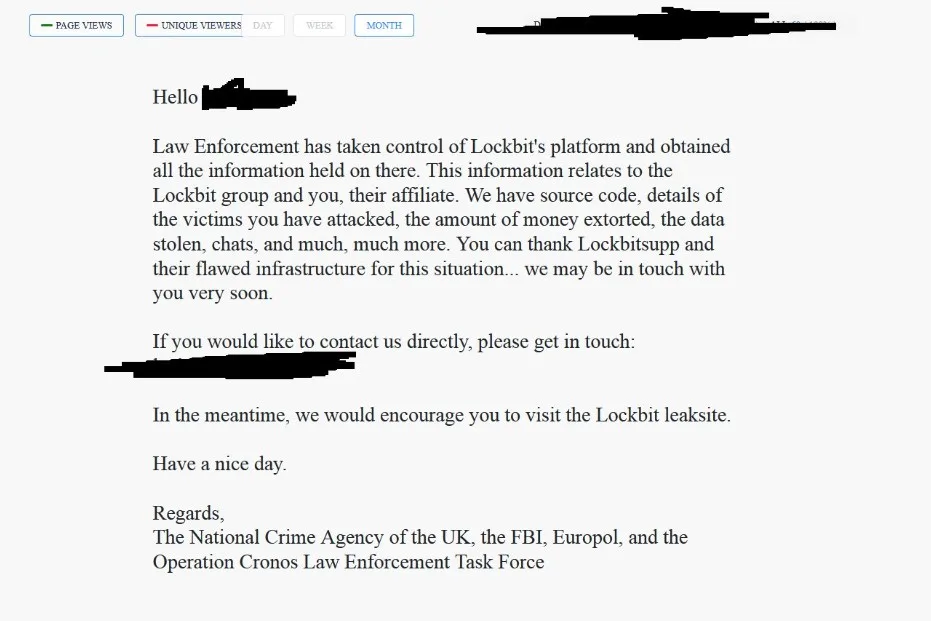

Evidentemente però, il danno era già fatto. L’accesso al backend degli affiliati infatti mostra, infatti, un messaggio estremamente chiaro:

“Le forze dell’ordine hanno preso il controllo della piattaforma di Lockbit e ottenuto l’accesso a tutte le informazioni in essa contenute. Queste informazioni riferiscono al gruppo Lockbit e a te, loro affiliato. Abbiamo il codice sorgente, i dettagli delle vittime che avete attaccato, l’ammontare dei soldi estorti, i dati rubati, le chat e molto, molto altro ancora. Puoi ringraziare Lockbitsupp e la sua infrastruttura vulnerabile per questa situazione… potremmo metterci in contatto con te molto presto.

Se vuoi contattarci direttamente, contattaci: XXXXXXX

Nel frattempo, ti invitiamo a visitare il leak site di Lockbit.

Buona giornata,

saluti,La National Crime Agency del Regno Unito, l’FBI, l’Europol e Task Force delle forze dell’ordine dell’Operazione Cronos”.

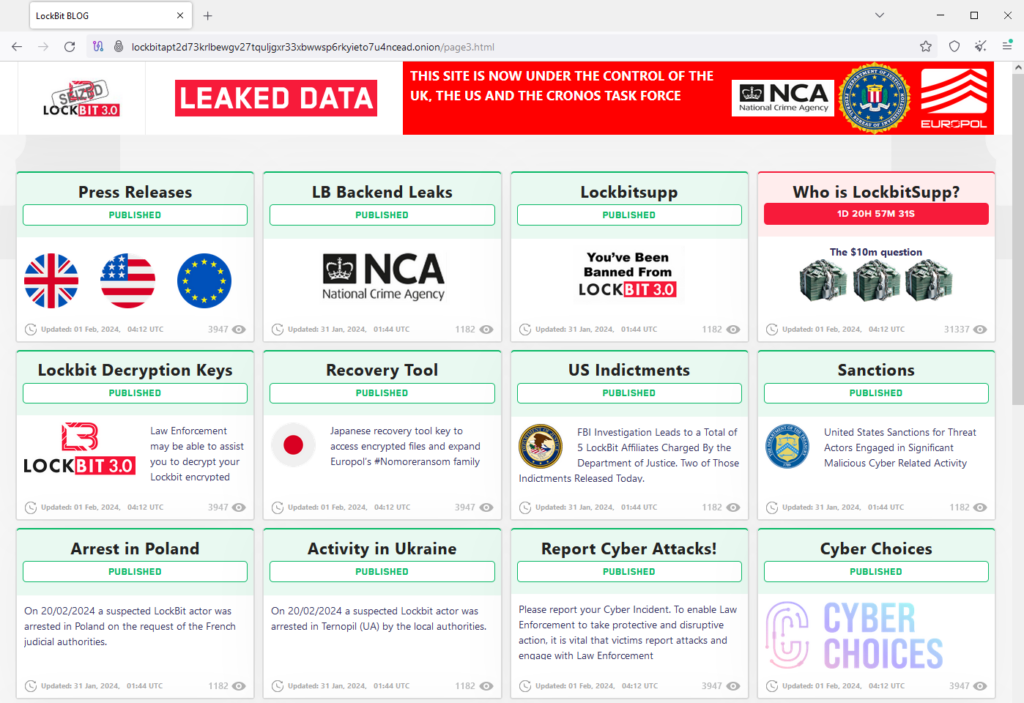

Il leak site è in mano alle forze dell’ordine

A riprova dell’aver preso il controllo del leak site, la task force di Cronos ha iniziato a pubblicare molteplici post, tra dichiarazioni stampa, leaks con le informazioni e le immagini del backend di Lockbit, news relativi agli arresti e persino alcuni post in cui trollano, letteralmente, il gruppo Lockbit.

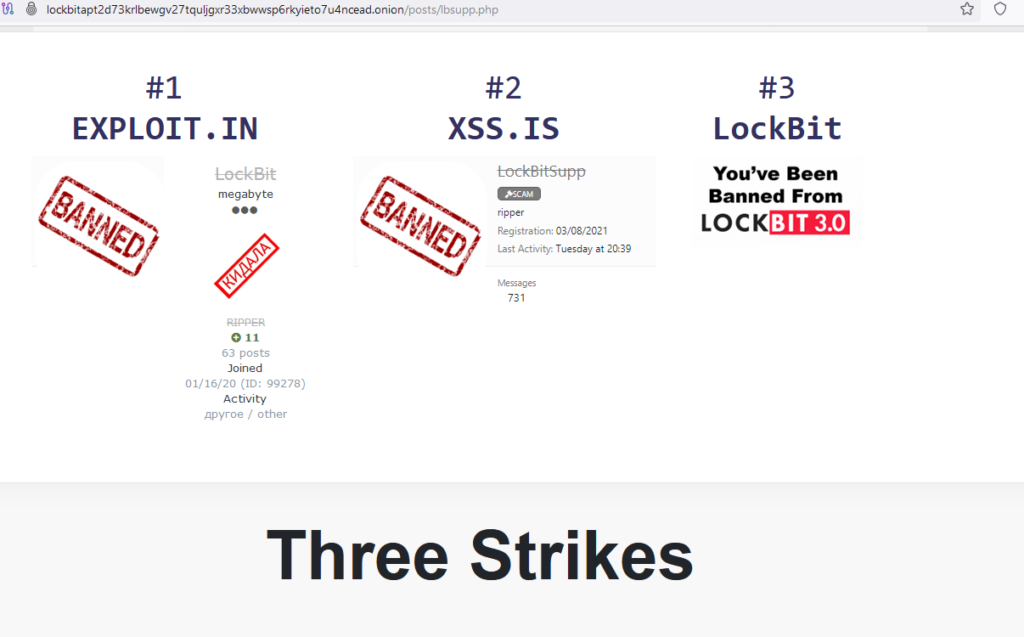

Uno dei post, ad esempio, prende apertamente di mira Lockbitsupp, il gestore dell’operazione ransomware.

Nel post pubblicato si fa riferimento ai ban subiti da Lockbitsupp sui principali forum dell’underground hacking (exploit.in e xss.is) aggiungendo infine il ban anche dalla propria infrastruttura.

Inoltre le forze dell’ordine hanno sequestrato 28 server appartenenti agli affiliati nonché l’infrastruttura alla base di Stealbit, il tool di esfiltrazione dati usato dagli affiliati per il furto dati delle vittime.

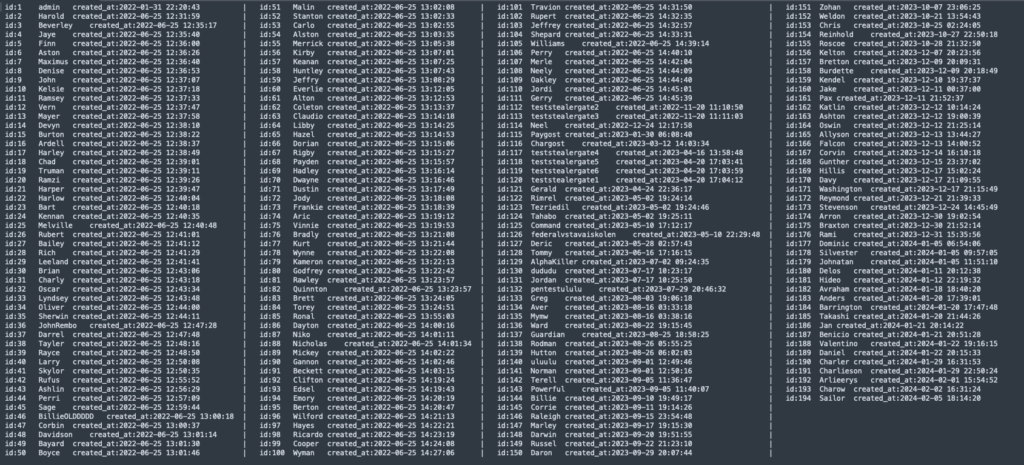

Pubblicata la lista degli affiliati

Nel frattempo Red Hot Cyber dà notizia della pubblicazione, da parte di Usa, Uk e Europol, della lista dei nickname degli affiliati di Lockbit, 193 persone.

Lockbit: il master ransomware che ha colpito duramente in Italia

La notizia dell’operazione Cronos è circolata molto velocemente e non soltanto nei canali degli addetti ai lavori. Lockbit infatti ha ottenuto una cera fama, anche nei mass media, a causa di una serie di attacchi portati contro entità di una certa fama o di alto rilievo politico. Se all’estero ha colpito realtà importanti come Royal Mail, Boeing ecc… anche in Italia si è fatto sentire.

L’attacco ransomware al momento più noto in Italia è avvenuto, in realtà, l’8 Dicembre scorso. Il ransomware Lockbit, già ben noto – purtroppo – nel nostro paese ha colpito ed è dilagato nell’infrastruttura IT di WestPole. WestPole è un service provider italiano. Non uno qualsiasi però: WestPole infatti annovera tra i propri clienti PA Digitale che offre, a sua volta, servizi informatici per 1300 PA italiane.

Proteggersi dai ransomware: step basilari

Premettendo che la sicurezza informatica al 100% non esiste e che gli strumenti, le soluzioni e la postura difensiva variano da azienda ad azienda, da rete a rete, i punti sottostanti sono il minimo indispensabile per raggiungere un livello accettabile di sicurezza informatica.

- Predisponi un piano di backup:

è fondamentale dotarsi di soluzioni di backup e di organizzarsi per eseguire backup di tutti i dati a cadenza regolare. I backup stessi andranno testati regolarmente, per verificare che i dati siano integri. Disporre di backup integri e il più recenti possibile consente di minimizzare la perdita dei dati e accelerare i processi di rispristino. E’ fondamentale isolare dalla rete i backup critici per evitare che, in caso di attacco ransomware, finiscano criptati anche i backup. A tale scopo, ti consigliamo di valutare la nostra soluzione Strongbox Cloud PRO, appositamente pensata per le PMI. - Mantieni sempre aggiornato il sistema operativo, i software e gli applicativi in uso:

le vulnerabilità sono le porte di accesso che consentono agli attaccanti di accedere alle reti. Verifica che questi software siano sempre aggiornati all’ultima versione disponibile ed installa le patch consigliate dal vendor. La suite di soluzioni di sicurezza aziendali Seqrite ha funzionalità specifiche a tale scopo: dalla gestione centralizzata delle patch alla scansione delle vulnerabilità. - Scegli una solida soluzione antivirus e mantienila sempre aggiornata:

sempre più soluzioni antivirus si sono dotate di strumenti specifici per il contrasto agli attacchi ransomware. Scopri di più sulla funzionalità antiransomware di Quick Heal / Seqrite, tecnologia brevettata negli Stati Uniti. - Adotta l’approccio zero trust:

applica il principio del “privilegio minimo” per tutti gli utenti: imposta cioè, utente per utente, solo le permissioni che gli sono effettivamente necessarie per svolgere le proprie mansioni. Fai si che ogni utente possa accedere soltanto alle informazioni che gli sono indispensabili.

Per approfondire > Approccio di cybersecurity Zero Trust: perchè, come e quanto è importante per le aziende con forza lavoro remota - Evita di scaricare file o cliccare su link contenuti nelle email:

spesso l’accesso alle reti da parte degli attaccanti non avviene tramite sofisticate tecniche di attacco, ma anzi l’attaccante fa breccia nel punto più debole della catena della cyber sicurezza: l’utente. E’ fondamentale non fare click su link né scaricare allegati contenuti in email inaspettate, sospette, improvvise. Infine non abilitare mai le macro contenute nei documenti circolanti via email, a meno che non ci sia l’assoluta certezza della legittimità della comunicazione.

Per Approfondire > Attacchi basati sulle macro di Office: come funzionano? Breve vademecum - Forma i dipendenti, i collaboratori e chiunque acceda alla rete:

come detto, l’anello debole della catena di cyber sicurezza e sicurezza dei dati è l’utente. Forma dipendenti e collaboratori, rendili partecipi dei protocolli di sicurezza e consapevoli e sensibili rispetto ai rischi, almeno quelli più diffusi. Stabilisci un protocollo di reazione in caso di incidente informatico, così che tutti sappiano cosa fare in caso dovesse verificarsi un attacco ransomware. - Non esporre mai direttamente in internet le connessioni Remote Desktop Protocol. Se proprio hai necessità di usare l’RDP, fallo sempre tramite una VPN.

- Implementa un modello di sicurezza stratificato (multi livello)

nella scelta di un approccio stratificato alla sicurezza, consigliamo di valutare attentamente:

> sicurezza delle reti e dei server;

> gestione degli endpoint;

> gestione dei dispositivi mobile.

Per approfondire > Implementa un modello di sicurezza stratificato con Seqrite! - Implementa sistemi di protezione preventiva:

come l’Intrusion Prevention Sistem (IPS) e il Web Application Firewall. Saranno utili protezioni perimetrali, se posti a difesa dei servizi esposti su Internet. - Adotta un SOC – Security Operation Center:

un SOC è un vero e proprio centro operativo dedicato alla sicurezza informatica il cui scopo, nel complesso, è monitorare costantemente la rete aziendale in cerca di attività anomale o sospette.

Per approfondire > SOC – Security Operation Center: che cosa, perché, come