Lockbit attacca il service provider WestPole, che ospita molte applicazioni della Pubblica Amministrazione: servizi in ripristino, ma parte dei dati sono andati perduti.

Lockbit attacca il service provider WestPole: cosa sappiamo dell’attacco

L’attacco ransomware al momento più noto in Italia è avvenuto, in realtà, l’8 Dicembre scorso. Il ransomware Lockbit, già ben noto – purtroppo – nel nostro paese ha colpito ed è dilagato nell’infrastruttura IT di WestPole. WestPole è un service provider italiano. Non uno qualsiasi però: WestPole infatti annovera tra i propri clienti PA Digitale che offre, a sua volta, servizi informatici per 1300 PA italiane.

Nella mattinata del 7 Dicembre il sito di WestPole diviene irraggiungibile, ma quella è solo la punta dell’iceberg. L’attacco ransomware paralizza i sistemi, i servizi cloud vanno giù.

“Buongiorno, La seguente comunicazione per informarvi dell’indisponibilità dei servizi cloud di Roma e Milano erogati da Westpole. Stiamo investigando sulla natura del problema che potrebbe essere riconducibili ad un possibile attacco informatico. Attualmente non abbiamo la possibilità di indicarvi i tempi di ripristino dei servizi. Seguiranno comunicazioni di aggiornamento. Cordialmente”

questa la prima comunicazione inviata da WestPole ai clienti, a pochissima distanza dalla scoperta dell’attacco.

Con una seconda comunicazione ai clienti, in data 9 Dicembre, WestPole conferma le peggiori previsioni: si tratta di attacco ransomware.

Al 12 Dicembre, il sito web Westpole[.]it torna online. Attualmente si presenta così:

L’attacco ha causato il blocco di molte PA, soprattutto Comuni

Come detto, WestPole ospita molti servizi della Pubblica Amministrazione. Non a caso l’attacco ha causato il blocco di molte amministrazioni (circa 1300), soprattutto Comuni. Insomma, l’impatto è stato pesante e numerosi sono i disservizi su gestionali e servizi utilizzati nella PA Italiana. Un esempio tra tutti? Urbi Smart, il sistema informativo gestionale per la PA.

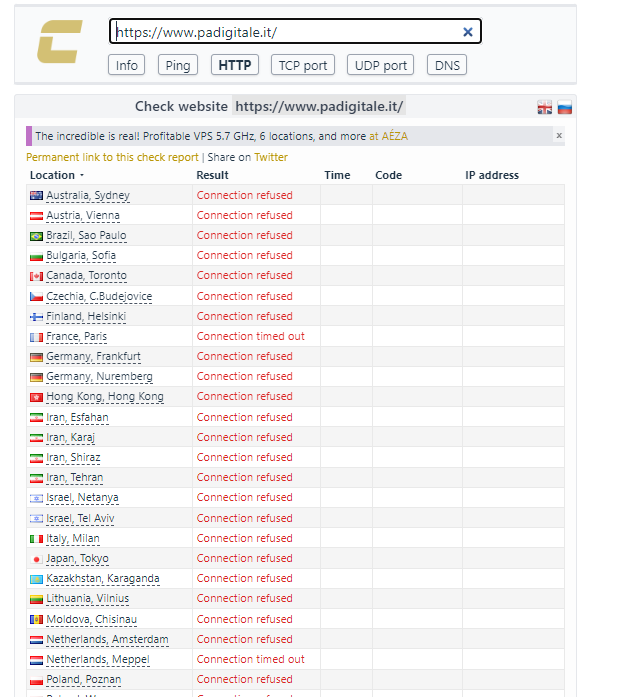

Anche il sito di PA Digitale diviene irraggiungibile: anch’esso è ospitato sulle infrastrutture di WestPole.

Piuttosto gravi i disservizi: i sindaci dei Comuni colpiti dagli effetti dell’attacco parlano di problemi alla gestione dell’albo pretorio, all’anagrafe e alla gestione delle carte d’identità, nel pagamento dei dipendenti, nel funzionamento delle PRC ecc… alcune Amministrazioni locali sono tornare alle modalità analogiche di erogazione dei servizi.

Va comunque detto che WestPole ha, tra i clienti, anche aziende private e non solo Pubbliche Amministrazioni. Alle server farm di WestPole tra Roma e Milano si appoggia anche Buffetti, per fare un esempio.

Quali soggetti colpiti?

I disservizi hanno riguardato soggetti come il Consiglio regionale del Veneto, l’Ente parco nazionale Dolomiti bellunesi, l’Ente regionale per il diritto allo studio universitario di Pavia, l’Ente regionale per i servizi dell’agricoltura della Lombardia e l’Agenzia regionale per la protezione dell’ambiente della stessa regione, l’Accademia della Crusca, la Soprintendenza speciale per il Colosseo, il Consorzio autostrade siciliane, il Parco nazionale dell’arcipelago della Maddalena, l’Ente regionale per il diritto allo studio di Messina e l’Ente parco nazionale dell’Aspromonte.

Moltissimi i Comuni: Lecco, Imperia, Samarate, Comunità montana Valtellina di Tirano, unione dei comuni collinari del Vergante, Castellone, Arese, La Spezia, Orbetello, Isola del Giglio, Fiumicino, Falconara Marittima, Foligno, Cagliari, Carbonia, Villaricca, Ischia e Ascoli Piceno. Così come le amministrazioni provinciali di Brescia, Lecco, Lodi, Massa Carrara e Macerata.

Tutta colpa di Lockbit

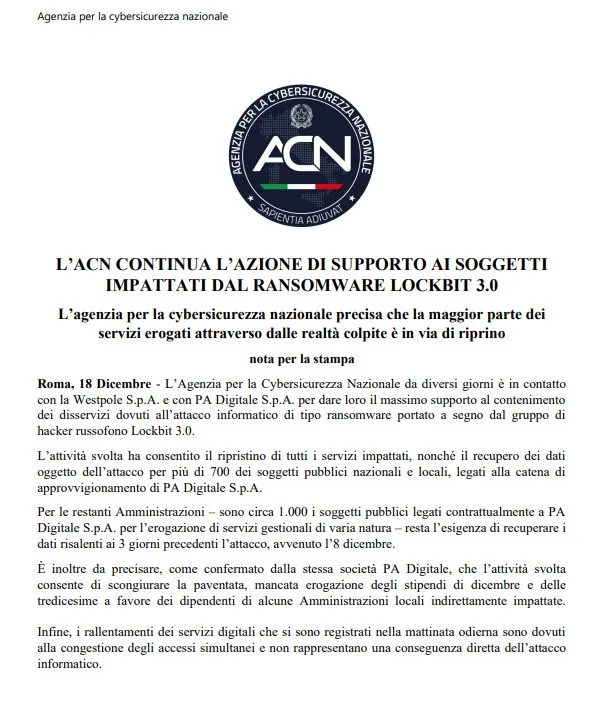

Dopo quasi 10 giorni dall’attacco, diviene di pubblico dominio anche il gruppo ransomware responsabile: il ben noto ransomware Lockbit. Nella serata del 18 Dicembre, riferisce Red Hot Cyber, in redazione arriva una nota dell’ACN (l’Agenzia di Cybersicurezza Nazionale), che riporta esplicitamente la tipologia: Lockbit, variante 3.0. Questa nota è l’unica comunicazione che rivela l’attaccante: stranamente, sul leak site di Lockbit 3.0 non compare (ad ora) alcun countdown né alcuna rivendicazione.

Per approfondire > Ransomware: Lockbit la catena di attacco e le attività anti-forensi

Per quel che è stato comunicato pubblicamente, i servizi sono in via di ripristino. L’ACN è intervenuta in sostegno e aiuto a WestPole e, per ora, si sta lavorando per ripristinare i sistemi con un backup datato 8 Dicembre.

L’AGID ha comunque chiesto dettagli e informazioni sull’attacco a PA Digitale, nel frattempo è stato allertato del data breach anche il Garante Privacy. I comunicati, come da tradizione, smentiscono il furto dei dati ma, per chi conosce le modalità del gruppo Lockbit, è estremamente complesso pensare che la criptazione dei dati non sia stata preceduta dalla classica fase di esfiltrazione dati. Lockbit è infatti un RaaS che richiede, da sempre, un doppio riscatto: una somma per ottenere il decryptor e riportare in chiaro i file e una seconda somma per scongiurare la pubblicazione / messa in vendita dei dati esfiltrati.

Proteggersi dai ransomware: step basilari

Premettendo che la sicurezza informatica al 100% non esiste e che gli strumenti, le soluzioni e la postura difensiva variano da azienda ad azienda, da rete a rete, i punti sottostanti sono il minimo indispensabile per raggiungere un livello accettabile di sicurezza informatica.

- Predisponi un piano di backup:

è fondamentale dotarsi di soluzioni di backup e di organizzarsi per eseguire backup di tutti i dati a cadenza regolare. I backup stessi andranno testati regolarmente, per verificare che i dati siano integri. Disporre di backup integri e il più recenti possibile consente di minimizzare la perdita dei dati e accelerare i processi di rispristino. E’ fondamentale isolare dalla rete i backup critici per evitare che, in caso di attacco ransomware, finiscano criptati anche i backup. A tale scopo, ti consigliamo di valutare la nostra soluzione Strongbox Cloud PRO, appositamente pensata per le PMI. - Mantieni sempre aggiornato il sistema operativo, i software e gli applicativi in uso:

le vulnerabilità sono le porte di accesso che consentono agli attaccanti di accedere alle reti. Verifica che questi software siano sempre aggiornati all’ultima versione disponibile ed installa le patch consigliate dal vendor. La suite di soluzioni di sicurezza aziendali Seqrite ha funzionalità specifiche a tale scopo: dalla gestione centralizzata delle patch alla scansione delle vulnerabilità. - Scegli una solida soluzione antivirus e mantienila sempre aggiornata:

sempre più soluzioni antivirus si sono dotate di strumenti specifici per il contrasto agli attacchi ransomware. Scopri di più sulla funzionalità antiransomware di Quick Heal / Seqrite, tecnologia brevettata negli Stati Uniti. - Adotta l’approccio zero trust:

applica il principio del “privilegio minimo” per tutti gli utenti: imposta cioè, utente per utente, solo le permissioni che gli sono effettivamente necessarie per svolgere le proprie mansioni. Fai si che ogni utente possa accedere soltanto alle informazioni che gli sono indispensabili.

Per approfondire > Approccio di cybersecurity Zero Trust: perchè, come e quanto è importante per le aziende con forza lavoro remota - Evita di scaricare file o cliccare su link contenuti nelle email:

spesso l’accesso alle reti da parte degli attaccanti non avviene tramite sofisticate tecniche di attacco, ma anzi l’attaccante fa breccia nel punto più debole della catena della cyber sicurezza: l’utente. E’ fondamentale non fare click su link né scaricare allegati contenuti in email inaspettate, sospette, improvvise. Infine non abilitare mai le macro contenute nei documenti circolanti via email, a meno che non ci sia l’assoluta certezza della legittimità della comunicazione.

Per Approfondire > Attacchi basati sulle macro di Office: come funzionano? Breve vademecum - Forma i dipendenti, i collaboratori e chiunque acceda alla rete:

come detto, l’anello debole della catena di cyber sicurezza e sicurezza dei dati è l’utente. Forma dipendenti e collaboratori, rendili partecipi dei protocolli di sicurezza e consapevoli e sensibili rispetto ai rischi, almeno quelli più diffusi. Stabilisci un protocollo di reazione in caso di incidente informatico, così che tutti sappiano cosa fare in caso dovesse verificarsi un attacco ransomware. - Non esporre mai direttamente in internet le connessioni Remote Desktop Protocol. Se proprio hai necessità di usare l’RDP, fallo sempre tramite una VPN.

- Implementa un modello di sicurezza stratificato (multi livello)

nella scelta di un approccio stratificato alla sicurezza, consigliamo di valutare attentamente:

> sicurezza delle reti e dei server;

> gestione degli endpoint;

> gestione dei dispositivi mobile.

Per approfondire > Implementa un modello di sicurezza stratificato con Seqrite! - Implementa sistemi di protezione preventiva:

come l’Intrusion Prevention Sistem (IPS) e il Web Application Firewall. Saranno utili protezioni perimetrali, se posti a difesa dei servizi esposti su Internet. - Adotta un SOC – Security Operation Center:

un SOC è un vero e proprio centro operativo dedicato alla sicurezza informatica il cui scopo, nel complesso, è monitorare costantemente la rete aziendale in cerca di attività anomale o sospette.

Per approfondire > SOC – Security Operation Center: che cosa, perché, come