Report CERT 5 – 11 Ottobre 2024: quali campagne malevole girano nel panorama italiano? Nel report del CERT tutte le info utili

I malware della settimana 5 – 11 Ottobre 2024

Durante la settimana 5 – 11 Ottobre 2024, il CERT-AGID ha individuato 28 campagne dannose. Tra queste, 18 hanno avuto obiettivi italiani e le restanti 10 sono state generiche, ma anche comunque interessato anche l’Italia.

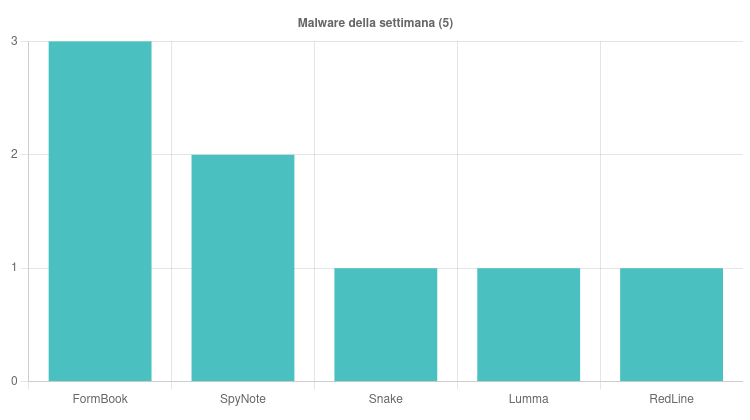

Nel Report CERT-AGID sono state riportate 5 famiglie di malware. Nello specifico si è trattato di:

- Formbook: è stata individuata una campagna a tema Pagamenti via posta elettronica contenente allegato VBS e due campagne diffuse via email con allegati RAR. Per approfondire > Furto dati e credenziali: anatomia di FormBook, uno dei malware infostealer più diffuso in Italia.

- SpyNote: il CERT ha rilevato due campagne italiane che veicolano l’APK malevolo via SMS attraverso il tema banking.

- Snake Keylogger: osservata una campagna italiana veicolata via email con allegato XZ. Snake Keylogger: anatomia dello spyware diffuso in Italia.

- LummaC: diffusa una campagna generica. Per approfondire > LummaC, l’infostealer camaleontico dalle mille tattiche per diffondersi ed eludere il rilevamento.

- RedLine: individuata una campagna a tema Preventivo veicolata via email con allegato PDF e ISO.

Le campagne di phishing e i temi della settimana 5 – 11 Ottobre 2024

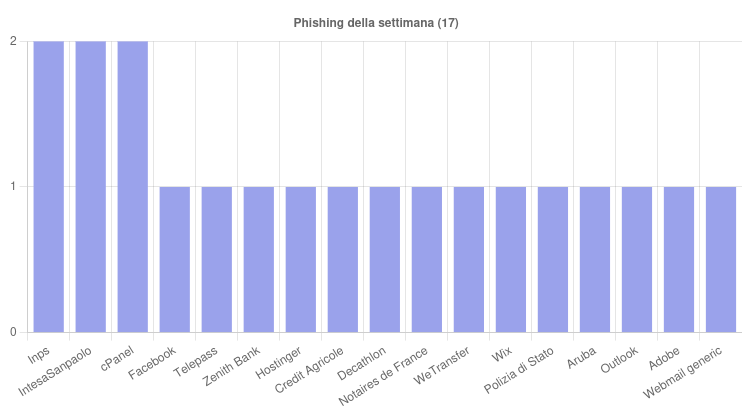

Le campagne malevole diffuse durante la settimana 5 – 11 Ottobre hanno coinvolto 17 diversi brand. Ad attirare l’attenzione, per numero, sono le campagne a tema INPS, Intesa Sanpaolo e cPanel.

Riguardo alla campagna a tema INPS, l’11 Ottobre il CERT-AGID ha pubblicato sul suo canale Telegram un avviso specifico. Nell’allerta, il CERT-AGID spiega che la campagna in questione mirava a sottrarre numerosi dati sensibili e prometteva un’erogazione di denaro da parte della stessa INPS. Tra i dati richiesti alle vittime non solo l’Iban e il selfie, ma anche le foto alla carta di identità, patente, tessera sanitaria e busta paga.

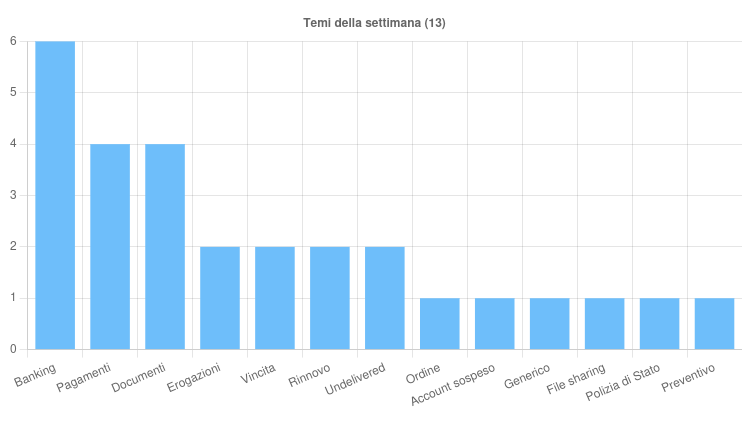

I temi più sfruttati nel corso della settimana sono stati 13. Nello specifico, i 4 principali sono stati:

- Banking: argomento che torna più volte nelle campagne di smishing (phishing via SMS) rivolte principalmente ai clienti di banche italiane e estere. Tra queste, Intesa Sanpaolo, Crédit Agricole e Zenith Bank. E’ stato anche utilizzato per diffondere SpyNote, malware inviato alle vittime via SMS attraverso file APK.

- Pagamenti: tema sfruttato per diffondere una campagna di phishing ai danni di Hostinger. E’ anche servito per diffondere Formbook e Snake Keylogger.

- Documenti: oggetto utilizzato per diffondere campagne di phishing che hanno coinvolto brand come Adobe, Outlook e cPanel.

- Rinnovo: argomento usato per veicolare campagne di phishing ai danni di Aruba e Wix.

Gli eventi che hanno suscitato particolare interesse sono stati la campagna INPS, di cui abbiamo parlato in precedenza, e una campagna di phishing ai danni della Polizia di Stato. In quest’ultima, gli attaccanti hanno tentato di rubare le credenziali email degli utenti. Maggiori dettagli riguardo la vicenda, così come gli IoC, sono consultabili qui.