Report CERT 3 – 9 Febbraio: quali campagne malevole girano nel panorama italiano? Nel report del CERT tutte le info utili

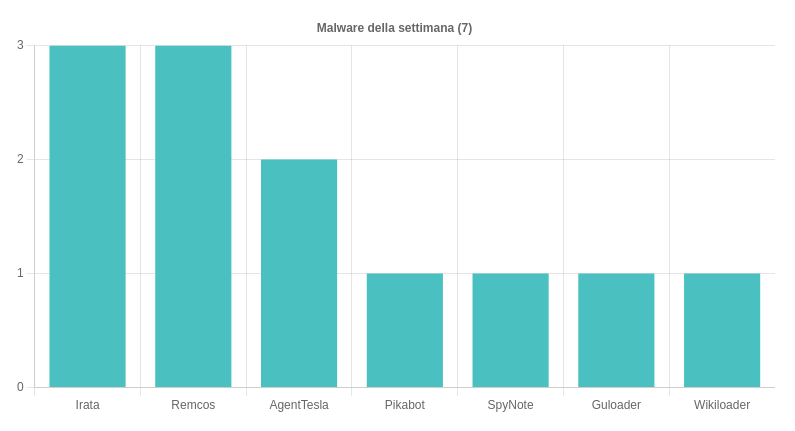

I malware della settimana 3 – 9 Febbraio

La scorsa settimana il CERT-AGID ha individuato e analizzato 23 diverse campagne dannose. 21 di queste hanno preso di mira obiettivi italiani, mentre 2 sono state generiche ma hanno comunque interessato il cyber spazio italiano.

Il Report CERT 3 – 9 Febbraio riporta che le famiglie malware in diffusione ammontano a 7, tra i quali:

- Irata: distribuito con ben 3 diverse campagne, tutte a tema bancario. Gli attaccanti hanno diffuso Irata tramite SMS contente il link al download di un APK dannoso. Queste campagne, mirate contro utenti Android, hanno sfruttato i brand di 3 noti istituti bancari italiani. Per approfondire > Anatomia di Irata: il malware Android distribuito in Italia;

- Remcos è stato distribuito con 3 diverse campagne mirate a tema Delivery, Pagamenti e Banking. Le email veicolavano allegati PDF contenenti

- un link ad un file TAR, contenente a sua volta un file EXE;

- un file DOCX.

Per approfondire > Remcos: il software legittimo diffuso in Italia come RAT;

- AgentTesla: il CERT ha individuato 2 campagne italiane a tema Pagamenti e Contratti. Le email veicolavano allegati LZH e PDF (contenenti link ad un file JS dannoso). Rilevato anche, per la prima volta in italia, di AMSIReaper. Per approfondire > Anatomia di AgentTesla, lo spyware più diffuso in Italia;

- Pikabot è stato distribuito con 1 campagna a tema Resend. Le email veicolavano allegati ZIP con file JS dannoso.

- SpyNote: il CERT ha individuato e contrastato una campagna via SMS a tema bancario. La campagna mirava ad installare SpyNote sui dispositivi Android delle vittime.

- Guloader: individuata una campagna a tema Legale. Le email contenevano un link ad un file ZIP contenente, a sua volta, script VBS dannosi.

- Wikiloader: rilevata una campagna generica (ma veicolata anche in Italia) a tema Documenti. Le email veicolavano allegati PDF con link al download di un archivio ZIP. Questo, a sua volta, conteneva file JS dannosi.

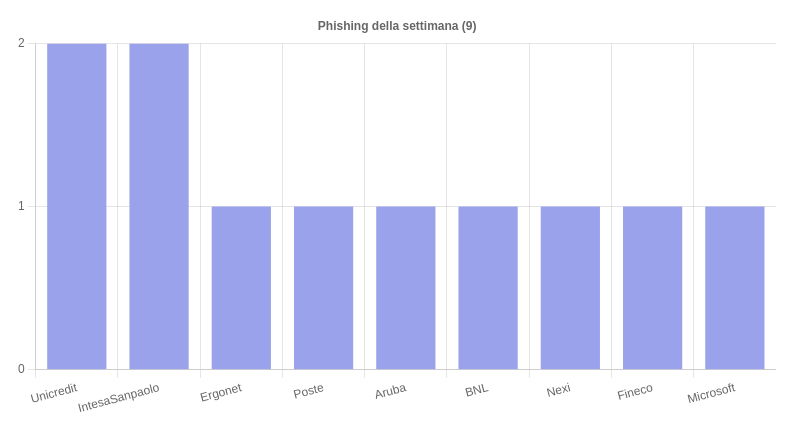

Le campagne di phishing e i temi della settimana 3 – 9 Febbraio 2024

Le campagne di phishing hanno coinvolto 9 diversi brand e hanno visto l’uso sia di email (phishing classico) che di SMS (smishing). Ovviamente queste campagne hanno riguardato principalmente brand del settore bancario come Unicredit e Intesa San Paolo, ma vi sono state campagne che hanno sfruttato anche brand come Aruba, Microsoft ecc…

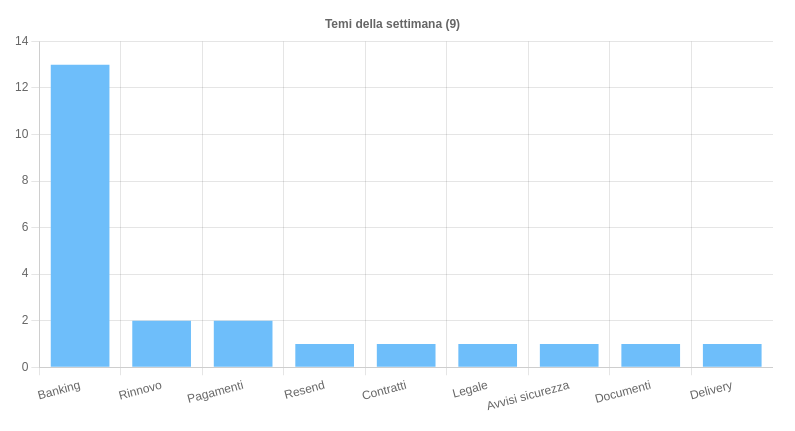

Venendo ai temi più sfruttati dai cyber attaccanti, gli esperti del CERT ne hanno individuati 9.

La top 3 è piuttosto scontata:

- Banking: il tema più usato per campagne di phishing e smishing volte alla distribuzione dei malware Remocs, Irata e SpyNote.

- Rinnovo: l’argomento più usato per le campagne di phishing volte al furto di denaro tramite emulazione di procedure di rinnovo.

- Pagamenti è stato il tema più usato per le campagne malware di AgentTesla e Remcos.

Guide utili per rimanere al sicuro da attacchi malware e phishing

- Attacchi basati sulle macro di Office: come funzionano? Breve vademecum

- Gli allegati email più usati per infettare Windows

- L’alert del CERT: in crescita il fenomeno delle campagne di phishing che cambiano i contenuti in base all’indirizzo email della vittima

- SOC – Security Operation Center: che cosa, perché, come