Report CERT 24 Febbraio – 1 Marzo: quali campagne malevole girano nel panorama italiano? Nel report del CERT tutte le info utili

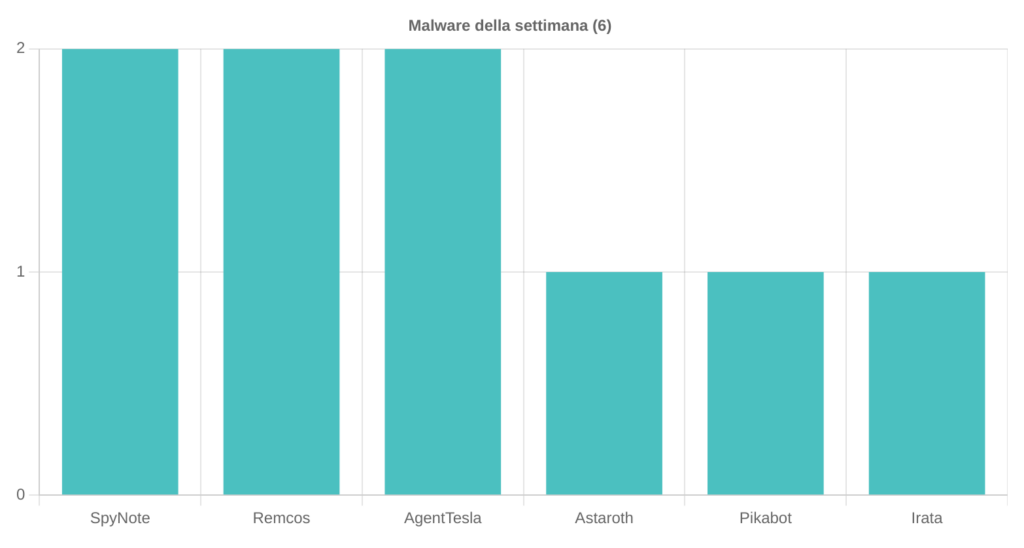

I malware della settimana 24 Febbraio – 1 Marzo

La scorsa settimana il CERT-AGID ha individuato 16 campagne dannose. 14 di queste hanno preso di mira obiettivi italiani, mentre 2 sono state generiche, ma hanno interessato anche il panorama italiano.

Il Report CERT 24 Febbraio – 1 Marzo riporta che le famiglie malware in diffusione sono 6. Tra questi troviamo:

- SpyNote: individuate e contrastate due campagne di smishing (phishing tramite SMS) a tema bancario. Lo scopo delle campagne, mirate contro utenti Android, era quello di installare il malware SpyNote sui dispositivi delle vittime italiane.

- Remcos: osservate due campagne a tema Pagamenti, una di queste generica mentre l’altra italiana. Le campagne sono state veicolate tramite email all’interno delle quali erano contenuti allegati GZ e ZIP.

Per approfondire > Remcos: il software legittimo diffuso in Italia come RAT; - AgentTesla: il CERT ha rilevato due campagne, entrambe italiane, a tema Ordine. Per distribuirle sono state utilizzate le email che veicolavano allegati Z e ZIP.

Per approfondire > Anatomia di AgentTesla, lo spyware più diffuso in Italia; - Astaroth: individuata una campagna italiana a tema Pagamenti, diffusa attraverso email con allegati ZIP che contenevano file LNK.

Per approfondire > Anatomia di Astaroth, il malware fileless per il furto dati che sta circolando in Italia. - Pikabot: osservata una campagna a tema Resend che, attraverso le email con allegati HTML, distribuiva allegati HTML contenti link per scaricare ZIP. Questo avveniva tramite collegamento a cartelle pubbliche (SMB).

- Irata: il CERT ha rilevato una campagna italiana a tema bancario diffusa tramite un SMS contenente un link che mirava a far scaricare alle vittime un APK dannoso.

Per approfondire > Anatomia di Irata: il malware Android distribuito in Italia.

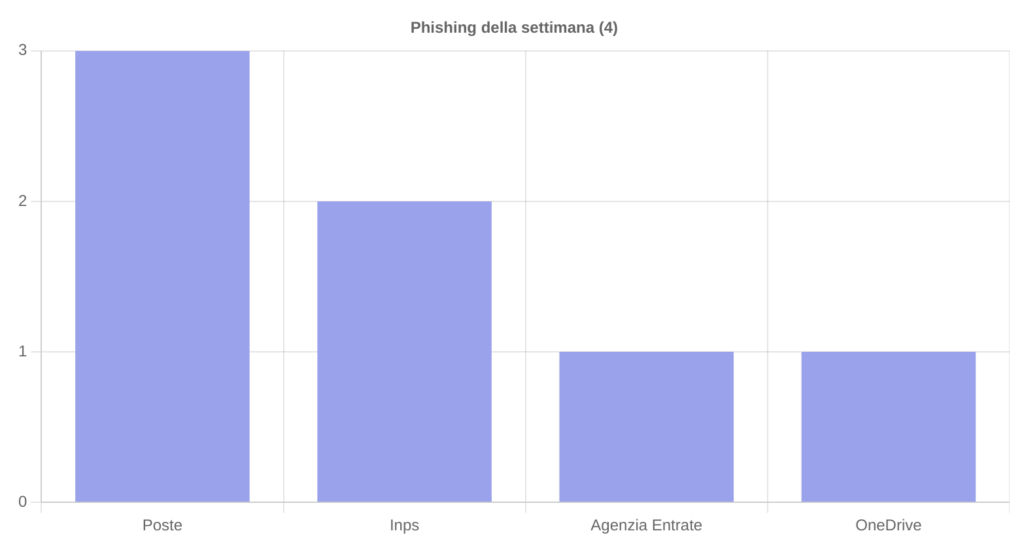

Le campagne di phishing e i temi della settimana 24 Febbraio – 1 Marzo 2024

Nel Report CERT-AGID della settimana 24 Febbraio – 1 Marzo le campagne di phishing hanno coinvolto 4 diversi brand. Si è trattato sia di campagne di phishing classico (campagne diffuse attraverso email), che di smishing (veicolate attraverso SMS). Le campagne hanno interessato prevalentemente il settore bancario (brand come Unicredit, N26 e Intesa San Paolo). Hanno suscitato particolare interesse le campagne INPS ed una campagna Agenzia delle Entrate.

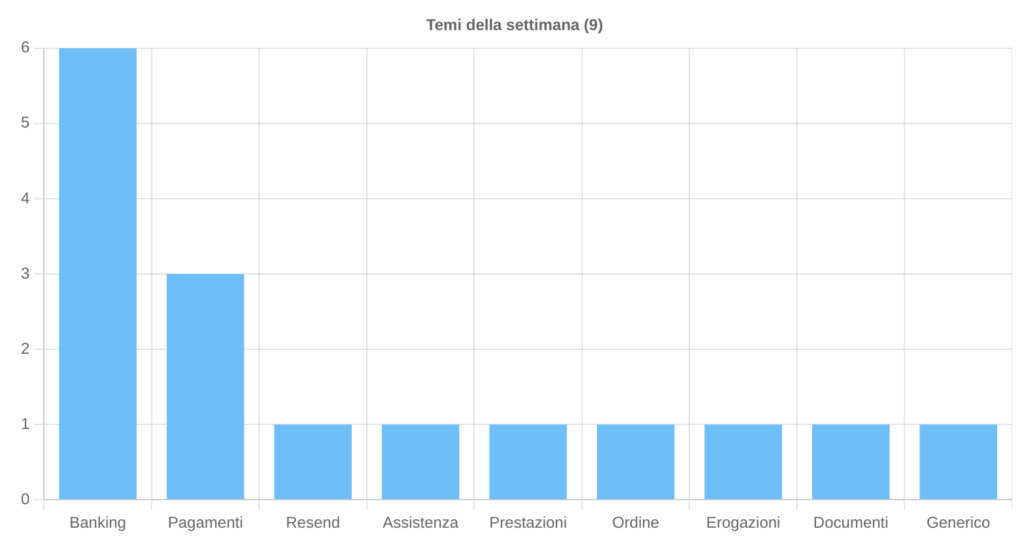

I temi più sfruttati nel corso della scorsa settimana sono stati 9. Ecco i due principali:

- Banking: sfruttato per le campagne di phishing e smishing rivolte principalmente a clienti di istituti bancari italiani. E’ stato usato per tre campagne che prendevano di mira i dispositivi Android: l’obiettivo era comprometterli con il malware SpyNote e Irata.

- Pagamenti: questo argomento è stato utilizzato per le campagne Remcos e Astaroth.

I temi restanti sono stati sfruttati per veicolare campagne di malware e di phishing diverse. In particolare: per le campagne di smishing INPS è stato sfruttato il tema Erogazioni e Prestazioni, mentre per la campagna Agenzia delle Entrate è stato usato Assistenza.

Guide utili per rimanere al sicuro da attacchi malware e phishing

- Attacchi basati sulle macro di Office: come funzionano? Breve vademecum

- Gli allegati email più usati per infettare Windows

- L’alert del CERT: in crescita il fenomeno delle campagne di phishing che cambiano i contenuti in base all’indirizzo email della vittima

- SOC – Security Operation Center: che cosa, perché, come