Ransomware Lockbit: un affiliato colpisce Royal Mail. KO il servizio postale più grande del Regno Unito.

Il ransomware LockBit colpisce Royal Mail

Royal Mail, il servizio postale più importante del Regno Unito, è stato colpito da un affiliati del RaaS Lockbit. Royal Mail ha dovuto quindi sospendere tutti i servizi di spedizione internazionali a causa di una “grave interruzione del servizio” dovuta ad un “cyber incidente”, come si legge nella nota pubblicata sull’accaduto. I servizi di spedizione interni ai confini del Regno Unito non si sono interrotti, mentre l’azienda ha dovuto avvisare i clienti rispetto ai ritardi nelle consegne oltremare, impossibili fino alla ripristino dei sistemi.

Royal Mail non ha fornito ulteriori spiegazioni sull’accaduto ma alcune informazioni sono trapelate. Il Telegraph è stato il primo a rivelare che l’attacco subito da Royal Mail ha a che fare con il ransomware Lockbit e la sua rete di affiliati

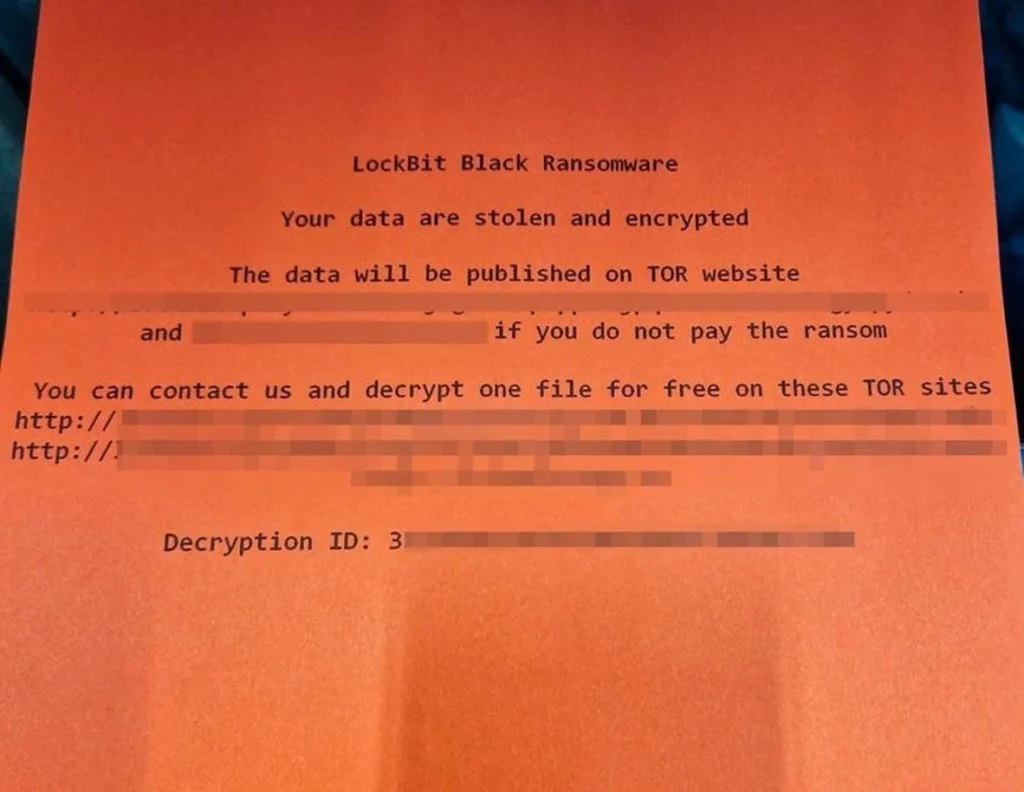

La prova? La redazione ha ottenuto da una fonte anonima interna la nota di riscatto che il ransomware ha lasciato nelle cartelle criptate e perfino stampato tramite le stampanti connesse alla rete bersaglio.

La nota di riscatto parla di LockBit Black Ransomware

Nelle parti oscurate sono leggibili indirizzi Tor afferenti a tutt’oggi all’operazione RaaS Lockbit. L’intestazione della nota di riscatto prla di “LockBit Black Ransomware”: questa è la denominazione del più recente encryptor adottato dall’operazione ransomware e distribuito ai propri affiliati. L’aggiunta di Black si deve al fatto che il codice del nuovo encryptor integra parti di codice e funzionalità provenienti dal codice dell’operazione ransomware BlackMatter, recentemente “messa in pensione” dai suoi gestori.

La nota contiene anche un Decryption ID che la vittima deve necessariamente utilizzare per fare login nella chat che gli attaccanti usano per le comunicazioni e le trattative. Tuttavia più fonti confermano che il Decryption ID non funziona. Non è chiaro se la stanza privata e il relativo ID siano stati cancellati direttamente dagli attaccanti una volta che la nota è trapelata sulla stampa. Non sarebbe la prima volta e c’è già un caso simile avvenuto in Italia, per l’appunto.

Il ransomware Hive ha colpito RFI, i gestori della rete ferroviaria italiana, ma le credenziali per accedere alla chat con gli attaccanti erano finite su Twitch e qualcuno, non certo un portavoce di RFI, aveva iniziato a dialogare con gli attaccanti. Attaccanti che, una volta resisi conto che gli accessi erano trapelati, avevano chiuso la stanza e proceduto ad aprire una nuova chat riservata ai portavoce di RFI.

Il builder di LockBit 3.0 è trapelato online

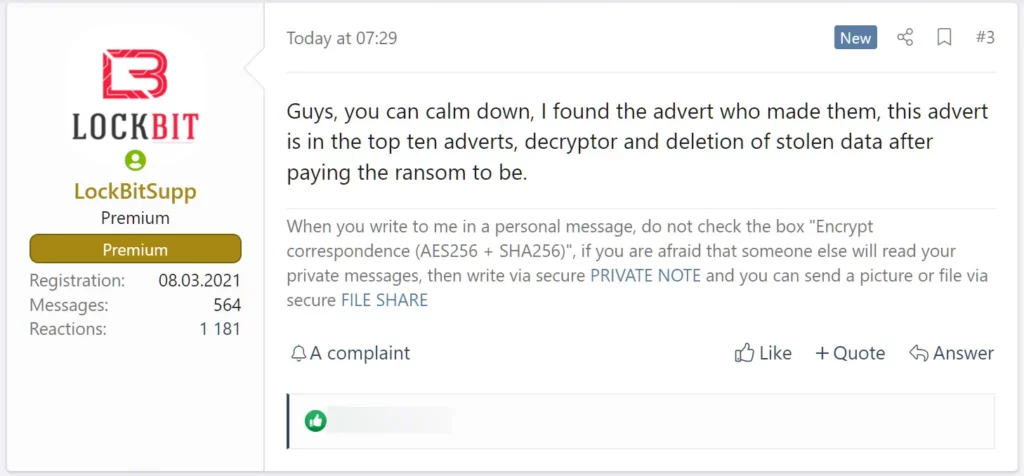

Va detto che a Settembre su Twitter è stato pubblicato il builder del ransomware. Questo ha permesso ad altri attaccanti, non collegati all’operazione RaaS Lockbit, di utilizzare l’encryptor di Lockbit. Il dubbio quindi su chi si celi realmente dietro l’attacco è legittimo. Il “volto pubblico” di Lockbit infatti, che si fa chiamare LockBitSupp, ha negato qualsiasi coinvolgimento di LockBit o altri affiliati nella criptazione delle reti di Royal Mail. Se quanto affermato è vero, un gruppo diverso dai gestori di LockBit sta usando LockBit per colpire le aziende.

E’ stato LockBitSupp in persona però a risolvere il mistero, giusto due giorni fa. L’attacco è stato effettivamente condotto da un affiliato del ransomware LockiBit. Quindi ha ribadito che i dati saranno cancellati e il decryptor inviato a Royal Mail solo dopo che il servizio postale UK avrà pagato il riscatto.

Proteggersi dai ransomware: step basilari

Premettendo che la sicurezza informatica al 100% non esiste e che gli strumenti, le soluzioni e la postura difensiva variano da azienda ad azienda, da rete a rete, i punti sottostanti sono il minimo indispensabile per raggiungere un livello accettabile di sicurezza informatica.

- Predisponi un piano di backup:

è fondamentale dotarsi di soluzioni di backup e di organizzarsi per eseguire backup di tutti i dati a cadenza regolare. I backup stessi andranno testati regolarmente, per verificare che i dati siano integri. Disporre di backup integri e il più recenti possibile consente di minimizzare la perdita dei dati e accelerare i processi di rispristino. E’ fondamentale isolare dalla rete i backup critici per evitare che, in caso di attacco ransomware, finiscano criptati anche i backup. A tale scopo, ti consigliamo di valutare la nostra soluzione Strongbox Cloud PRO, appositamente pensata per le PMI. - Mantieni sempre aggiornato il sistema operativo, i software e gli applicativi in uso:

le vulnerabilità sono le porte di accesso che consentono agli attaccanti di accedere alle reti. Verifica che questi software siano sempre aggiornati all’ultima versione disponibile ed installa le patch consigliate dal vendor. La suite di soluzioni di sicurezza aziendali Seqrite ha funzionalità specifiche a tale scopo: dalla gestione centralizzata delle patch alla scansione delle vulnerabilità. - Scegli una solida soluzione antivirus e mantienila sempre aggiornata:

sempre più soluzioni antivirus si sono dotate di strumenti specifici per il contrasto agli attacchi ransomware. Scopri di più sulla funzionalità antiransomware di Quick Heal / Seqrite, tecnologia brevettata negli Stati Uniti. - Adotta l’approccio zero trust:

applica il principio del “privilegio minimo” per tutti gli utenti: imposta cioè, utente per utente, solo le permissioni che gli sono effettivamente necessarie per svolgere le proprie mansioni. Fai si che ogni utente possa accedere soltanto alle informazioni che gli sono indispensabili.Per approfondire > Approccio di cybersecurity Zero Trust: perchè, come e quanto è importante per le aziende con forza lavoro remota - Evita di scaricare file o cliccare su link contenuti nelle email:

spesso l’accesso alle reti da parte degli attaccanti non avviene tramite sofisticate tecniche di attacco, ma anzi l’attaccante fa breccia nel punto più debole della catena della cyber sicurezza: l’utente. E’ fondamentale non fare click su link né scaricare allegati contenuti in email inaspettate, sospette, improvvise. Infine non abilitare mai le macro contenute nei documenti circolanti via email, a meno che non ci sia l’assoluta certezza della legittimità della comunicazione.Per Approfondire > Attacchi basati sulle macro di Office: come funzionano? Breve vademecum - Forma i dipendenti, i collaboratori e chiunque acceda alla rete:

come detto, l’anello debole della catena di cyber sicurezza e sicurezza dei dati è l’utente. Forma dipendenti e collaboratori, rendili partecipi dei protocolli di sicurezza e consapevoli e sensibili rispetto ai rischi, almeno quelli più diffusi. Stabilisci un protocollo di reazione in caso di incidente informatico, così che tutti sappiano cosa fare in caso dovesse verificarsi un attacco ransomware. - Non esporre mai direttamente in internet le connessioni Remote Desktop Protocol. Se proprio hai necessità di usare l’RDP, fallo sempre tramite una VPN.

- Implementa un modello di sicurezza stratificato (multi livello)

nella scelta di un approccio stratificato alla sicurezza, consigliamo di valutare attentamente:

> sicurezza delle reti e dei server;

> gestione degli endpoint;

> gestione dei dispositivi mobile.Per approfondire > Implementa un modello di sicurezza stratificato con Seqrite! - Implementa sistemi di protezione preventiva:

come l’Intrusion Prevention Sistem (IPS) e il Web Application Firewall. Saranno utili protezioni perimetrali, se posti a difesa dei servizi esposti su Internet.