Il gruppo ransomware Play ha rivendicato un attacco contro Coldiretti. I dati dovrebbero essere pubblicati tra 10 giorni, in caso di mancato pagamento del riscatto

Ransomware Play rivendica attacco alla Coldiretti

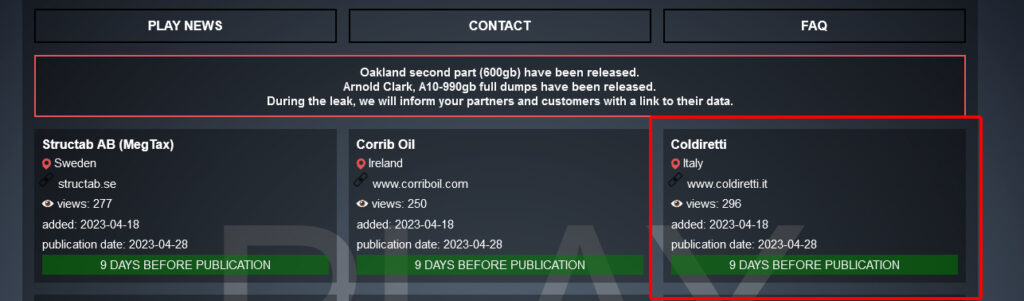

Nella giornata del 18 Aprile, il gruppo ransomware Play ha pubblicato sul proprio leak site la rivendicazione di un attacco che il gruppo avrebbe portato con successo contro Coldiretti. Nello stile di Play, non c’è molto testo a supporto della rivendicazione.

Come si vede, infatti, gli attaccanti hanno annunciato la vittima (Coldiretti, citando il sito web www.coldiretti.it) e avviato il countdown per la pubblicazione dei dati. In caso di mancato pagamento del riscatto o di accordo tra Coldiretti e il gruppo ransomware, gli attaccanti minacciano la pubblicazione dei dati esfiltrati dalla rete il giorno 28 Aprile.

Aprendo il post, gli attaccanti danno più informazioni. Ad esempio informano su chi sia Coldiretti (la principale organizzazione di produttori agricoli a livello nazionale ed europeo) e specificano che i dati in loro possesso sono dati personali e privati confidenziali, dati finanziari, contratti ma anche informazioni sui clienti e i dipendenti.

Non ci sono però sample (quindi nessun dato al momento è pubblicato) e non viene neppure specificato l’ammontare dei GB in mano agli attaccanti.

Ransomware Play: cosa sappiamo per adesso?

Play Ransomware è piuttosto recente. La prima individuazione risale al Giugno 2022 e lo ha classificato, fin da subito, nella tendenza ransomware della doppia estorsione. Play è infatti una delle molteplici operazioni ransomware che, una volta ottenuto l’accesso alla rete bersaglio, fa precedere la routine di criptazione dei dati da una fase di esfiltrazione degli stessi. La vittima così non solo è impossibilitata ad accedere ai propri dati, ma subisce anche la minaccia di vedere pubblicati dati riservati e personali.

Nel tempo sono stati osservati molteplici vettori di attacco in uso a questa operazione ransomware, ma i principali sono:

- email di phishing

- accesso illegittimo ad account compromessi

- attacchi contro server RDP esposti.

Una volta stabilita una “testa di ponte”, gli attaccanti utilizzano LOLBINS per esplorare l’ambiente e preparare il terreno all’esecuzione del malware sulle macchine bersaglio. LOLBINS è un acronimo che sta per Living Off the Land Binaries ed è una espressione che indica, in gergo tecnico, l’uso di strumenti legittimi e preinstallati per diffondere malware sui sistemi. In questo caso gli attaccanti utilizzano binari Windows per nascondere l’attività dannosa.

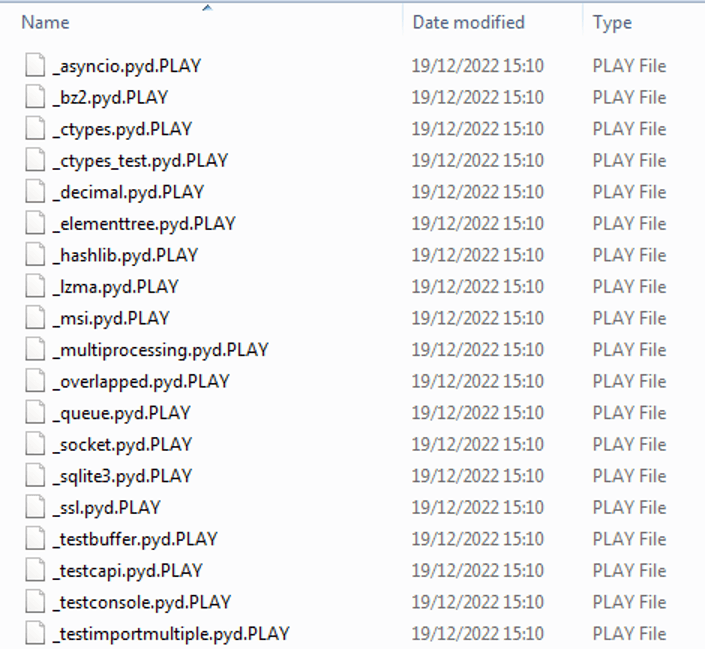

Ransomware Play: l’esecuzione

L’eseguibile di Play è scritto in Visual C++ ed è “infarcito” di funzionalità anti debugging e anti forensi per rallentare il più possibile l’analisi delle attività del malware. Si passa dal classico uso di codice spazzatura (codice inutile oppure istruzioni scollegate tra loro) a funzionalità che portano l’esecuzione in un vicolo cieco. Non solo: tra le attività anti forensi si nota l’hashing dell’API. Non solo: le stringhe principali di questo ransomware sono criptate in memoria.

L’esenzione di criptazione che contraddistingue questo ransomware dà origine anche al nome del ransomware, PLAY appunto.

Proteggersi dai ransomware: step basilari

Premettendo che la sicurezza informatica al 100% non esiste e che gli strumenti, le soluzioni e la postura difensiva variano da azienda ad azienda, da rete a rete, i punti sottostanti sono il minimo indispensabile per raggiungere un livello accettabile di sicurezza informatica.

- Predisponi un piano di backup:

è fondamentale dotarsi di soluzioni di backup e di organizzarsi per eseguire backup di tutti i dati a cadenza regolare. I backup stessi andranno testati regolarmente, per verificare che i dati siano integri. Disporre di backup integri e il più recenti possibile consente di minimizzare la perdita dei dati e accelerare i processi di rispristino. E’ fondamentale isolare dalla rete i backup critici per evitare che, in caso di attacco ransomware, finiscano criptati anche i backup. A tale scopo, ti consigliamo di valutare la nostra soluzione Strongbox Cloud PRO, appositamente pensata per le PMI. - Mantieni sempre aggiornato il sistema operativo, i software e gli applicativi in uso:

le vulnerabilità sono le porte di accesso che consentono agli attaccanti di accedere alle reti. Verifica che questi software siano sempre aggiornati all’ultima versione disponibile ed installa le patch consigliate dal vendor. La suite di soluzioni di sicurezza aziendali Seqrite ha funzionalità specifiche a tale scopo: dalla gestione centralizzata delle patch alla scansione delle vulnerabilità. - Scegli una solida soluzione antivirus e mantienila sempre aggiornata:

sempre più soluzioni antivirus si sono dotate di strumenti specifici per il contrasto agli attacchi ransomware. Scopri di più sulla funzionalità antiransomware di Quick Heal / Seqrite, tecnologia brevettata negli Stati Uniti. - Adotta l’approccio zero trust:

applica il principio del “privilegio minimo” per tutti gli utenti: imposta cioè, utente per utente, solo le permissioni che gli sono effettivamente necessarie per svolgere le proprie mansioni. Fai si che ogni utente possa accedere soltanto alle informazioni che gli sono indispensabili.Per approfondire > Approccio di cybersecurity Zero Trust: perchè, come e quanto è importante per le aziende con forza lavoro remota - Evita di scaricare file o cliccare su link contenuti nelle email:

spesso l’accesso alle reti da parte degli attaccanti non avviene tramite sofisticate tecniche di attacco, ma anzi l’attaccante fa breccia nel punto più debole della catena della cyber sicurezza: l’utente. E’ fondamentale non fare click su link né scaricare allegati contenuti in email inaspettate, sospette, improvvise. Infine non abilitare mai le macro contenute nei documenti circolanti via email, a meno che non ci sia l’assoluta certezza della legittimità della comunicazione.Per Approfondire > Attacchi basati sulle macro di Office: come funzionano? Breve vademecum - Forma i dipendenti, i collaboratori e chiunque acceda alla rete:

come detto, l’anello debole della catena di cyber sicurezza e sicurezza dei dati è l’utente. Forma dipendenti e collaboratori, rendili partecipi dei protocolli di sicurezza e consapevoli e sensibili rispetto ai rischi, almeno quelli più diffusi. Stabilisci un protocollo di reazione in caso di incidente informatico, così che tutti sappiano cosa fare in caso dovesse verificarsi un attacco ransomware. - Non esporre mai direttamente in internet le connessioni Remote Desktop Protocol. Se proprio hai necessità di usare l’RDP, fallo sempre tramite una VPN.

- Implementa un modello di sicurezza stratificato (multi livello)

nella scelta di un approccio stratificato alla sicurezza, consigliamo di valutare attentamente:

> sicurezza delle reti e dei server;

> gestione degli endpoint;

> gestione dei dispositivi mobile.Per approfondire > Implementa un modello di sicurezza stratificato con Seqrite! - Implementa sistemi di protezione preventiva:

come l’Intrusion Prevention Sistem (IPS) e il Web Application Firewall. Saranno utili protezioni perimetrali, se posti a difesa dei servizi esposti su Internet.