Il ransomware Monti ha iniziato la pubblicazione dei dati sanitari trafugati dai sistemi dell’Asl 1 Abruzzo. Garante e ASL 1 ricordano che scaricare dati rubati dal dark web è un reato

Il ransomware Monti e l’attacco all’ASL1 Abruzzo

Nella giornata del 3 Maggio 2023 il Centro Unico di Prenotazione dell’ASL 1 Abruzzo (Avezzano, Sulmona, L’Aquila) va in tilt. Impossibile prenotare visite e prestazioni sanitarie di ogni genere, impossibile pagare. L’ASL 1 Aquila si trova costretta a mandare a casa i cittadini. Mentre si torna a carta e penna, i tecnici negano gravi conseguenze.

“Si spera di poter risolvere il problema al più presto ma possiamo rassicurare che nessun dato sanitario o sensibile è stato trafugato o perduto. L’archivio informatico è integro”.

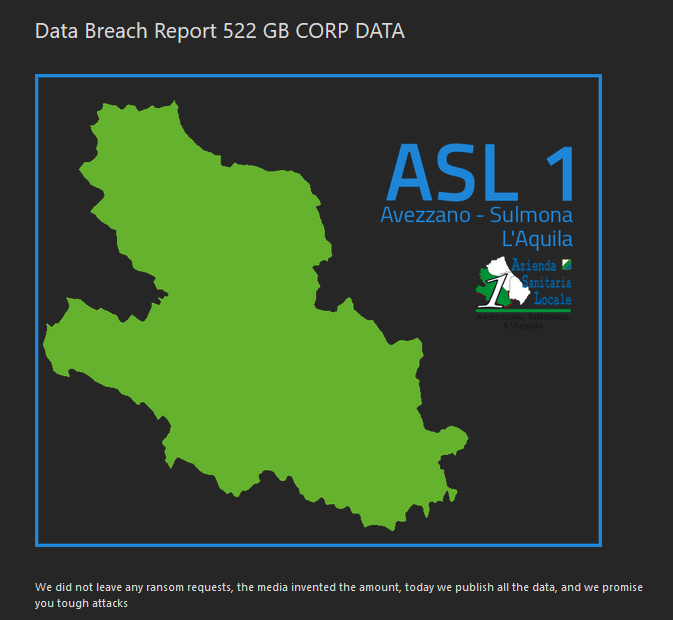

L’attacco viene rivendicato, nel leak site, dal gruppo ransomware Monti che pubblica pochissimi giorni dopo la rivendicazione, alcuni dati a riprovare dell’avvenuta intrusione nei sistemi e del data breach. Il gruppo dichiara di avere nella propria disponibilità 522 GB di dati. Ma i guai non finiscono qui:

“Molteplici vulnerabilità hanno consentito il download di dati sui pazienti sieropositivi”

hanno dichiarato.

Per saperne di più > Il Ransomware Monti colpisce l’ASL 1 Abruzzo

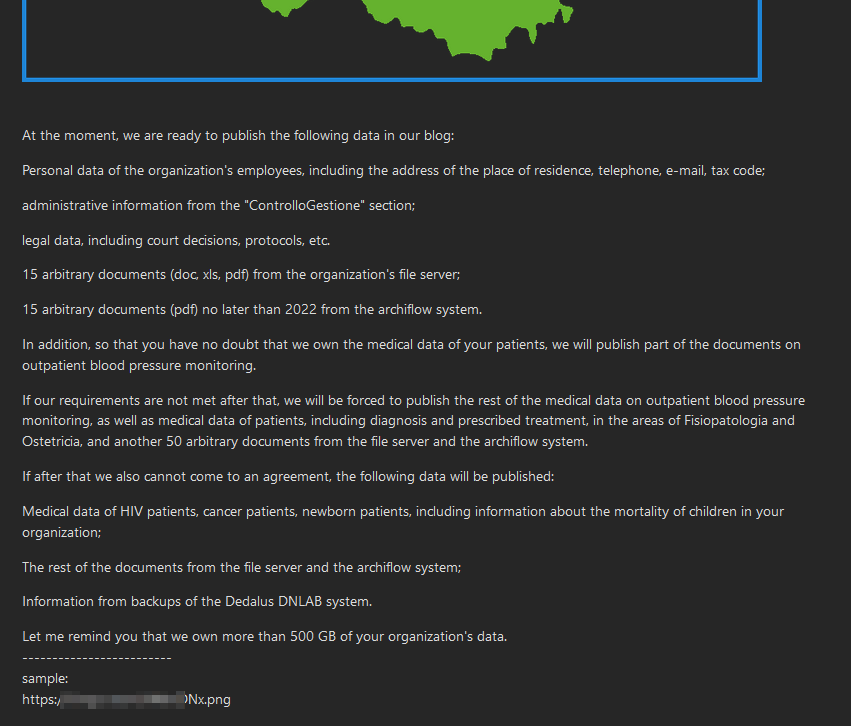

Il fallimento delle trattative: la pubblicazione dei dati procede “a piccole dosi”

Gli effetti dell’attacco si protraggono ormai da giorni. Alcuni sistemi risultano ancora in blocco completo mentre gli attaccanti hanno iniziato a pubblicare una mole sempre crescente di dati.

Le modalità di trattativa del gruppo ransomware hanno visto un continuo e crescente aumento del livello di ricatto. Dalla prima ecografia pubblicata online, il gruppo ha iniziato a minacciare la pubblicazione di ulteriori dati sensibili: prima quelli dei pazienti con HIV, poi pazienti oncologici ecc.. Ma gli attaccanti hanno minacciato di pubblicare anche informazioni più tecniche, come le informazioni sul backup dei sistemi.

Insomma, lo schema estorsivo del gruppo Monti vede l’uso di richieste graduali verso l’ASL1: l’ammontare del riscatto aumenta mano a mano che vengono pubblicati dati e archivi interni.

L’ultimo aggiornamento pubblicato dal gruppo è chiaro e perentorio:

“Non abbiamo lasciato alcuna richiesta di riscatto, i media hanno inventato l’ammontare. Domani pubblicheremo tutti i dati e vi promettiamo attacchi più duri”

Quali dati sono stati pubblicati?

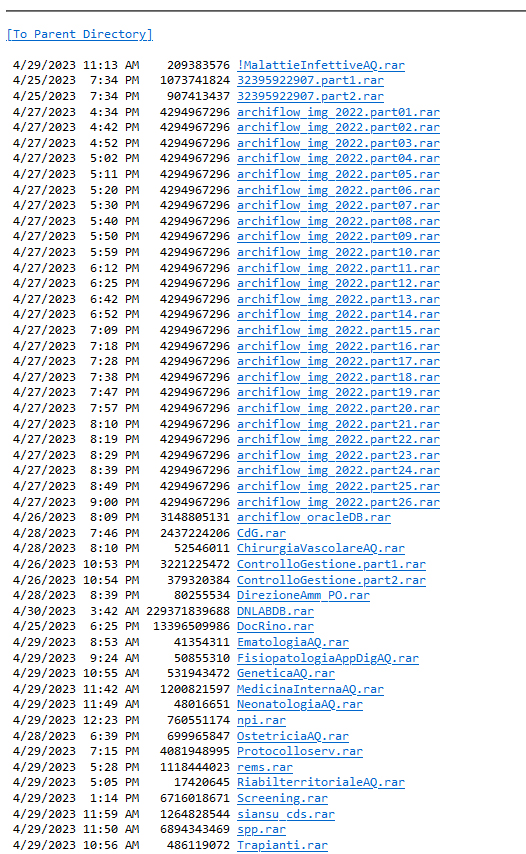

Come detto, il gruppo ha ribadito di possedere 500 GB di dati rubati: ad ora quelli pubblicati ammontano a circa 50GB.

Come si può vedere, risultano pubblicati molti archivi RAR, alcuni con nomi piuttosto espliciti

- !MalattieInfettiveAQ.rar

- ChirurgiaVascolareAQ.rar

- EmatologiaAQ.rar

- FisiopatologiaAppDigAQ.rar

- MedicinaInternaAQ.rar

- OstetriciaAQ.rar

- NeonatologiaAQ.rar

- ecc…

Cybersecurity 360 denuncia anche la presenza, tra i dati pubblicati, di intere tesi di laurea, documenti di identità, esami di tirocinanti dell’ospedale ma anche alcune password delle email aziendali dei dipendenti e le credenziali di accesso ai sistemi Intranet dell’ASL. Online anche dettagli relativi a trapianti di reni, esportazioni di tumori e dati di donatori viventi.

C’è anche un gran numero di referti medici, esposti in chiaro in tutte le loro parti, dei pazienti dell’ASL: molti referti riferiscono a utenti minorenni. Ad esempio i ricercatori hanno individuato referti provienenti dal reparto di Neuro Psichiatria Infantile, referti sulla sindrome di Down, sui disturbi dell’umore, sull’autismo ecc… Ogni referto porta con sé i dati sensibili del cittadino a cui riferiscono.

Nel dark web gli attaccanti hanno pubblicato anche i dati personali di Matteo Massina Denaro, fatto che ha determinato anche l’attivazione della Procura distrettuale antimafia e antiterrorismo dell’Aquila.

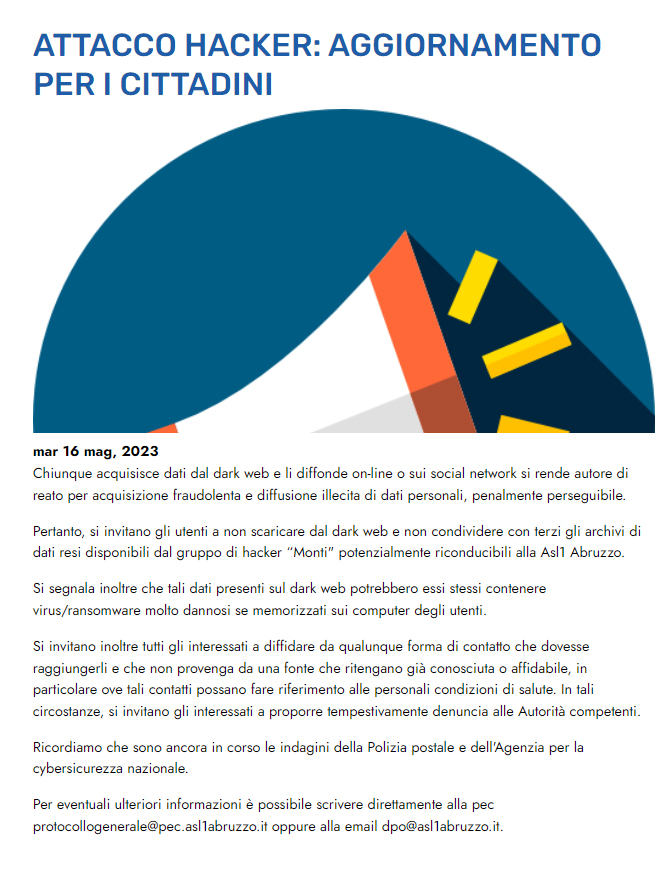

Il Garante privacy e l’ASL 1 ricordano: scaricare dati dal dark web è reato

La gravità del data breach e dei dati pubblicati ha portato sia il Garante privacy che l’ASL1 stessa a pubblicare un comunicato stampa nel quale ribadiscono che scaricare dal dark web dati rubati costituisce reato.

La nota del Garante, consultabile integralmente qui, specifica che

“In riferimento al recente attacco hacker subito dalla Asl 1 Abruzzo, il Garante per la protezione dei dati personali ricorda che chiunque entri in possesso o scarichi i dati pubblicati sul dark web da organizzazioni criminali – e li utilizzi per propri scopi o li diffonda on-line, sui social network o in altro modo – incorre in condotte illecite che possono, nei casi previsti dalla legge, costituire reato”.

L’Abruzzo nel mirino degli attaccanti

Dal punto di vista cyber, per gli enti abruzzesi, si profila un periodo molto difficile. E’ dal mese di Marzo, ad esempio, che vi sono tentativi di attacco ai sistemi del Consiglio regionale Abruzzese, per adesso sempre respinti dalla difese implementate a protezione di archivi e sistemi. Anche il sistema della Giunta regionale è finito nel mirino: da settimane si registrano tentativi di accesso. I tecnici della Regione sono al lavoro per potenziare sistemi e difese, come sta accadendo all’ASL Pescara. Qui i tecnici sono al lavoro da giorni per potenziare i livelli di sicurezza, attività decisa proprio in seguito all’attacco contro l’ASL 1.

Le bad news comunque hanno già superato i confini regionali. I dati disponibili sono ancora pochi, ma fonti locali parlano di un attacco subito dalle ASL di Potenza e Matera. Fioccano infatti da giorni segnalazioni di acccessi abusivi ai sistemi informatici. L’allarme, oltre che sui giornali locali, è stato lanciato dalla società Gesan che cura la gestione informatica e digitale delle cartelle cliniche di molte regioni, compresa la Basilicata.

Proteggersi dai ransomware: step basilari

Premettendo che la sicurezza informatica al 100% non esiste e che gli strumenti, le soluzioni e la postura difensiva variano da azienda ad azienda, da rete a rete, i punti sottostanti sono il minimo indispensabile per raggiungere un livello accettabile di sicurezza informatica.

- Predisponi un piano di backup:

è fondamentale dotarsi di soluzioni di backup e di organizzarsi per eseguire backup di tutti i dati a cadenza regolare. I backup stessi andranno testati regolarmente, per verificare che i dati siano integri. Disporre di backup integri e il più recenti possibile consente di minimizzare la perdita dei dati e accelerare i processi di rispristino. E’ fondamentale isolare dalla rete i backup critici per evitare che, in caso di attacco ransomware, finiscano criptati anche i backup. A tale scopo, ti consigliamo di valutare la nostra soluzione Strongbox Cloud PRO, appositamente pensata per le PMI. - Mantieni sempre aggiornato il sistema operativo, i software e gli applicativi in uso:

le vulnerabilità sono le porte di accesso che consentono agli attaccanti di accedere alle reti. Verifica che questi software siano sempre aggiornati all’ultima versione disponibile ed installa le patch consigliate dal vendor. La suite di soluzioni di sicurezza aziendali Seqrite ha funzionalità specifiche a tale scopo: dalla gestione centralizzata delle patch alla scansione delle vulnerabilità. - Scegli una solida soluzione antivirus e mantienila sempre aggiornata:

sempre più soluzioni antivirus si sono dotate di strumenti specifici per il contrasto agli attacchi ransomware. Scopri di più sulla funzionalità antiransomware di Quick Heal / Seqrite, tecnologia brevettata negli Stati Uniti. - Adotta l’approccio zero trust:

applica il principio del “privilegio minimo” per tutti gli utenti: imposta cioè, utente per utente, solo le permissioni che gli sono effettivamente necessarie per svolgere le proprie mansioni. Fai si che ogni utente possa accedere soltanto alle informazioni che gli sono indispensabili.

Per approfondire > Approccio di cybersecurity Zero Trust: perchè, come e quanto è importante per le aziende con forza lavoro remota - Evita di scaricare file o cliccare su link contenuti nelle email:

spesso l’accesso alle reti da parte degli attaccanti non avviene tramite sofisticate tecniche di attacco, ma anzi l’attaccante fa breccia nel punto più debole della catena della cyber sicurezza: l’utente. E’ fondamentale non fare click su link né scaricare allegati contenuti in email inaspettate, sospette, improvvise. Infine non abilitare mai le macro contenute nei documenti circolanti via email, a meno che non ci sia l’assoluta certezza della legittimità della comunicazione.

Per Approfondire > Attacchi basati sulle macro di Office: come funzionano? Breve vademecum - Forma i dipendenti, i collaboratori e chiunque acceda alla rete:

come detto, l’anello debole della catena di cyber sicurezza e sicurezza dei dati è l’utente. Forma dipendenti e collaboratori, rendili partecipi dei protocolli di sicurezza e consapevoli e sensibili rispetto ai rischi, almeno quelli più diffusi. Stabilisci un protocollo di reazione in caso di incidente informatico, così che tutti sappiano cosa fare in caso dovesse verificarsi un attacco ransomware. - Non esporre mai direttamente in internet le connessioni Remote Desktop Protocol. Se proprio hai necessità di usare l’RDP, fallo sempre tramite una VPN.

- Implementa un modello di sicurezza stratificato (multi livello)

nella scelta di un approccio stratificato alla sicurezza, consigliamo di valutare attentamente:

> sicurezza delle reti e dei server;

> gestione degli endpoint;

> gestione dei dispositivi mobile.

Per approfondire > Implementa un modello di sicurezza stratificato con Seqrite! - Implementa sistemi di protezione preventiva:

come l’Intrusion Prevention Sistem (IPS) e il Web Application Firewall. Saranno utili protezioni perimetrali, se posti a difesa dei servizi esposti su Internet. - Adotta un SOC – Security Operation Center:

un SOC è un vero e proprio centro operativo dedicato alla sicurezza informatica il cui scopo, nel complesso, è monitorare costantemente la rete aziendale in cerca di attività anomale o sospette.

Per approfondire > SOC – Security Operation Center: che cosa, perché, come