Il gruppo ransomware Lockbit, primo tra i top ransomware, ha creato un encryptor che mira per la prima volta ai dispositivi MAC.

Ransomware LockBit: il primo top ransomware che attacca i MAC?

Il gruppo ransomware Lockbit, primo tra i top ransomware, ha creato un encryptor che mira per la prima volta ai dispositivi MAC. Non era mai successo che una delle principali operazioni ransomware attive producesse un malware specificatamente pensato per colpire i dispositivi MAC.

“locker_Apple_M1_64”: 3e4bbd21756ae30c24ff7d6942656be024139f8180b7bddd4e5c62a9dfbd8c79

— MalwareHunterTeam (@malwrhunterteam) April 15, 2023

As much as I can tell, this is the first Apple’s Mac devices targeting build of LockBit ransomware sample seen…

Also is this a first for the “big name” gangs?

🤔@patrickwardle

cc @cyb3rops pic.twitter.com/SMuN3Rmodl

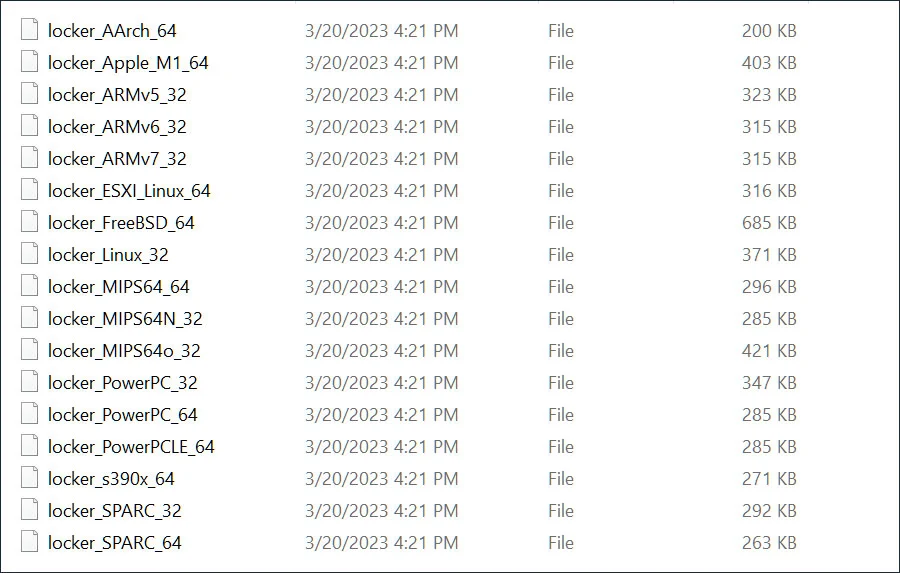

Il nuovo encryptor di LockBit è stato individuato dai ricercatori di MalwareHunterTeam, che lo hanno scoperto per caso. Qualcuno su VirusTotal ha infatti caricato un archivio ZIP contenente la maggior parte degli encryptor LockBit disponibili. Storicamente le operazioni LockBit hanno visto l’uso di encryptor approntati per attaccare sistemi WIndows, Linux e server VMware ESXi. Ecco però, come si può vedere sotto, che l’archivio caricato su Virus Total contiene molti encryptor LockBit fino ad ora sconosciuti.

Tra questi encryptor se ne nota uno chiamato ‘locker_Apple_M1_64’ che prende di mira i MAC più recenti con Apple Silicon. L’archivio però contiene anche encryptor per le CPU PowerPC, in uso sulle versioni meno recenti di MAC.

Va detto comunque che il ricercatore di sicurezza Florian Roth aveva già individuato, anche in questo caso caricato su Virus Total, un encryptor per Apple M1 già nel Dicembre 2022.

Ransomware LockBit per Mac? Probabilmente sono build di test

Gli esperti di Bleeping Computer hanno analizzato l’encryptor Lockbit per Apple M1 e hanno trovato alcune stringhe “fuori posto” in un encryptor per sistemi operativi Mac. Non solo: ci sono anche numerosi riferimenti a VMware ESXi, anche in questo caso del tutto fuori luogo in un encryptor per Apple M1 (a maggior ragione perché VMware ha già annunciato che non avrebbe supportato l’architettura di questa CPU).

check_esxi esxi

_Esxi

_kill_esxi_1

_kill_esxi_2

_kill_esxi_3

_kill_processes

_kill_processes_Esxi

_killed_force_vm_id

_listvms

_esxcfg_scsidevs1

_esxcfg_scsidevs2

_esxcfg_scsidevs3

_esxi_disable

_esxi_enableNon solo: l’encryptor contiene una lista di 65 diverse estensioni file e filename che saranno escluse dalla routine di criptazione. Tutte queste hanno a che fare e afferiscono a cartelle ed estensioni di file Windows. Eccone un piccolo estratto:

- .exe

- .bat

- .dll

- msstyles

- gadget

- winmd

- ntldr

- ntuser.dat.log

- bootsect.bak

- autorun.inf

- thumbs.db

- iconcache.db

La notizia ha fatto il giro della community IT e sono numerosi i ricercatori che hanno verificato questi encryptor. Ad esempio Cisco Thalos conferma la teoria di Bleeping Computer secondo la quale siamo di fronte (per adesso) ad un encryptor di test. E’ un dato di fatto, in effetti, se prendiamo per buono il codice dell’encryptor trovato su VirusTotal, che questo non ha le capacità né le funzionalità per criptare propriamente un MAC.

Il ricercatore Patrick Wardle, addirittura, ha spiegato di aver tentato di lanciare l’encryptor per il MAC. E’ andato subito in crash a causa di un bug di buffer overflow nel codice.

Per Wardle questo encrypto si baserebbe sulla versione per Linux di Lockbit d è stato compilato per Mac con alcune impostazioni di configurazione piuttosto basilari.

Worth stressing, as LockBit macOS sample though *compiled* for macOS really isn’t (yet) designed for macOS.

— Patrick Wardle (@patrickwardle) April 16, 2023

1. Unsigned (won’t easily run on macOS)

2. Doesn’t appear to take into account TCC/SIP, so won’t be able to encrypt much of anything

So (in current form) macOS impact: ~0 https://t.co/zYVNhfYLRo

Qui sono consultabili i dettagli tecnici dell’analisi condotta da Wardle

Un portavoce di Lockbit (LockBitSupp) ha comunque effettivamente confermato alla redazione di Bleeping Computer che un encryptor per MAC è effettivamente in via di sviluppo.

Proteggersi dai ransomware: step basilari

Premettendo che la sicurezza informatica al 100% non esiste e che gli strumenti, le soluzioni e la postura difensiva variano da azienda ad azienda, da rete a rete, i punti sottostanti sono il minimo indispensabile per raggiungere un livello accettabile di sicurezza informatica.

- Predisponi un piano di backup:

è fondamentale dotarsi di soluzioni di backup e di organizzarsi per eseguire backup di tutti i dati a cadenza regolare. I backup stessi andranno testati regolarmente, per verificare che i dati siano integri. Disporre di backup integri e il più recenti possibile consente di minimizzare la perdita dei dati e accelerare i processi di rispristino. E’ fondamentale isolare dalla rete i backup critici per evitare che, in caso di attacco ransomware, finiscano criptati anche i backup. A tale scopo, ti consigliamo di valutare la nostra soluzione Strongbox Cloud PRO, appositamente pensata per le PMI. - Mantieni sempre aggiornato il sistema operativo, i software e gli applicativi in uso:

le vulnerabilità sono le porte di accesso che consentono agli attaccanti di accedere alle reti. Verifica che questi software siano sempre aggiornati all’ultima versione disponibile ed installa le patch consigliate dal vendor. La suite di soluzioni di sicurezza aziendali Seqrite ha funzionalità specifiche a tale scopo: dalla gestione centralizzata delle patch alla scansione delle vulnerabilità. - Scegli una solida soluzione antivirus e mantienila sempre aggiornata:

sempre più soluzioni antivirus si sono dotate di strumenti specifici per il contrasto agli attacchi ransomware. Scopri di più sulla funzionalità antiransomware di Quick Heal / Seqrite, tecnologia brevettata negli Stati Uniti. - Adotta l’approccio zero trust:

applica il principio del “privilegio minimo” per tutti gli utenti: imposta cioè, utente per utente, solo le permissioni che gli sono effettivamente necessarie per svolgere le proprie mansioni. Fai si che ogni utente possa accedere soltanto alle informazioni che gli sono indispensabili.Per approfondire > Approccio di cybersecurity Zero Trust: perchè, come e quanto è importante per le aziende con forza lavoro remota - Evita di scaricare file o cliccare su link contenuti nelle email:

spesso l’accesso alle reti da parte degli attaccanti non avviene tramite sofisticate tecniche di attacco, ma anzi l’attaccante fa breccia nel punto più debole della catena della cyber sicurezza: l’utente. E’ fondamentale non fare click su link né scaricare allegati contenuti in email inaspettate, sospette, improvvise. Infine non abilitare mai le macro contenute nei documenti circolanti via email, a meno che non ci sia l’assoluta certezza della legittimità della comunicazione.Per Approfondire > Attacchi basati sulle macro di Office: come funzionano? Breve vademecum - Forma i dipendenti, i collaboratori e chiunque acceda alla rete:

come detto, l’anello debole della catena di cyber sicurezza e sicurezza dei dati è l’utente. Forma dipendenti e collaboratori, rendili partecipi dei protocolli di sicurezza e consapevoli e sensibili rispetto ai rischi, almeno quelli più diffusi. Stabilisci un protocollo di reazione in caso di incidente informatico, così che tutti sappiano cosa fare in caso dovesse verificarsi un attacco ransomware. - Non esporre mai direttamente in internet le connessioni Remote Desktop Protocol. Se proprio hai necessità di usare l’RDP, fallo sempre tramite una VPN.

- Implementa un modello di sicurezza stratificato (multi livello)

nella scelta di un approccio stratificato alla sicurezza, consigliamo di valutare attentamente:

> sicurezza delle reti e dei server;

> gestione degli endpoint;

> gestione dei dispositivi mobile.Per approfondire > Implementa un modello di sicurezza stratificato con Seqrite! - Implementa sistemi di protezione preventiva:

come l’Intrusion Prevention Sistem (IPS) e il Web Application Firewall. Saranno utili protezioni perimetrali, se posti a difesa dei servizi esposti su Internet.