Il ransomware Kasseika usa la tecnica Bring Your Own Vulnerable Driver (BYOVD) per disabilitare i software antivirus prima di criptare i file

La nuova operazione ransomware Kasseika

L’alert viene dai ricercatori di Trendmicro: c’è una nuova operazione ransomware. Si chiama Kasseika e ha una peculiarità ovvero l’impego di una tecnica di attacco detta Bring Your Own Vulnerable Driver (BYOVD) per disabilitare i software antivirus prima di procedere alla criptazione dei file.

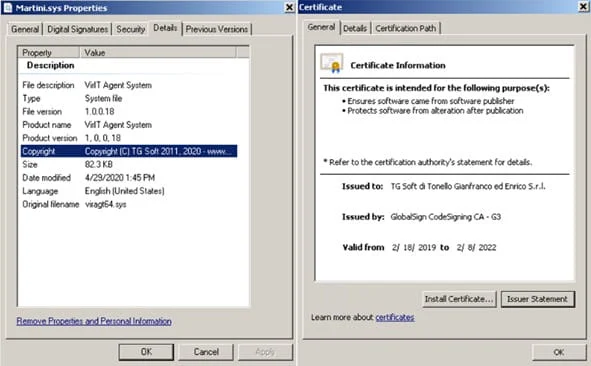

Questa tecnica consiste nell’installare sul sistema bersaglio driver con vulnerabilità note anziché scrivere exploit da zero. In questo caso, Kasseika sfrutta il driver Martini (Martini.sys/viragt64.sys) parte dell’Agent System dell’antivirus italiano VirIT di TG Soft.

I ricercatori hanno individuato Kasseika per la prima volta nel Dicembre 2023, già utilizzato in attacchi reali. Vi sono alcune somiglianze sia nella catena di attacco che nel codice con il ransomware BlackMatter. Non risultano però, leak noti del codice sorgente di BlackMatter, quindi i ricercatori sospettano che Kasseika sia un’operazione ransomware avviata da un ex membro del gruppo BlackMatter, oppure da parte di altri gruppi che hanno comprato il codice. BlackMatter ha interrotto le operazioni nel tardo 2021.

La catena di attacco del ransomware Kasseika

L’attacco di Kasseika inizia con una email di phishing inviata a più dipendenti dell’azienda bersaglio, fatto che dimostra che queste operazioni sono preparate studiando la vittima e gestite sfruttando anche l’ingegneria sociale. Insomma Kasseika svolge operazioni mirate più che “sparare nel mucchio“. Le email di phishing hanno lo scopo di rubare credenziali dei dipendenti da usare come accesso iniziale alla rete aziendale.

Una volta ottenuto l’accesso, gli attaccanti sfruttando il tool di Windows PSExec per eseguire un file .bat dannoso sul sistema infetto e su altri sistemi ai quali hanno avuto accesso grazie ai movimenti laterali lungo la rete.

Il file batch esegue anzitutto una scansione del sistema in cerca di un processo specifico, “Martini.exe” e lo termina per evitare interferenze. Quindi procede a scaricare il driver vulnerabile “Martini.sys” sulla macchina.

Bring Your Own Vulnerable Driver (BYOVD)

Kasseika ha necessità di scaricare il driver vulnerabile “Martini.sys“, tantoché si arresta se non lo trova sul sistema o se la creazione del servizio Martini fallisce.

Sfruttando quindi la vulnerabilità nota del driver “Martini.sys“, il malware ottiene privilegi sufficienti per terminare 991 processi diversi contenuti in una lista integrata nel malware. La quasi totalità di questi processi sono legati a prodotti antivirus, tool di sicurezza e analisi oppure utilità di sistema.

Infine Kasseika esegue Martini.exe per terminare i processi antivirus e lanciare, quindi, il binario del ransomware. Il file “clear.bat” ripulisce tutte le tracce del passaggio del ransomware una volta conclusa la routine di criptazione dei dati dei sistemi infetti.

Info tecniche

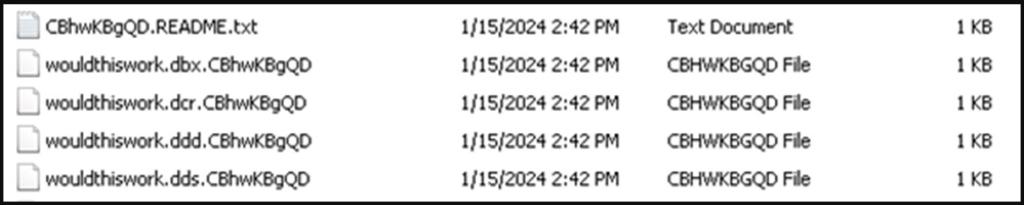

Kasseika utilizza gli algoritmi di criptazione ChaCha20 e RSA aggiungendo ai file criptati un’estensione di criptazione randomica.

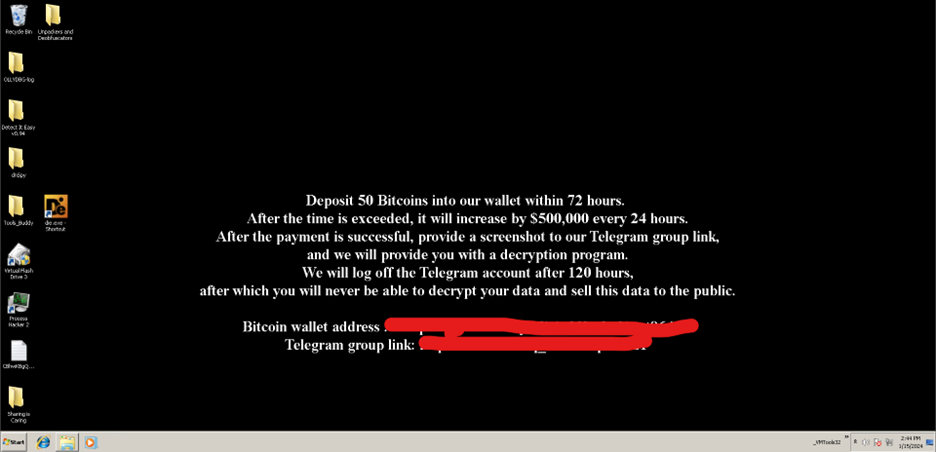

Quindi arriva la nota di riscatto, generata in ogni cartella contenente file criptati. Anche lo sfondo del desktop viene sostituito con la nota di riscatto.

“wevutil.exe” viene quindi avviato per ripulire il Registro Eventi e cancellare tutte le tracce del passaggio sul sistema, al fine di rendere più complesse le analisi da parte dei ricercatori di sicurezza.

Nel caso oggetto di studio, gli attaccanti hanno richiesto 50 Bitcoin di riscatto (oltre 2 milioni di dollari), con altri 500.000 dollari aggiunti ogni 24h.

Proteggersi dai ransomware: step basilari

Premettendo che la sicurezza informatica al 100% non esiste e che gli strumenti, le soluzioni e la postura difensiva variano da azienda ad azienda, da rete a rete, i punti sottostanti sono il minimo indispensabile per raggiungere un livello accettabile di sicurezza informatica.

- Predisponi un piano di backup:

è fondamentale dotarsi di soluzioni di backup e di organizzarsi per eseguire backup di tutti i dati a cadenza regolare. I backup stessi andranno testati regolarmente, per verificare che i dati siano integri. Disporre di backup integri e il più recenti possibile consente di minimizzare la perdita dei dati e accelerare i processi di rispristino. E’ fondamentale isolare dalla rete i backup critici per evitare che, in caso di attacco ransomware, finiscano criptati anche i backup. A tale scopo, ti consigliamo di valutare la nostra soluzione Strongbox Cloud PRO, appositamente pensata per le PMI. - Mantieni sempre aggiornato il sistema operativo, i software e gli applicativi in uso:

le vulnerabilità sono le porte di accesso che consentono agli attaccanti di accedere alle reti. Verifica che questi software siano sempre aggiornati all’ultima versione disponibile ed installa le patch consigliate dal vendor. La suite di soluzioni di sicurezza aziendali Seqrite ha funzionalità specifiche a tale scopo: dalla gestione centralizzata delle patch alla scansione delle vulnerabilità. - Scegli una solida soluzione antivirus e mantienila sempre aggiornata:

sempre più soluzioni antivirus si sono dotate di strumenti specifici per il contrasto agli attacchi ransomware. Scopri di più sulla funzionalità antiransomware di Quick Heal / Seqrite, tecnologia brevettata negli Stati Uniti. - Adotta l’approccio zero trust:

applica il principio del “privilegio minimo” per tutti gli utenti: imposta cioè, utente per utente, solo le permissioni che gli sono effettivamente necessarie per svolgere le proprie mansioni. Fai si che ogni utente possa accedere soltanto alle informazioni che gli sono indispensabili.

Per approfondire > Approccio di cybersecurity Zero Trust: perchè, come e quanto è importante per le aziende con forza lavoro remota - Evita di scaricare file o cliccare su link contenuti nelle email:

spesso l’accesso alle reti da parte degli attaccanti non avviene tramite sofisticate tecniche di attacco, ma anzi l’attaccante fa breccia nel punto più debole della catena della cyber sicurezza: l’utente. E’ fondamentale non fare click su link né scaricare allegati contenuti in email inaspettate, sospette, improvvise. Infine non abilitare mai le macro contenute nei documenti circolanti via email, a meno che non ci sia l’assoluta certezza della legittimità della comunicazione.

Per Approfondire > Attacchi basati sulle macro di Office: come funzionano? Breve vademecum - Forma i dipendenti, i collaboratori e chiunque acceda alla rete:

come detto, l’anello debole della catena di cyber sicurezza e sicurezza dei dati è l’utente. Forma dipendenti e collaboratori, rendili partecipi dei protocolli di sicurezza e consapevoli e sensibili rispetto ai rischi, almeno quelli più diffusi. Stabilisci un protocollo di reazione in caso di incidente informatico, così che tutti sappiano cosa fare in caso dovesse verificarsi un attacco ransomware. - Non esporre mai direttamente in internet le connessioni Remote Desktop Protocol. Se proprio hai necessità di usare l’RDP, fallo sempre tramite una VPN.

- Implementa un modello di sicurezza stratificato (multi livello)

nella scelta di un approccio stratificato alla sicurezza, consigliamo di valutare attentamente:

> sicurezza delle reti e dei server;

> gestione degli endpoint;

> gestione dei dispositivi mobile.

Per approfondire > Implementa un modello di sicurezza stratificato con Seqrite! - Implementa sistemi di protezione preventiva:

come l’Intrusion Prevention Sistem (IPS) e il Web Application Firewall. Saranno utili protezioni perimetrali, se posti a difesa dei servizi esposti su Internet. - Adotta un SOC – Security Operation Center:

un SOC è un vero e proprio centro operativo dedicato alla sicurezza informatica il cui scopo, nel complesso, è monitorare costantemente la rete aziendale in cerca di attività anomale o sospette.

Per approfondire > SOC – Security Operation Center: che cosa, perché, come