Rorschach è un nuovo ransomware. Per ora ha colpito solo negli Stati Uniti ma ha una caratteristica che lo rende molto pericoloso: la più alta velocità di criptazione mai vista.

Rorschach ransomware: cosa sappiamo per adesso

I ricercatori di sicurezza di CheckPoint hanno trovato un nuovo ransomware andando ad analizzare la rete di un’azienda statunitense, vittima di attacco ransomware. Il malware che gli attaccanti hanno distribuito su quella rete appartiene ad una nuova famiglia ransomware, ribattezzata Rorschach.

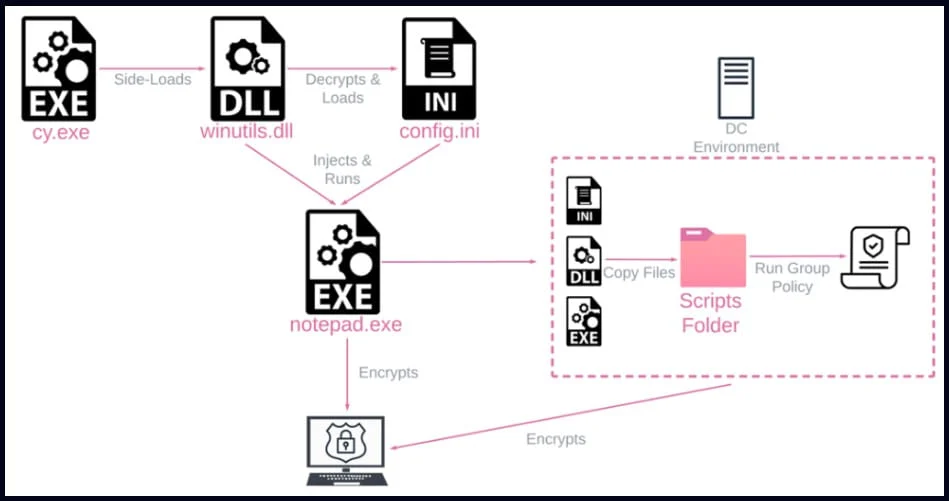

Intanto sappiamo che gli attaccanti hanno distribuito il rasomware usando la tecnica detta DLL side-loading. Questa è una tecnica di attacco che sfrutta vulnerabilità presenti in alcune applicazioni che caricano in modo non sicuro librerie dynamic-link (DLL) da percorsi di ricerca non affidabili. In pratica, un attaccante può creare una DLL malevola con lo stesso nome di una DLL richiesta da un’applicazione, e posizionarla in una directory in cui l’applicazione cerca per primo le DLL richieste. Quando l’applicazione cerca la DLL richiesta, caricherà la DLL malevola invece di quella legittima, consentendo all’attaccante di eseguire codice dannoso sul sistema dell’utente.

In dettaglio gli attaccanti hanno usato Cortex XDR Dump Service Tool (cy.exe) di Palo Alto Network,versione 7.3.0.16740, per il side-loading del loader di Rorschach ransomware e l’injector (winutils.dll): si arriva così all’esecuzione del payload del ransomware, (config.ini)in un processo notepad.

Di Rorschach ransomware sappiamo anche che se da una parte presenta configurazioni già integrate nel codice, dall’altra supporta anche argomenti della linea di comando. Così questo ransomware può espandere le proprie funzionalità.

Rorschach ransomware elude le soluzioni di sicurezza

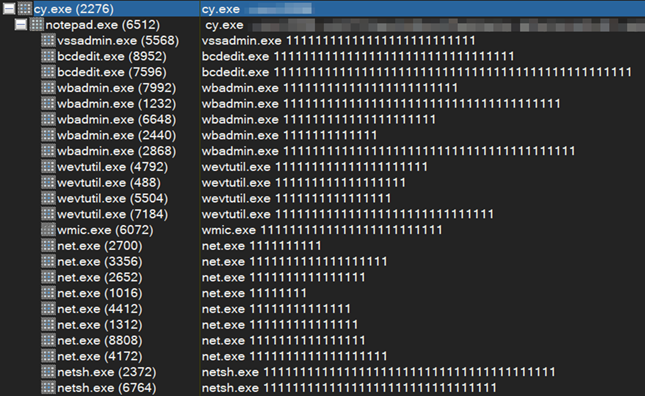

Un’altra particolarità di Rorschach ransomware è che genera processi in maniera insolita, eseguendoli in modalità “suspended” fornendo argomenti falsi per rendere più complessi l’analisi e il ripristino. L’argomento falsificato, che consiste nella ripetizione della cifra 1 tante volte quanto la lunghezza della stringa reale, viene riescritto in memoria e sostituito all’originale.

Con questa tecnica Rorschach ransomware esegue le seguenti operazioni:

- tenta di arrestare unalista predefinita di servizi, usando net.exe stop;

- cancella le copie shadow e i backup usando i tool legittimi di Windows vssadmin.exe, bcdedit.exe, wmic.exe e wbadmin.exe;

- esegue wevutil.exe per ripulire il Log degli Eventi;

- disabilita il firewall di Windows usando netsh.exe.

Rorschach ransomware: l’encryptor più veloce mai visto

La peculiarità sulla quale insistono però maggiormente i tecnici è la velocità di criptazione di Rorschach ransomware.

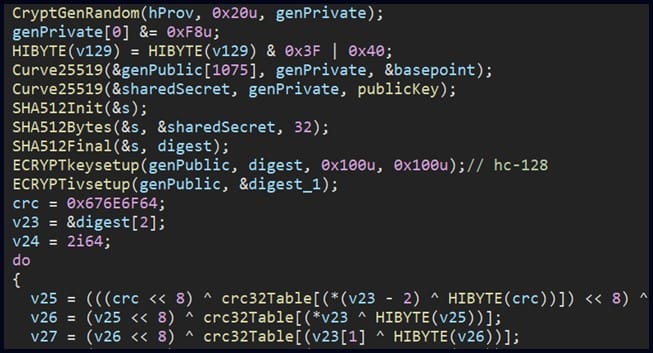

Lo schema di criptazione “mescola” due diversi algoritmi, curve25519 e l’eSTREAM Cipher HC-128 ma, soprattutto, utilizza la criptazione intermittente. In breve consiste nel criptare soltanto parti del contenuto dei file sotto attacco: i file saranno comunque inaccessibili e irrecuperabili senza ottenere la chiave di decriptazione, ma è indubbio che “il lavoro” che deve svolgere il ransomware si riduce drasticamente. E con esso il tempo necessario per criptare un intero sistema. Per parlare concretamente: saltare ogni 16 byte di file consente di criptare un file nella metà del tempo che solitamente occorrerebbe per una criptazione completa. Il risultato non cambia però: il contenuto del file diviene inaccessibile.

Questa tecnica è stata utilizzata, per la prima volta, dal famigerato ransomware LockFile: era la metà del 2021. Ormai però vi sono player di peso del panorama ransomware come Black Basta, BlackCat, Agenda che ne hanno fatto la tecnica di attacco privilegiata.

Per approfondire > I gruppi ransomware passano alla tecnica della criptazione intermittente per velocizzare gli attacchi

Secondo i tecnici di CheckPoint il compilatore è stato appositamente ottimizzato per dare priorità alla velocità di criptazione.

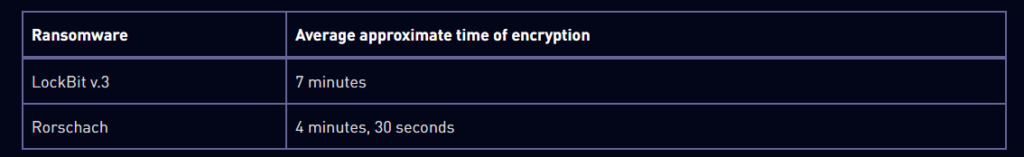

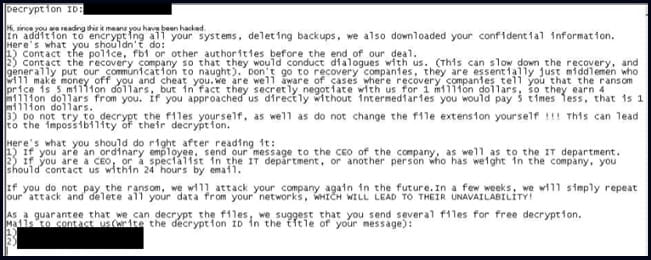

Tesi verificata nei fatti. I ricercatori hanno dato in pasto all’encryptor di Rorschach 220.000 file su una macchina con CPU a 6 core. il risultato? Eccolo sotto

Prima di Rorschach ransomware, LockBit era considerato il ransomware più veloce mai individuato.

Rorschach: chi c’è dietro?

In ultimo, i ricercatori ChekPoint hanno avanzato alcune ipotesi rispetto alla paternità di questo ransomware. Rorschach ransomware presenta similitudini con DarkSide che, ricordiamo, è una rebrandizzazione del ransomware BlackMatter del 2021 e che è poi scomparso dai radar lo stesso anno.

Detto ciò Rorschach ha fatto man bassa delle migliori caratteristiche di famiglie ransomware come Babuk, LockBit e DarkSide che hanno tutti una caratteristica comune. Il loro codice è trapelato online. Insomma pare che Rorschach sia una famiglia ransomware del tutto nuova, che ha “pescato” qua e là il meglio del mondo ransomware ma non sembra avere affiliazioni specifiche né essere una rebrandizzazione di altre operazioni ransomware.

Proteggersi dai ransomware: step basilari

Premettendo che la sicurezza informatica al 100% non esiste e che gli strumenti, le soluzioni e la postura difensiva variano da azienda ad azienda, da rete a rete, i punti sottostanti sono il minimo indispensabile per raggiungere un livello accettabile di sicurezza informatica.

- Predisponi un piano di backup:

è fondamentale dotarsi di soluzioni di backup e di organizzarsi per eseguire backup di tutti i dati a cadenza regolare. I backup stessi andranno testati regolarmente, per verificare che i dati siano integri. Disporre di backup integri e il più recenti possibile consente di minimizzare la perdita dei dati e accelerare i processi di rispristino. E’ fondamentale isolare dalla rete i backup critici per evitare che, in caso di attacco ransomware, finiscano criptati anche i backup. A tale scopo, ti consigliamo di valutare la nostra soluzione Strongbox Cloud PRO, appositamente pensata per le PMI. - Mantieni sempre aggiornato il sistema operativo, i software e gli applicativi in uso:

le vulnerabilità sono le porte di accesso che consentono agli attaccanti di accedere alle reti. Verifica che questi software siano sempre aggiornati all’ultima versione disponibile ed installa le patch consigliate dal vendor. La suite di soluzioni di sicurezza aziendali Seqrite ha funzionalità specifiche a tale scopo: dalla gestione centralizzata delle patch alla scansione delle vulnerabilità. - Scegli una solida soluzione antivirus e mantienila sempre aggiornata:

sempre più soluzioni antivirus si sono dotate di strumenti specifici per il contrasto agli attacchi ransomware. Scopri di più sulla funzionalità antiransomware di Quick Heal / Seqrite, tecnologia brevettata negli Stati Uniti. - Adotta l’approccio zero trust:

applica il principio del “privilegio minimo” per tutti gli utenti: imposta cioè, utente per utente, solo le permissioni che gli sono effettivamente necessarie per svolgere le proprie mansioni. Fai si che ogni utente possa accedere soltanto alle informazioni che gli sono indispensabili.Per approfondire > Approccio di cybersecurity Zero Trust: perchè, come e quanto è importante per le aziende con forza lavoro remota - Evita di scaricare file o cliccare su link contenuti nelle email:

spesso l’accesso alle reti da parte degli attaccanti non avviene tramite sofisticate tecniche di attacco, ma anzi l’attaccante fa breccia nel punto più debole della catena della cyber sicurezza: l’utente. E’ fondamentale non fare click su link né scaricare allegati contenuti in email inaspettate, sospette, improvvise. Infine non abilitare mai le macro contenute nei documenti circolanti via email, a meno che non ci sia l’assoluta certezza della legittimità della comunicazione.Per Approfondire > Attacchi basati sulle macro di Office: come funzionano? Breve vademecum - Forma i dipendenti, i collaboratori e chiunque acceda alla rete:

come detto, l’anello debole della catena di cyber sicurezza e sicurezza dei dati è l’utente. Forma dipendenti e collaboratori, rendili partecipi dei protocolli di sicurezza e consapevoli e sensibili rispetto ai rischi, almeno quelli più diffusi. Stabilisci un protocollo di reazione in caso di incidente informatico, così che tutti sappiano cosa fare in caso dovesse verificarsi un attacco ransomware. - Non esporre mai direttamente in internet le connessioni Remote Desktop Protocol. Se proprio hai necessità di usare l’RDP, fallo sempre tramite una VPN.

- Implementa un modello di sicurezza stratificato (multi livello)

nella scelta di un approccio stratificato alla sicurezza, consigliamo di valutare attentamente:

> sicurezza delle reti e dei server;

> gestione degli endpoint;

> gestione dei dispositivi mobile. Per approfondire > Implementa un modello di sicurezza stratificato con Seqrite! - Implementa sistemi di protezione preventiva:

come l’Intrusion Prevention Sistem (IPS) e il Web Application Firewall. Saranno utili protezioni perimetrali, se posti a difesa dei servizi esposti su Internet.