Magniber è un ransomware in circolazione dal 2017. Qualche giorno fa una nuova variante ha iniziato a colpire utenti in giro per il mondo, anche in Italia. Si diffonde tramite falsi aggiornamenti per Chrome ed Edge.

Magniber ransomware: breve cronistoria

Magniber è stato individuato in diffusione, per la prima volta, nel 2017. Per gli esperti è l’erede del ransomware Cerber, dato che presenta molteplici analogie sia nel sistema di pagamento che nelle modalità di criptazione. Le prima campagne di diffusione lo vedevano fare coppia con l’exploit kit Magnitude. Il nome stesso deriva dall’unione dei nomi dell’exploit e del ransomware “genitore”, Magnitude e Cerber, appunto.

Magnitude era appunto l’exploit che distribuiva Cerber, poi improvvisamente, Cerber fu sostituito con un nuovo ransomware, Magniber appunto.

Per saperne di più > Morto un ransomware se ne fa un altro: arriva Magniber, il successore di Cerber

Magnitude exploit: info tecniche

Magnitude è uno degli exploit kit più longevi della storia del cyber crime. E’ in vendita nel dark web e nei forum dell’underground hacking fin dal 2013 ma, successivamente, è divenuto uno strumento privato, usato cioè soltanto da uno specifico gruppo di attaccanti.

Questo kit “scassina” la vulnerabilità CVE-2018-8174, una vulnerabilità di esecuzione di codice da remoto che affligge il VBScript Engine.

Magniber ransomware: la nuova versione si diffonde tramite falsi aggiornamenti Chrome ed Edge

La nuova variante si nasconde dietro falsi aggiornamenti per i browser Chrome ed Edge. In dettaglio usa alcuni file del pacchetto dell’applicazione di Windows in formato APPX, firmati con certificati validi, per diffondersi sui sistemi. I file APPX nascono per installazioni semplificate e, non a caso, già in passato sono stati utilizzati per diffondere malware.

L’infezione inizia quando un utente visita siti web compromessi appositamente per il rilascio del payload del malware. Ancora non è chiaro come siano “pubblicizzati” questi siti web compromessi, ma alcuni utenti colpiti da Magniber hanno detto di aver ricevuto questi indirizzi tramite email o messaggi di phishing. Una volta approdato su un sito compromesso, l’utente visualizza insistenti notifiche che lo invitano ad aggiornare manualmente il browser. Per l’aggiornamento, l’utente viene invitato a scaricare proprio un file APPX. Questo file APPX presenta regolare certificato, ecco perché il sistema viene ingannato e Windows finisce per ritenerlo valido. Così l’utente non riceve alcun avviso

Il file APPX crea due file nella cartella C:ProgrammiWindowsApps. I file sono:

- un file eseguibile, formato EXE, che carica una libreria DLL ed esegue una operazione specifica;

- il file DLL scarica il payload in forma criptata del ransomware, quindi lo decripta e lo rende pronto per la prenotazione.

Ecco quindi che inizia la routine di criptazione dei file.

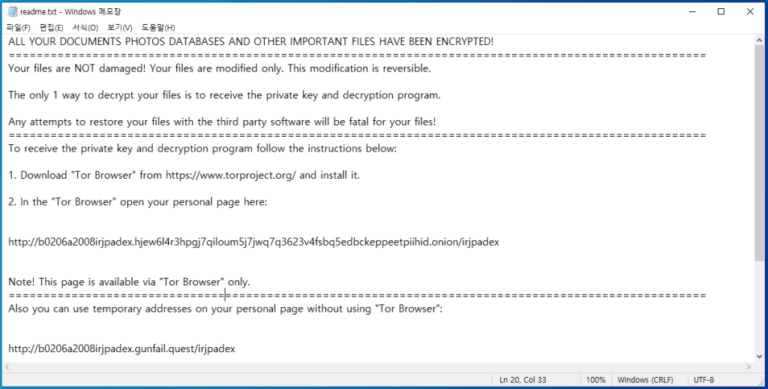

A giudicare dalla nota di riscatto rilasciata, Magniber non effettua la doppia criptazione. Gli attaccanti infatti non richiedono un riscatto per non rendere pubblici i file rubati e anche dalle analisi tecniche non è emersa alcuna attività di esfiltrazione dei dati.

Proteggersi dai ransomware: step basilari

Premettendo che la sicurezza informatica al 100% non esiste e che gli strumenti, le soluzioni e la postura difensiva variano da azienda ad azienda, da rete a rete, i punti sottostanti sono il minimo indispensabile per raggiungere un livello accettabile di sicurezza informatica.

- Predisponi un piano di backup:

è fondamentale dotarsi di soluzioni di backup e di organizzarsi per eseguire backup di tutti i dati a cadenza regolare. I backup stessi andranno testati regolarmente, per verificare che i dati siano integri. Disporre di backup integri e il più recenti possibile consente di minimizzare la perdita dei dati e accelerare i processi di rispristino. E’ fondamentale isolare dalla rete i backup critici per evitare che, in caso di attacco ransomware, finiscano criptati anche i backup. A tale scopo, ti consigliamo di valutare la nostra soluzione Strongbox Cloud PRO, appositamente pensata per le PMI. - Mantieni sempre aggiornato il sistema operativo, i software e gli applicativi in uso:

le vulnerabilità sono le porte di accesso che consentono agli attaccanti di accedere alle reti. Verifica che questi software siano sempre aggiornati all’ultima versione disponibile ed installa le patch consigliate dal vendor. La suite di soluzioni di sicurezza aziendali Seqrite ha funzionalità specifiche a tale scopo: dalla gestione centralizzata delle patch alla scansione delle vulnerabilità. - Scegli una solida soluzione antivirus e mantienila sempre aggiornata:

sempre più soluzioni antivirus si sono dotate di strumenti specifici per il contrasto agli attacchi ransomware. Scopri di più sulla funzionalità antiransomware di Quick Heal / Seqrite, tecnologia brevettata negli Stati Uniti. - Adotta l’approccio zero trust:

applica il principio del “privilegio minimo” per tutti gli utenti: imposta cioè, utente per utente, solo le permissioni che gli sono effettivamente necessarie per svolgere le proprie mansioni. Fai si che ogni utente possa accedere soltanto alle informazioni che gli sono indispensabili. Per approfondire > Approccio di cybersecurity Zero Trust: perchè, come e quanto è importante per le aziende con forza lavoro remota - Evita di scaricare file o cliccare su link contenuti nelle email:

spesso l’accesso alle reti da parte degli attaccanti non avviene tramite sofisticate tecniche di attacco, ma anzi l’attaccante fa breccia nel punto più debole della catena della cyber sicurezza: l’utente. E’ fondamentale non fare click su link né scaricare allegati contenuti in email inaspettate, sospette, improvvise. Infine non abilitare mai le macro contenute nei documenti circolanti via email, a meno che non ci sia l’assoluta certezza della legittimità della comunicazione. Per Approfondire > Attacchi basati sulle macro di Office: come funzionano? Breve vademecum - Forma i dipendenti, i collaboratori e chiunque acceda alla rete:

come detto, l’anello debole della catena di cyber sicurezza e sicurezza dei dati è l’utente. Forma dipendenti e collaboratori, rendili partecipi dei protocolli di sicurezza e consapevoli e sensibili rispetto ai rischi, almeno quelli più diffusi. Stabilisci un protocollo di reazione in caso di incidente informatico, così che tutti sappiano cosa fare in caso dovesse verificarsi un attacco ransomware. - Non esporre mai direttamente in internet le connessioni Remote Desktop Protocol. Se proprio hai necessità di usare l’RDP, fallo sempre tramite una VPN.

- Implementa un modello di sicurezza stratificato (multi livello)

nella scelta di un approccio stratificato alla sicurezza, consigliamo di valutare attentamente:

> sicurezza delle reti e dei server;

> gestione degli endpoint;

> gestione dei dispositivi mobile .Per approfondire > Implementa un modello di sicurezza stratificato con Seqrite! - Implementa sistemi di protezione preventiva:

come l’Intrusion Prevention Sistem (IPS) e il Web Application Firewall. Saranno utili protezioni perimetrali, se posti a difesa dei servizi esposti su Internet.