Quali malware girano nel panorama italiano? Quali campagne di attacco? Nei report settimanali del CERT-AgID tutte le informazioni utili: perché la prevenzione passa dalla consapevolezza.

I malware della settimana 19 – 25 Novembre

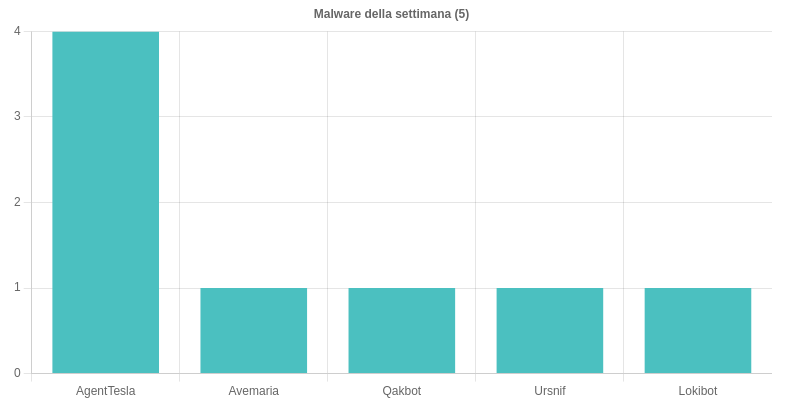

La scorsa settimana il CERT-AGiD ha individuato e analizzato 20 campagne dannose. Di queste 18 sono state mirate contro obiettivi italiani mentre 2 sono state generiche ma sono circolate anche nel cyber spazio italiano. Le famiglie malware in diffusione sono state 5. Da registrare la seconda settimana di assenza di Emotet.

- AgenTesla è stato diffuso con 4 diverse campagne a tema Pagamenti e ordine. Una di queste era una campagna generica, mentre le altre sono state mirate. Le email veicolavano allegati TAR, GZ 7Z. Per approfondire > Anatomia di AgentTesla, lo spyware più diffuso in Italia;

- Avemaria è stato diffuso con una campagna mirata a tema Ordine. Il CERT segnala l’uso del loade ModiLoader per questa campagna. Gli allegati vettore erano in formato XZ;

- Qakbot è stato diffuso con una campagna italiana a tema Resend. Le email contenevano il link al download di un archivio ZIP contenene un file ISO. Questo file ISO conteneva, a sua volta, un file VBS. Per approfondire > Anatomia di Qakbot, il trojan bancario e infostealer che bersaglia l’Italia;

- Urnsif è stato diffuso con una campagna a tema Delivery che ha sfruttato i due noti brand DHL e BRT. Le email veicolavano allegati in formato XLS. Per approfondire > Dentro Ursnif, il trojan bancario più diffuso in Italia;

- Lokibot è stato in diffusione con una campagna a tema ordine. Per approfondire > Alert del CERT: è in corso in Italia l’ennesima campagna di diffusione del malware Lokibot. Qualche info tecnica per restare al sicuro;

Avemaria in breve:

è un malware già conosciuto, individuato in diffusione in Italia nel Luglio di quest’anno: il nome viene da una stringa di codice del malware stesso. E’ un malware infostealer pensato per il furto delle credenziali degli account di posta elettronica da Microsoft Exchange Client o Outlook e dai browser.

Le campagne di phishing e i temi della settimana 19 – 25 Novembre

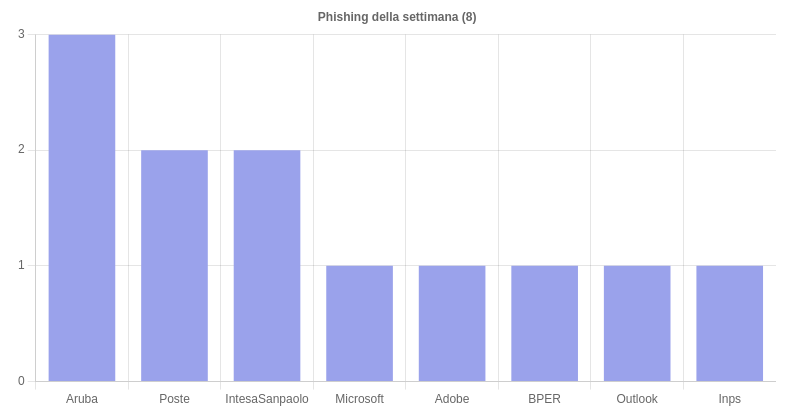

Le campagne di phishing intercettate sono state 12, un numero relativamente basso rispetto la scorsa settimana, che invece ne aveva viste 22. I brand coinvolti sono stati 8 e il più colpito è Aruba. Seguono poi Poste Italiane e Intesa San Paolo. Rilevante, dicono dal CERT, la campagna ai danni di INPS, finalizzata a rubare agli utenti documenti anagrafici e dati finanziari (conto corrente).

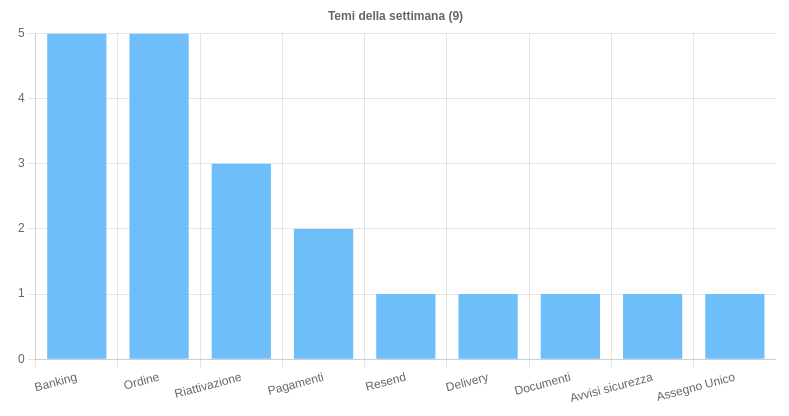

9 i temi sfruttati la scorsa settimana. In particolare:

- Banking: il tema bancario è stato sfruttato principalmente per le campagne di phishing mirate contro utenti di alcuni importanti istituti bancari italiani;

- Ordine: è stato il tema più sfruttato per le campagne di distribuzione di AgenTesla, Lokibot e AveMaria;

- Riattivazione è stato usato per le campagne phishing contro utenti Aruba.