Poco dopo la votazione con la quale il Parlamento Europeo ha dichiarato la Federazione Russa “sponsor del terrorismo”, il sito web del Parlamento Europeo è finito nel mirino di KillNet.

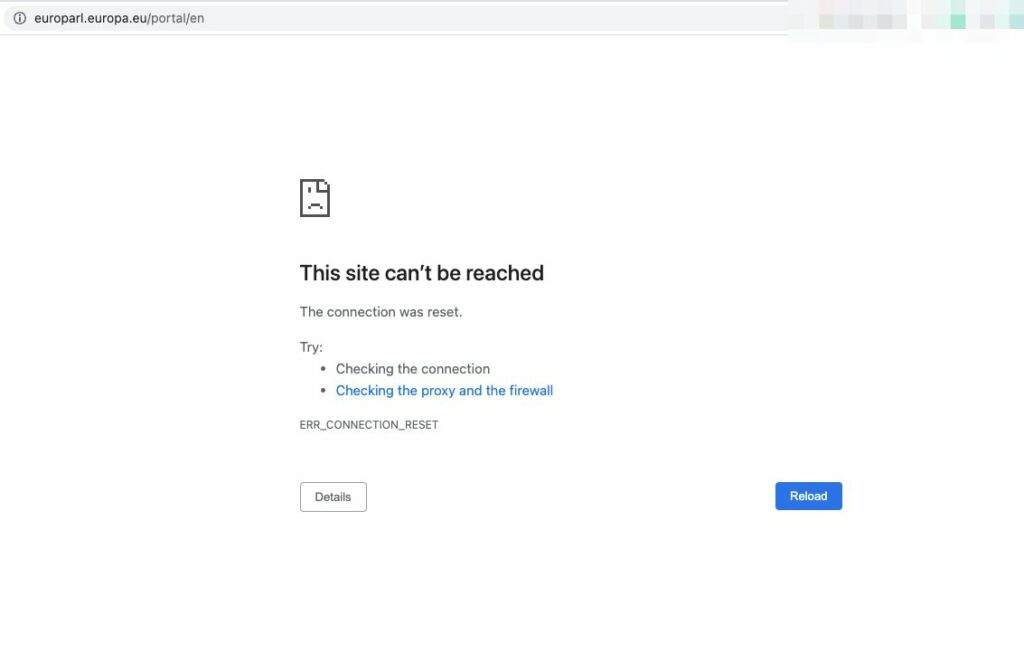

Il sito web del Parlamento europeo in down

Le notizie relative ad un attacco contro il sito web del Parlamento Europeo hanno iniziato a circolare poco dopo la conclusione della votazione. Tra i primi a darne conferma ufficiale proprio il portavoce del Parlamento Europeo Jaume Duch

🚨The availability of @Europarl_EN website is currently impacted from outside due to high levels of external network traffic.

— Jaume Duch (@jduch) November 23, 2022

This traffic is related to a DDOS attack (Distributed Denial of Service) event.

EP teams are working to resolve this issue as quickly as possible.

In dettaglio, ha indicato come causa del down del sito web un attacco DDoS.

Verso le 14.30 di Mercoledì 23 Novembre il wifi dell’edificio che ospita l’Europarlamento si è interrotto, poco dopo il sito web è andato in down.

La rivendicazione non si fa attenere: è stato il gruppo KillNet

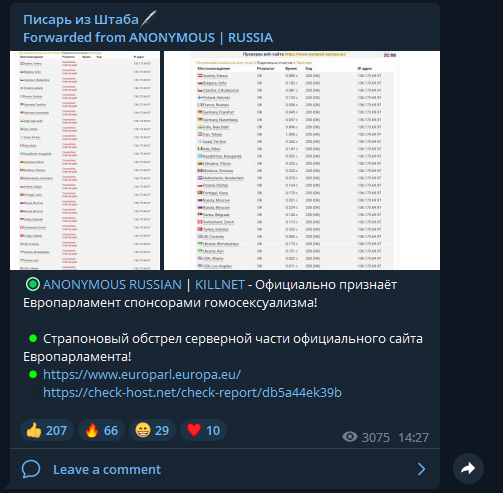

La rivendicazione dell’attacco arriva quasi contestualmente all’attacco: sul canale Telegram di KillNet vengono pubblicati due screen che dimostrano il down del sito web https://www.europarl.europa.eu, accompagnati da una breve dichiarazione:

“Anonymous Russia | KILLNET riconoscono ufficialmente il Parlamento Europeo come sponsor dell’omosessualità”.

Il post contiene anche un link a check-host.net, dove è mostrata chiaramente l’irraggiungibilità del sito in varie parti del mondo. Insomma l’attacco è una risposta alla decisione dell’Euro Parlamento. Poco prima infatti, sul canale Telegram del gruppo, era circolata la notizia della risoluzione dell’Europarlamento.

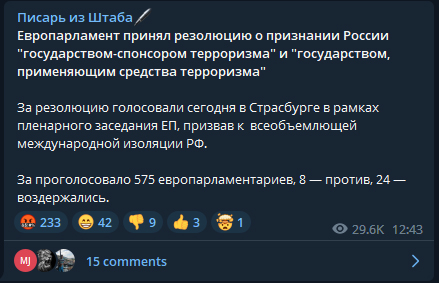

Vi si legge:

“Il Parlamento europeo ha adottato una risoluzione che riconosce la Russia come “Stato sponsor del terrorismo” e “Stato che usa mezzi del terrorismo”. La risoluzione è stata votata oggi a Strasburgo nell’ambito della sessione plenaria del Parlamento europeo, chiedendo un completo isolamento internazionale della Federazione russa. 575 eurodeputati hanno votato a favore, 8 contrari, 24 si sono astenuti”.

KillNet: hacktivismo e guerra ibrida

Di KillNet abbiamo già parlato spesso, ma gruppi informali di cyber attivisti attivi nel quadro della guerra in Ucraina sono distribuiti su tutti i fronti: Anonymous Europa, così come Anonymous Italia si sono schierati sul fronte ucraino, mentre un gruppo di “volontari” ha risposto già dal febbraio 2022 all’appello di Mikhail Fedorov, ministro della trasformazione digitale e Vice Primo Ministro ucraino per la costruzione di un’ “armata di volontari”, chiamata poi IT Army Ukraine.

“Ancora una volta si ripropone un aspetto caratteristico di questo conflitto che è caratterizzato dalla presenza di attori non statali (non state actor) nel cyber spazio che stanno appoggiando sia l’Ucraina sia la Russia e stanno conducendo operazioni cibernetiche di varia natura. Killnet è riconosciuto come un collettivo di attivisti, ma nei mesi abbiamo osservato anche gang criminali offrire supporto alla Russa, vedi il gruppo Conti e Stormous”

ha dichiarato all’ANSA l’esperto di cyber security Pierluigi Paganini in merito all’attacco subito dall’Europarlamento.

KillNet è stato molto attivo negli ultimi tempi, anche se un pò, almeno in Italia, se ne era perso traccia dopo gli attacchi diretti contro la Polizia di Stato, il Ministero della Difesa, il sito web del Senato ecc…

Per approfondire > Cyberwarfare: Italia sotto attacco DDoS da parte del gruppo Legion, la risposta russa all’Armata IT Ucraina

Ad esempio poco più di un mese fa Killnet ha lanciato un attacco DDoS di larga scala contro i siti web di alcuni dei principali aereoporti statunitensi. Poco prima aveva bersagliato,invece, siti governativi del Colorado, del Kentucky e del Mississipi.

In precedenza Killnet ha colpito obiettivi in Romania, Norvegia e Lituania. Ieri invece, poco prima dell’attacco al sito web dell’Europarlamento, ha dichiararo guerra alla Gran Bretagna per la fornitura di missili ad alta precisione all’Ucraina, portando tra l’altro, al down del sito web del Principe di Galles William