Quali malware girano nel panorama italiano? Quali campagne di attacco? Nei report settimanali del CERT-AgID tutte le informazioni utili: perché la prevenzione passa dalla consapevolezza.

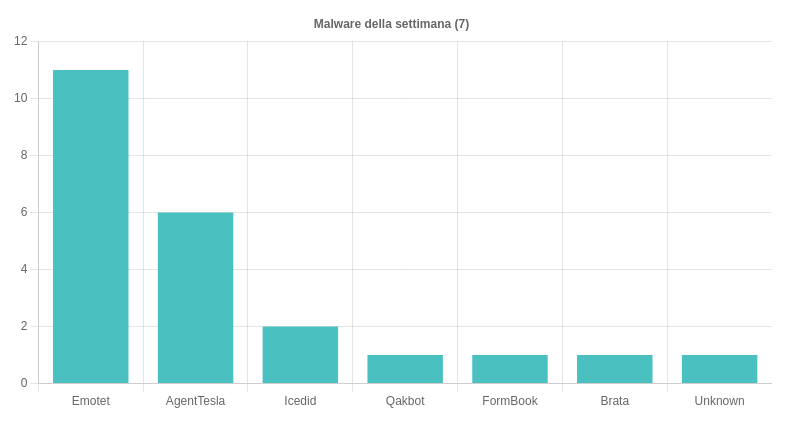

I malware della settimana 05 – 11 Novembre

La scorsa settimana il CERT ha intercettato e analizzato 36 campagne dannose: di queste 32 sono state mirate contro utenti italiani mentre 4 sono state generiche ma veicolate anche nel cyber spazio italiano. Le famiglie individuate in diffusione sono state 7, con una sovraesposizione del malware Emotet. Ecco il dettaglio:

- Emotet è stato diffuso con 11 diverse campagne a tema Documenti, Pagamenti e Resend. Le email hanno veicolato allegati ZIP e XLS. Per la diffusione sono state usate le parti Epoch5 e Epoch4 dell’infrastruttura di Emotet. Per approfondire > La botnet Emotet aumenta la propria attività e riduce drasticamente il tasso di rilevamento;

- AgentTesla è stato diffuso con 6 diverse campagne a tema Pagamenti e Delivery: 2 di queste sono state campagne generiche, ma 4 invece sono state mirate contro utenti italiani. Gli allegati vettore sono stati nei formati 7Z, ACE, IMG e DOC. Per approfondire > Anatomia di AgentTesla, lo spyware più diffuso in Italia;

- IceID è stato in diffusione con 2 campagne mirate molto insidiose: uno a tema Energia, che ha simulato comunicazioni relative a bollette Enel e una che ha simulato comunicazioni dell’Agenzia delle Entrate. Le email hanno veicolato allegati XLS. Maggior info sul canale Telegram del CERT;

- Qakbot è stato diffuso con una campagna mirata contro utenti italiani a tema Resend. Le email hanno veicolato allegati dannosi in formato archivio ZIP contenente, a sua volta, un file IMG. Per approfondire > Anatomia di Qakbot, il trojan bancario e infostealer che bersaglia l’Italia;

- Formbook è stato diffuso con una campagna a tema Ordine, veicolante allegati 7Z. Per approfondire > Furto dati e credenziali: anatomia di FormBook, uno dei malware infostealer più diffuso in Italia;

- Brata torna in diffusione via SMS con link al file APK dannoso. La campagna è stata a tema banking ed ha simulato comunicazioni della banca BNL. Per approfondire > Brata, il RAT per Android diffuso in Italia, si evolve in minaccia persistente. Ora intercetta gli SMS e le OTP

- Sconosciuto: il CERT segnala anche di aver individuato una campagna a tema Contratti che ha sfruttato una vulnerabilità già nota dell’Equation Editor. L’exploit era ben nascosto in allegati XLS. Il download dell’eseguibile però non era disponibile, quindi il CERT non ha potuto procedere ad individuare quale malware diffondesse questa campagna.

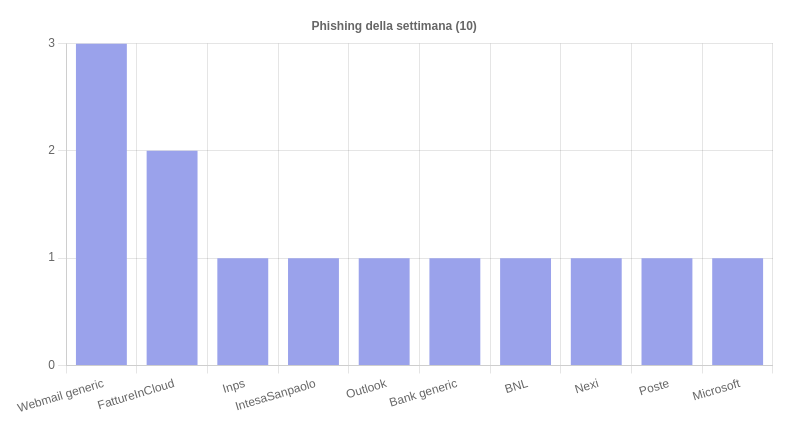

Le campagne di phishing e i temi della settimana 05 – 11 Novembre

Le campagne di phishing individuate sono state 13 ed hanno coinvolto ben 10 diversi brand. Tra i brand più colpiti Fatture in Cloud, INPS e Intesa San Paolo. In termini numerici, comunque, il podio spetta alle campagne “webmail generic”, campagne non mirate contro gli utenti di uno specifico brand, ma generiche appunto e finalizzate al furto di account webmail dai quali ricavare credenziali e ulteriori punti di diffusione delle campagne di spam.

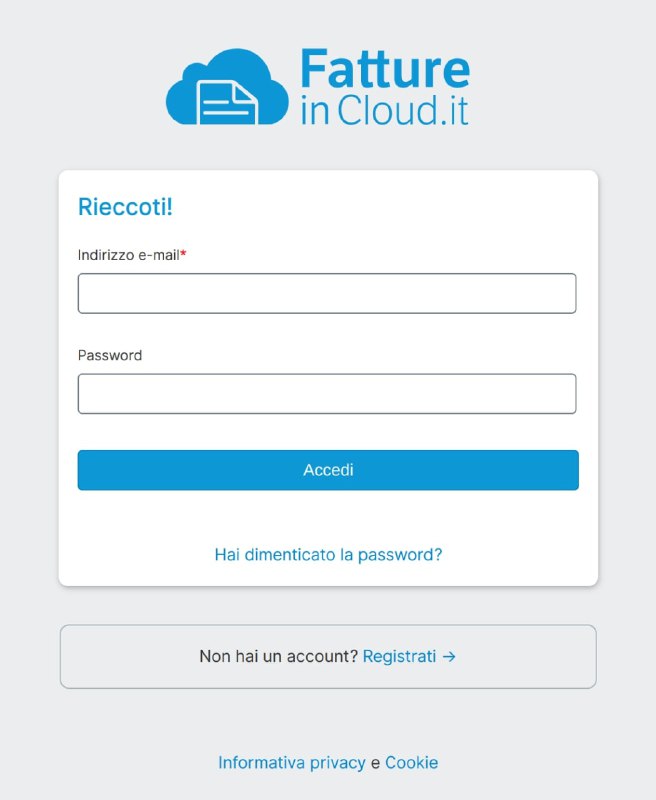

Gli esperti del CERT hanno dedicato particolare attenzione alla campagna contro gli utenti fatture in cloud (maggiori info sul canale Telegram del CERT).

In breve, la campagna ha previsto l’invio di email per la conferma dell’account, quindi una seconda email per notificarne la sospensione inviate da indirizzi “spoofati” come [email protected] o [email protected]. Il click sul link rimandava ad una pagina fake che imitava il login di Fatture in Cloud: gli utenti che sono incappati nella pagina fake devono considerare come violate le proprie credenziali

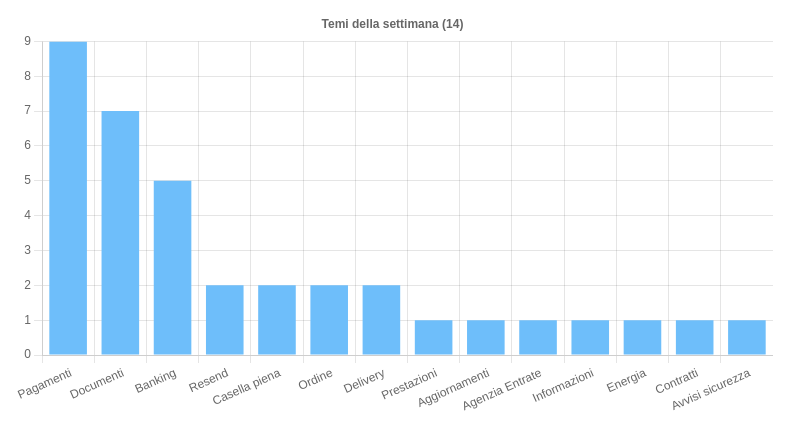

I temi della settimana 05 – 11 Novembre

I temi più sfruttati invece sono stati:

- Pagamenti: il tema è stato usato per le campagne di distribuzione di AgenTesla, di Emotet e per l’attacco di phishing contro utenti di Fatture in Cloud;

- Documenti: il tema è stato sfruttato quasi esclusivamente dalle campagne di diffusione di Emotet;

- Banking: il tema è stato sfruttato per le campagne di phishing mirate contro utenti italiani dei principali istituti bancari del paese ma anche per distribuire il malware Brata.