Medusa Ransomware è in diffusione dal 2021, ma ha mostrato una scarsa attività. Fino al 2023: da Gennaio colpisce attivamente aziende in tutto il mondo e si è dotato di un data leak site per le estorsioni.

Medusa Ransomware: breve cronistoria

Le operazioni ransomware di Medusa sono iniziate nel Giugno 2021. Non hanno destato però particolare preoccupazione nei ricercatori di sicurezza, dato che ha mostrato scarsa attività e ha mietuto poche vittime. Dall’inizio del 2023 però il gruppo ransomware ha aumentato notevolmente la propria attività e ha lanciato “Medusa Blog”, il leak site per pubblicare i dati esfiltrati dalle reti delle vittime recalcitranti a pagare. Lo scorso mese il gruppo è balzato agli onori delle cronache per l’attacco contro il distretto Minneapoli Public Schools.

L’attacco ransomware contro le scuole pubbliche di Minneapolis

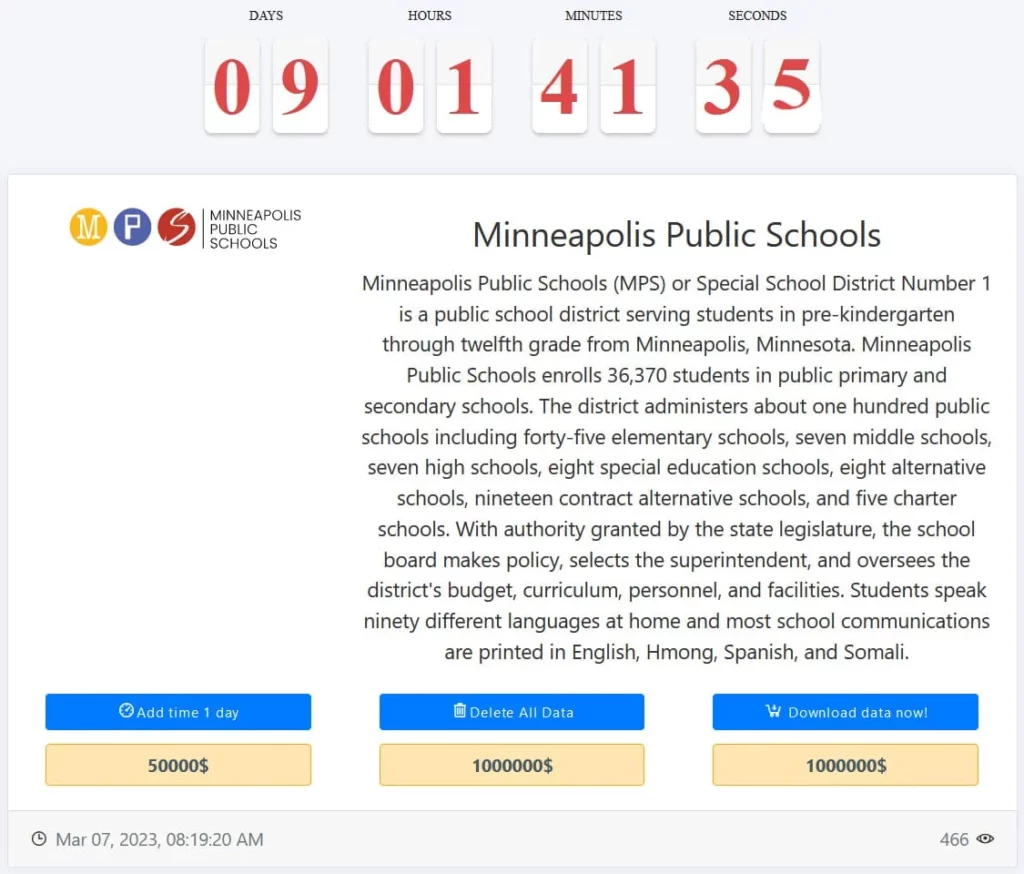

Come detto, Medusa Ransomware ha fatto il giro dei media mondiali in seguito all’attacco contro il distretto

Minneapolis Public Schools (MPS). Il gruppo ha richiesto 1 milione di dollari statunitensi di riscatto, confermando di aver esfiltrato i dati prima di procedere alla criptazione. 50.000 dollari invece il costo per estendere di un giorno il countdown.

Dettaglio curioso: il threat analyst Brett Callow, di Emsisoft, ha rintracciato su Vimeo un video pubblicato dagli attaccanti. Il video mostra i dati rubati: è una tecnica del tutto inusuale e mai vista prima per fornire la prova dell’accesso alla rete bersaglio.

Medusa has uploaded a ~51 minute video to Vimeo which shows screenshots of the data they claim to have stolen from #MPS. It’s the first time recall seeing this particular tactic. #ransomware https://t.co/mksEQVPNLP pic.twitter.com/93uIa9GXP4

— Brett Callow (@BrettCallow) March 7, 2023

Medusa Ransomware: estensione di criptazione, nota di riscatto, leak site

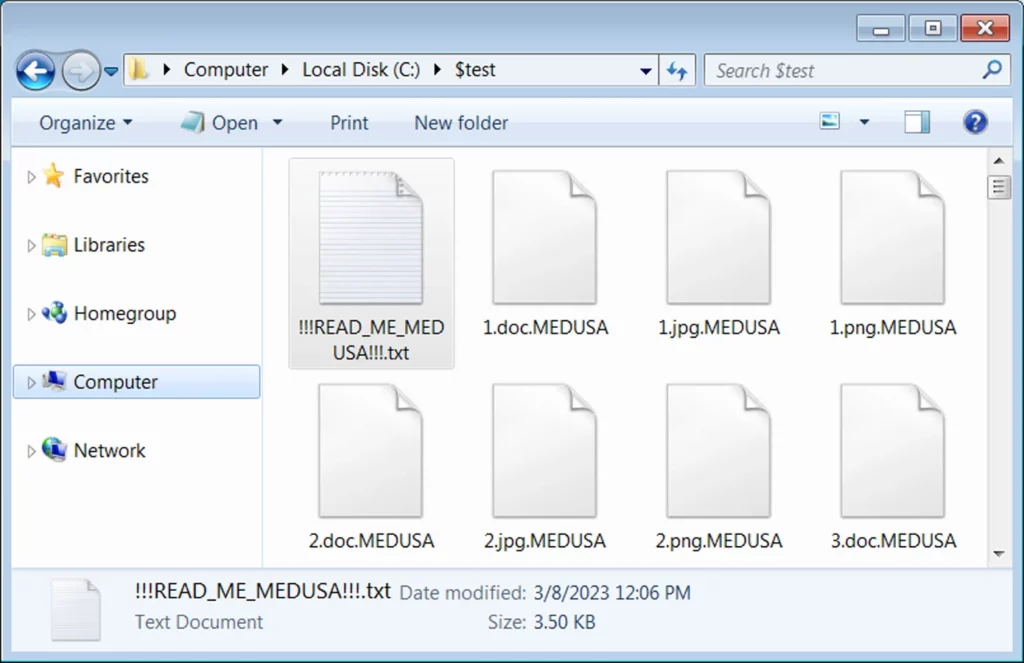

Senza pretesa di completezza, diamo uno sguardo sotto la superficie. Per cominciare, le informazioni di base: questa infezione è riconoscibile dall’estensione di criptazione che aggiunge ai file criptati, .MEDUSA.

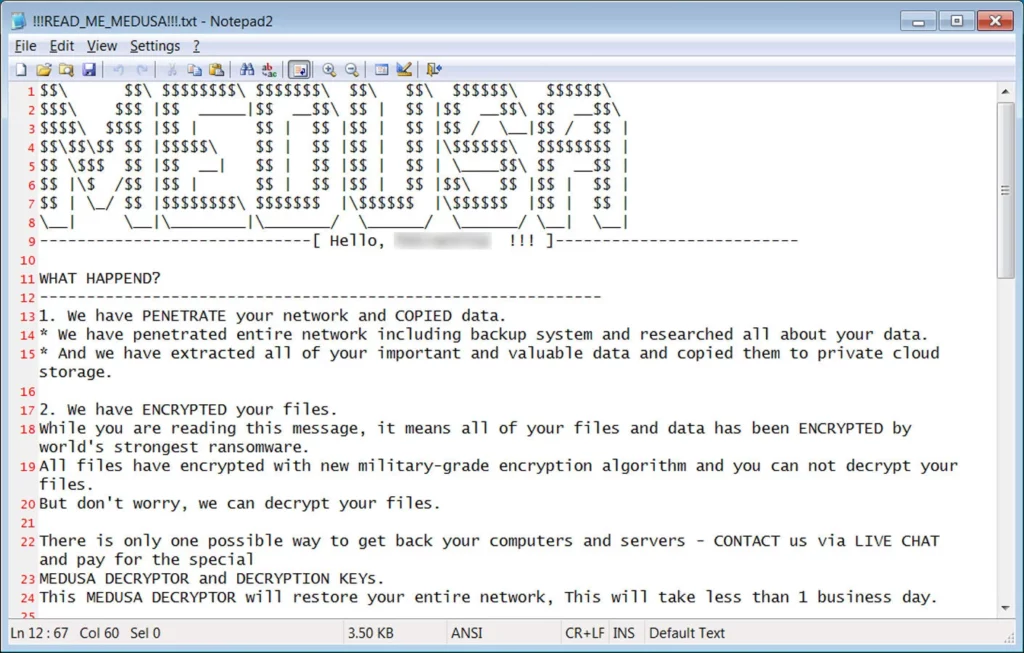

La nota di riscatto viene creata in ogni cartella contenente datio criptati. E’ in formato testuale e il file si chiama !!!READ_ME_MEDUSA!!!.txt. Contiene le informazioni di contatto: un indirizzo Protonmail, un canale Telegram, il leak site su Tor ecc…

Il leak site, come detto, è piuttosto recente. Ovviamente è accessibile solo tramite Tor: si chiama medusa Blog.

Qualche info tecnica

Non è chiaro se Medusa Ransomware sia in grado di criptare anche sistemi Linux. L’encryptor per Windows è già stato analizzato da più ricercatori. Accetta le righe di comando elencate sotto così da consentire all’attaccante di configurare le modalità con le quali saranno criptati i file sulla rete bersaglio.

Command Line

Option | Description

-V | Get version

-d | Do not delete self

-f | Exclude system folder

-i | In path

-k | Key file path

-n | Use network

-p | Do not preprocess (preprocess = kill services and shadow copies)

-s | Exclude system drive

-t | Note file path

-v | Show console window

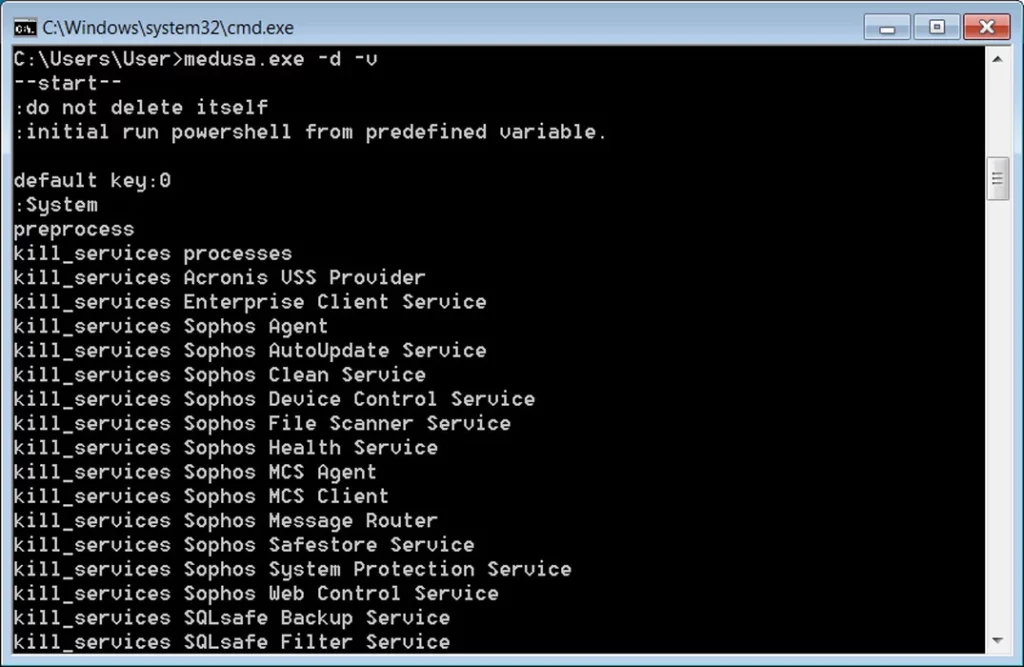

-w | Initial run powershell path (powershell -executionpolicy bypass -File %s)Il comando V, per esempio, mostra una console con una serie di messaggi di stato. Sotto una schermata di questa console Windows: si può vedere come il ransomware tenti di arrestare le soluzioni di sicurezza

Se non riceve comandi specifici, il ransomware Medusa sospende oltre 280 servizi e processi Windows. Tra questi, mail server, server database, server di backup, software e servizi di sicurezza… tutto quanto potrebbe impedire o ostacolare la routine di criptazione. Non solo: Medusa fa di tutto per impedire il ripristino dei file. Ha funzionalità per cancellare i file in locale associati ai programmi di backup. come Windows Backup. Per farlo usa il comando che si vede sotto, capace anche di cancellare i VHD.

del /s /f /q %s.VHD %s.bac %s.bak %s.wbcat %s.bkf %sBackup.* %sbackup. %s.set %s.win %s*.dskL’esperto di ransomware Michael Gillespie ha anche verificato che l’encryptor sfrutta gli algoritmi di criptazione AES256 e la RSA2048 usando la libreria BCrypt.

Purtroppo al momento non ci sono metodi conosciuti per recuperare i file.

Proteggersi dai ransomware: step basilari

Premettendo che la sicurezza informatica al 100% non esiste e che gli strumenti, le soluzioni e la postura difensiva variano da azienda ad azienda, da rete a rete, i punti sottostanti sono il minimo indispensabile per raggiungere un livello accettabile di sicurezza informatica.

- Predisponi un piano di backup:

è fondamentale dotarsi di soluzioni di backup e di organizzarsi per eseguire backup di tutti i dati a cadenza regolare. I backup stessi andranno testati regolarmente, per verificare che i dati siano integri. Disporre di backup integri e il più recenti possibile consente di minimizzare la perdita dei dati e accelerare i processi di rispristino. E’ fondamentale isolare dalla rete i backup critici per evitare che, in caso di attacco ransomware, finiscano criptati anche i backup. A tale scopo, ti consigliamo di valutare la nostra soluzione Strongbox Cloud PRO, appositamente pensata per le PMI. - Mantieni sempre aggiornato il sistema operativo, i software e gli applicativi in uso:

le vulnerabilità sono le porte di accesso che consentono agli attaccanti di accedere alle reti. Verifica che questi software siano sempre aggiornati all’ultima versione disponibile ed installa le patch consigliate dal vendor. La suite di soluzioni di sicurezza aziendali Seqrite ha funzionalità specifiche a tale scopo: dalla gestione centralizzata delle patch alla scansione delle vulnerabilità. - Scegli una solida soluzione antivirus e mantienila sempre aggiornata:

sempre più soluzioni antivirus si sono dotate di strumenti specifici per il contrasto agli attacchi ransomware. Scopri di più sulla funzionalità antiransomware di Quick Heal / Seqrite, tecnologia brevettata negli Stati Uniti. - Adotta l’approccio zero trust:

applica il principio del “privilegio minimo” per tutti gli utenti: imposta cioè, utente per utente, solo le permissioni che gli sono effettivamente necessarie per svolgere le proprie mansioni. Fai si che ogni utente possa accedere soltanto alle informazioni che gli sono indispensabili.Per approfondire > Approccio di cybersecurity Zero Trust: perchè, come e quanto è importante per le aziende con forza lavoro remota - Evita di scaricare file o cliccare su link contenuti nelle email:

spesso l’accesso alle reti da parte degli attaccanti non avviene tramite sofisticate tecniche di attacco, ma anzi l’attaccante fa breccia nel punto più debole della catena della cyber sicurezza: l’utente. E’ fondamentale non fare click su link né scaricare allegati contenuti in email inaspettate, sospette, improvvise. Infine non abilitare mai le macro contenute nei documenti circolanti via email, a meno che non ci sia l’assoluta certezza della legittimità della comunicazione.Per Approfondire > Attacchi basati sulle macro di Office: come funzionano? Breve vademecum - Forma i dipendenti, i collaboratori e chiunque acceda alla rete:

come detto, l’anello debole della catena di cyber sicurezza e sicurezza dei dati è l’utente. Forma dipendenti e collaboratori, rendili partecipi dei protocolli di sicurezza e consapevoli e sensibili rispetto ai rischi, almeno quelli più diffusi. Stabilisci un protocollo di reazione in caso di incidente informatico, così che tutti sappiano cosa fare in caso dovesse verificarsi un attacco ransomware. - Non esporre mai direttamente in internet le connessioni Remote Desktop Protocol. Se proprio hai necessità di usare l’RDP, fallo sempre tramite una VPN.

- Implementa un modello di sicurezza stratificato (multi livello)

nella scelta di un approccio stratificato alla sicurezza, consigliamo di valutare attentamente:

> sicurezza delle reti e dei server;

> gestione degli endpoint;

> gestione dei dispositivi mobile. Per approfondire > Implementa un modello di sicurezza stratificato con Seqrite! - Implementa sistemi di protezione preventiva:

come l’Intrusion Prevention Sistem (IPS) e il Web Application Firewall. Saranno utili protezioni perimetrali, se posti a difesa dei servizi esposti su Internet.