Il Ransomware Rhysida colpisce di nuovo, questa volta l’Istituto Prosperius. Nel dark web referti, diagnosi ma anche, incredibilmente, atti giudiziari relativi a soggetti terzi e non afferenti al settore sanitario

L’attacco contro Prosperius rivendicato il 26 Settembre da Rhysida

Il gruppo ransomware Rhysida, il 26 Settembre, ha rivendicato di aver attaccato con successo la rete aziendale dell’Istituto Prosperius, importante centro sanitario con sede a Firenze.

Il gruppo ha rivendicato l’attacco, come da tradizione, nel leak site, inizialmente pubblicando alcuni sample dei dati rubati e il classico countdown a scandire la deadline. Il riscatto? Ben 5 Bitcoin.

Fonte: RedHotCyber

Fonte: RedHotCyber

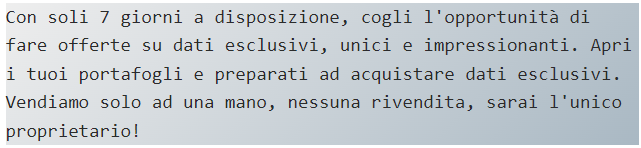

Alla conclusione del countdown evidentemente attaccanti e l’istituto Prosperius non hanno trovato un accordo (se mai c’è stata una trattativa, non ve ne sono evidenze pubbliche). Sul leak site di Rhysida compare infatti un grosso archivio di circa 117GB. Contiene una grandissima quantità di dati sensibili e personali e… qualcosa di più.

Fonte: Accademia Italiana Privacy

Per riflettere > Dati personali e ransomware: in che mani siamo?

Vi sono diverse cartelle contenenti elementi che hanno rilievo penale per soggetti terzi. Ammontano a circa un migliaio infatti i file che non afferiscono né all’Istituto Prosperius né al settore sanitario ma che appartengono alla magistratura, in particolare la Procura di Prato. Riguardano una Calciopoli toscana avvenuta qualche anno fa, documenti risalenti ad un periodo compreso tra il 2016 e il 2019. Non è chiaro perché tali dati si trovassero nella rete aziendale di Prosperius. I dati giudiziari infatti godono di alta protezione e possono essere trattati solo se la legge lo prevede. In questo caso non si intravede alcuna norma che ne autorizzi tale conservazione.

Il ransomware Rhysida: biografia

Il ransonmware Rhysida ha conquistato una certa fama e rilevanza dopo una vera e propria ondata di attacchi contro il settore sanitario che ha obbligato governi, agenzie e aziende a prestare maggiore attenzione a questa minaccia. In poche settimane molte firm di cybersecurity così come lo U.S. Department of Health and Human Services (HHS) hanno pubblicato report su questa minaccia. In Italia ha già colpito varie aziende ed enti pubblici: dal Comune di Ferrara all’Università del Salento passando per varie PMI.

Colpisce un pò in tutti i settori ma ha fatto terreno di elezioni l’attacco contro il settore sanitario. Tracciando nei fatti una netta linea: alcune cybergang ransomware hanno più volte ribadito di non voler attaccare il settore sanitario, dato il rischio che corrono pazienti e vittime innocenti. Tantochè alcuni gruppi ransomware hanno anche rilasciato gratuitamente ad alcune strutture sanitarie il decryptor per riportare in chiaro i file.

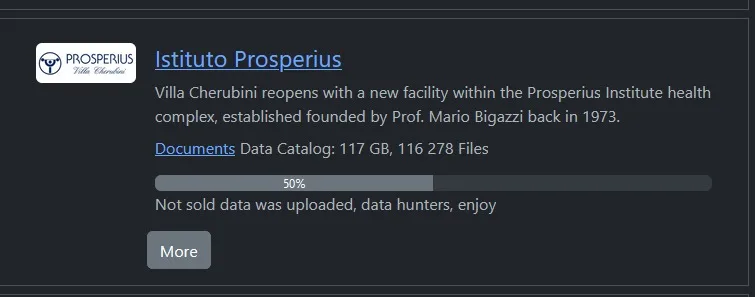

Venendo alla catena di attacco, Rhysida utilizza email di phishing per ottenere il primo accesso alla rete, quindi utilizza Cobalt Strike e una serie di script Powershell. Ogni script ha una funzionalità specifica e consentono agli attaccanti di arrestare i processi degli antivirus, cancellare le shadow copies, modificare le impostazioni RDP ecc…

Fonte: Trendmicro

La versione più recente di Rhysida utilizza una chiave RSA a 4096-bit con l’algoritmo ChaCha20 per la criptazione dei file.

Proteggersi dai ransomware: step basilari

Premettendo che la sicurezza informatica al 100% non esiste e che gli strumenti, le soluzioni e la postura difensiva variano da azienda ad azienda, da rete a rete, i punti sottostanti sono il minimo indispensabile per raggiungere un livello accettabile di sicurezza informatica.

- Predisponi un piano di backup:

è fondamentale dotarsi di soluzioni di backup e di organizzarsi per eseguire backup di tutti i dati a cadenza regolare. I backup stessi andranno testati regolarmente, per verificare che i dati siano integri. Disporre di backup integri e il più recenti possibile consente di minimizzare la perdita dei dati e accelerare i processi di rispristino. E’ fondamentale isolare dalla rete i backup critici per evitare che, in caso di attacco ransomware, finiscano criptati anche i backup. A tale scopo, ti consigliamo di valutare la nostra soluzione Strongbox Cloud PRO, appositamente pensata per le PMI. - Mantieni sempre aggiornato il sistema operativo, i software e gli applicativi in uso:

le vulnerabilità sono le porte di accesso che consentono agli attaccanti di accedere alle reti. Verifica che questi software siano sempre aggiornati all’ultima versione disponibile ed installa le patch consigliate dal vendor. La suite di soluzioni di sicurezza aziendali Seqrite ha funzionalità specifiche a tale scopo: dalla gestione centralizzata delle patch alla scansione delle vulnerabilità. - Scegli una solida soluzione antivirus e mantienila sempre aggiornata:

sempre più soluzioni antivirus si sono dotate di strumenti specifici per il contrasto agli attacchi ransomware. Scopri di più sulla funzionalità anti ransomware di Quick Heal / Seqrite, tecnologia brevettata negli Stati Uniti. - Adotta l’approccio zero trust:

applica il principio del “privilegio minimo” per tutti gli utenti: imposta cioè, utente per utente, solo le permissioni che gli sono effettivamente necessarie per svolgere le proprie mansioni. Fai si che ogni utente possa accedere soltanto alle informazioni che gli sono indispensabili.

Per approfondire > Approccio di cybersecurity Zero Trust: perché, come e quanto è importante per le aziende con forza lavoro remota - Evita di scaricare file o cliccare su link contenuti nelle email:

spesso l’accesso alle reti da parte degli attaccanti non avviene tramite sofisticate tecniche di attacco, ma anzi l’attaccante fa breccia nel punto più debole della catena della cyber sicurezza: l’utente. E’ fondamentale non fare click su link né scaricare allegati contenuti in email inaspettate, sospette, improvvise. Infine non abilitare mai le macro contenute nei documenti circolanti via email, a meno che non ci sia l’assoluta certezza della legittimità della comunicazione.

Per Approfondire > Attacchi basati sulle macro di Office: come funzionano? Breve vademecum - Forma i dipendenti, i collaboratori e chiunque acceda alla rete:

come detto, l’anello debole della catena di cyber sicurezza e sicurezza dei dati è l’utente. Forma dipendenti e collaboratori, rendili partecipi dei protocolli di sicurezza e consapevoli e sensibili rispetto ai rischi, almeno quelli più diffusi. Stabilisci un protocollo di reazione in caso di incidente informatico, così che tutti sappiano cosa fare in caso dovesse verificarsi un attacco ransomware. - Non esporre mai direttamente in internet le connessioni Remote Desktop Protocol. Se proprio hai necessità di usare l’RDP, fallo sempre tramite una VPN.

- Implementa un modello di sicurezza stratificato (multi livello):

nella scelta di un approccio stratificato alla sicurezza, consigliamo di valutare attentamente:

> sicurezza delle reti e dei server;

> gestione degli endpoint;

> gestione dei dispositivi mobile.

Per approfondire > Implementa un modello di sicurezza stratificato con Seqrite! - Implementa sistemi di protezione preventiva:

come l’Intrusion Prevention Sistem (IPS) e il Web Application Firewall. Saranno utili protezioni perimetrali, se posti a difesa dei servizi esposti su Internet. - Adotta un SOC – Security Operation Center:

un SOC è un vero e proprio centro operativo dedicato alla sicurezza informatica il cui scopo, nel complesso, è monitorare costantemente la rete aziendale in cerca di attività anomale o sospette.

Per approfondire > SOC – Security Operation Center: che cosa, perché, come