Hive ransomware colpisce l’azienda italiana CAMST, esfiltra i dati e li pubblica sul leak site. Poi critica la sicurezza della rete aziendale e attacca Sophos.

Hive Ransomware colpisce la CAMST

Il 29 Novembre sui giornali prima locali, poi nazionali, inizia a circolare la notizia di un attacco informatico all’azienda italiana CAMST. Ne danno poi notizia anche gli esperti di Red Hot Cyber, che poi approfondiscono la vicenda e ci rendono un quadro molto interessante dell’accaduto.

L’attacco in questione è il classico attacco ransomware: gli attaccanti prima hanno esfiltrato i dati presenti sulla rete, quindi hanno proceduto a criptarli. Subiscono ritardi e difficoltà i centri cottura e i ristoranti self service, a causa della impossibilità a elaborare gli ordini. Nel frattempo i responsabili IT aziendali comunicano di aver deciso di rendere parzialmente inaccessibili una parte dei dati presenti. Tutti i server vengono messi offline e, assicurano,

Insomma, la reazione classica in questi casi: l’infrastruttura viene spenta e messa offline in via precauzionale onde evitare una diffusione ancora maggiore dell’infezione.

Hive Ransomware rivendica l’attacco

Non ci sono particolari notizie riguardo questa vicenda fino al 30 Dicembre 2022. Giorno in cui sul leak site di Hive compare la rivendicazione dell’attacco, il classico countdown e una parte dei dati esfiltrati.

Al momento della pubblicazione dei dati, va detto, l’azienda aveva già ripristinato i sistemi ed era tornata alla piena operatività.

Gli esperti di Red Hot Cyber, come da tradizione, prendono visione dei file pubblicati, così da ottenere maggiori informazioni sull’attacco. Anche in questo caso, fanno sapere, i dati pubblicati sono solo una parte di quelli realmente in possesso degli attaccanti, ma sono più che sufficienti per fare pressione sull’azienda.

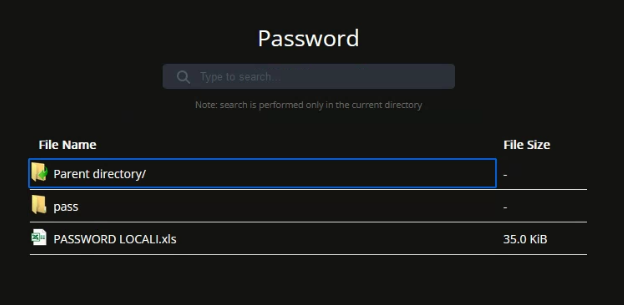

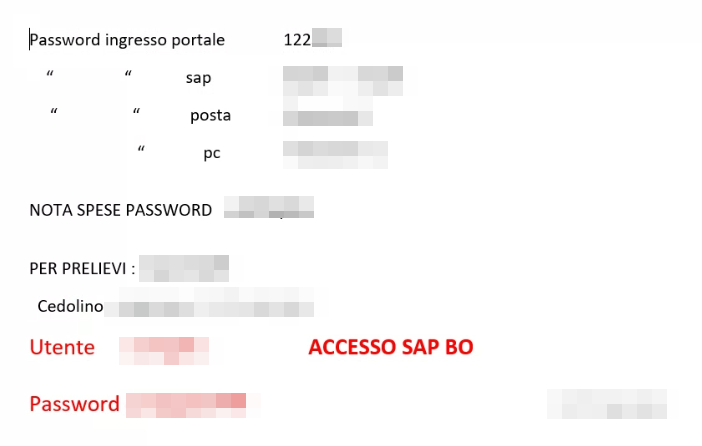

Tra i dati rubati ci sono, ad esempio, file e cartelle contenenti le password utenti e della rete locale

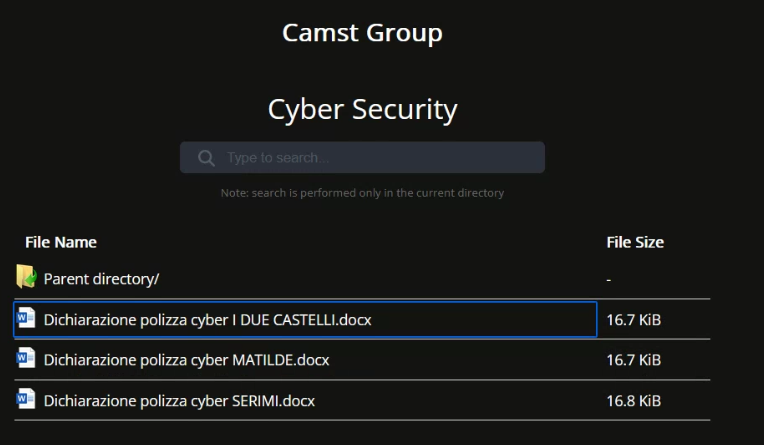

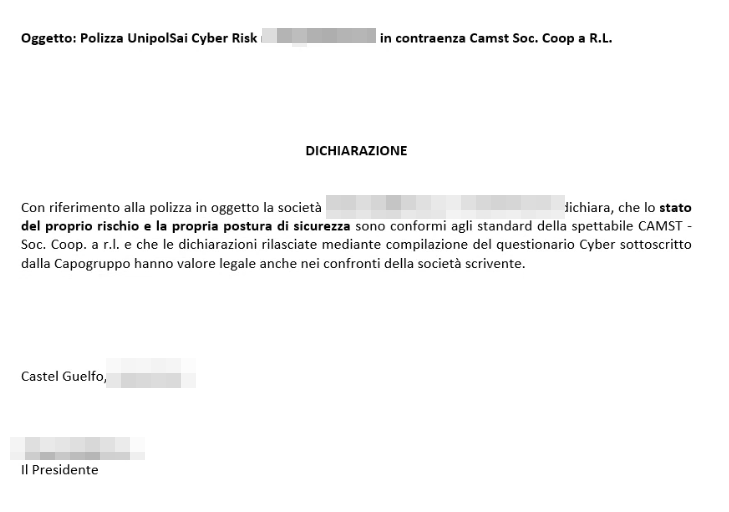

Non solo: gli attaccanti riescono a mettere le mani sulle polizze di cyber insurance aziendali

Il gruppo ransomware contatta Red Hot Cyber e fornisce la propria ricostruzione

Il 30 Dicembre una mail arriva alla redazione di red Hot Cyber. E’ un portavoce di Hive Ransomware, che decide di raccontare la propria versione dei fatti. La redazione decide di pubblicare queste email al fine non tanto di accusare qualcuno di qualcosa, quanto di rendere pubbliche informazioni che possono essere utili ad evitare ad altre aziende di fare la stessa fine di Camst. Per la lettura integrale delle email rimandiamo a questo link. Va detto che la richiesta di pubblicare le informazioni viene proprio dalll’autore delle email.

Gli attaccanti hanno iniziato l’attacco il 25 Novembre e lo hanno concluso la sera del 27. Spiegano di essere riusciti a bucare un’azienda da 130 milioni di dollari di fatturato perchè

“non so quanto siano pagati gli amministratori (IT n.d.r), ma non vogliono lavorare”.

Non è stato difficile, continua la mail, accedere ai domain controller della rete e rubare le informazioni di sistema. Questo prima furto ha consentito loro di ricostruire in grande dettaglio l’intero sistema e la sua configurazione. Ma non ci è voluto molto, spiegano: l’infrastruttura era configurata in modo assolutamente standard. Un gioco da ragazzi per loro, che si sono trovati di fronte un sistema organizzato in maniera “banale e prevedibile”.

Poi c’è l’attacco diretto del team di Hive Ransomware a Sophos:

“Hanno usato l’antivirus Sophos. Il nostro consiglio è di non utilizzare antivirus di questo genere facilmente aggirabili. Lo abbiamo rimosso senza problemi e scaricato tutte le informazioni dalla rete in circa 40 minuti” spiegano.

I responsabili IT si sono resi conto della presenza in rete degli attaccanti, rivela la mail, solo la sera del 27 Novembre. A quella data gli attaccanti avevano già rubato 370 GB di file e la criptazione della rete era già al 99,9% del totale. Insomma, hanno iniziato a spegnere i sistemi quando ormai l’attacco era quasi terminato.

Al termine dell’attacco, il gruppo contatta il team di sicurezza CAMST e fissa la dead line al 30 Dicembre. Nonostante più solleciti, CAMST cessa le comunicazioni. La conseguenza è che i dati ora sono stati resi tutti pubblici.

Proteggersi dai ransomware: step basilari

Premettendo che la sicurezza informatica al 100% non esiste e che gli strumenti, le soluzioni e la postura difensiva variano da azienda ad azienda, da rete a rete, i punti sottostanti sono il minimo indispensabile per raggiungere un livello accettabile di sicurezza informatica.

- Predisponi un piano di backup:

è fondamentale dotarsi di soluzioni di backup e di organizzarsi per eseguire backup di tutti i dati a cadenza regolare. I backup stessi andranno testati regolarmente, per verificare che i dati siano integri. Disporre di backup integri e il più recenti possibile consente di minimizzare la perdita dei dati e accelerare i processi di rispristino. E’ fondamentale isolare dalla rete i backup critici per evitare che, in caso di attacco ransomware, finiscano criptati anche i backup. A tale scopo, ti consigliamo di valutare la nostra soluzione Strongbox Cloud PRO, appositamente pensata per le PMI. - Mantieni sempre aggiornato il sistema operativo, i software e gli applicativi in uso:

le vulnerabilità sono le porte di accesso che consentono agli attaccanti di accedere alle reti. Verifica che questi software siano sempre aggiornati all’ultima versione disponibile ed installa le patch consigliate dal vendor. La suite di soluzioni di sicurezza aziendali Seqrite ha funzionalità specifiche a tale scopo: dalla gestione centralizzata delle patch alla scansione delle vulnerabilità. - Scegli una solida soluzione antivirus e mantienila sempre aggiornata:

sempre più soluzioni antivirus si sono dotate di strumenti specifici per il contrasto agli attacchi ransomware. Scopri di più sulla funzionalità antiransomware di Quick Heal / Seqrite, tecnologia brevettata negli Stati Uniti. - Adotta l’approccio zero trust:

applica il principio del “privilegio minimo” per tutti gli utenti: imposta cioè, utente per utente, solo le permissioni che gli sono effettivamente necessarie per svolgere le proprie mansioni. Fai si che ogni utente possa accedere soltanto alle informazioni che gli sono indispensabili.Per approfondire > Approccio di cybersecurity Zero Trust: perchè, come e quanto è importante per le aziende con forza lavoro remota - Evita di scaricare file o cliccare su link contenuti nelle email:

spesso l’accesso alle reti da parte degli attaccanti non avviene tramite sofisticate tecniche di attacco, ma anzi l’attaccante fa breccia nel punto più debole della catena della cyber sicurezza: l’utente. E’ fondamentale non fare click su link né scaricare allegati contenuti in email inaspettate, sospette, improvvise. Infine non abilitare mai le macro contenute nei documenti circolanti via email, a meno che non ci sia l’assoluta certezza della legittimità della comunicazione.Per Approfondire > Attacchi basati sulle macro di Office: come funzionano? Breve vademecum - Forma i dipendenti, i collaboratori e chiunque acceda alla rete:

come detto, l’anello debole della catena di cyber sicurezza e sicurezza dei dati è l’utente. Forma dipendenti e collaboratori, rendili partecipi dei protocolli di sicurezza e consapevoli e sensibili rispetto ai rischi, almeno quelli più diffusi. Stabilisci un protocollo di reazione in caso di incidente informatico, così che tutti sappiano cosa fare in caso dovesse verificarsi un attacco ransomware. - Non esporre mai direttamente in internet le connessioni Remote Desktop Protocol. Se proprio hai necessità di usare l’RDP, fallo sempre tramite una VPN.

- Implementa un modello di sicurezza stratificato (multi livello)

nella scelta di un approccio stratificato alla sicurezza, consigliamo di valutare attentamente:

> sicurezza delle reti e dei server;

> gestione degli endpoint;

> gestione dei dispositivi mobile.Per approfondire > Implementa un modello di sicurezza stratificato con Seqrite! - Implementa sistemi di protezione preventiva:

come l’Intrusion Prevention Sistem (IPS) e il Web Application Firewall. Saranno utili protezioni perimetrali, se posti a difesa dei servizi esposti su Internet.