Data breach ad Amazon: esposti milioni di record dei dipendenti tramite un fornitore. Vediamo rischi, conseguenze e come proteggersi dagli attacchi supply chain.

Il data breach ad Amazon

Amazon ha subito un data breach a causa di una violazione della sicurezza che ha coinvolto la supply chain cioè un fornitore. Nam3L3ss, l’attore della minaccia, avrebbe sfruttato una vulnerabilità critica in MOVEit, software di trasferimento file, riuscendo ad avere quindi accesso ai dati di Amazon (e di moltre alte aziende). Il numero esatto dei dipendenti Amazon interessati non è stato reso noto, anche se, stando alla rivendicazione dell’aggressore, il database messo in vendita dovrebbe contenere oltre 2,8 milioni di record.

L’incidente, come anticipato, sembra essere legato al software di trasferimento file MOVEit. In particolare, pare sia stata sfruttata la vulnerabilità CVE-2023-34362 dell’applicazione web di MOVEit Transfer. Questa CVE in realtà era già nota ed è stata utilizzato per la prima volta già nel Maggio 2023. Questa vulnerabilità ha permesso di organizzare attacchi alla supply chain che hanno compromesso oltre 1.000 organizzazioni a livello globale. Tra i primi a sfruttare questa vulnerabilità figura il gruppo dietro il ransomware Clop.

Per approfondire > La gestione della catena esterna della Data Protection

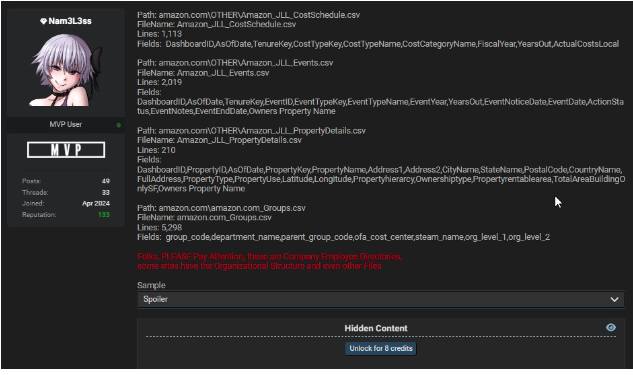

Nam3L3ss rivendica il data breach ad Amazon su Breach Forums

Nam3L3ss avrebbe rivendicato il data breach ad Amazon su Breach Forums, un popolare forum di rivendita dati rubati. Il database messo in vendita includerebbe indirizzi e-mail aziendali, numeri di telefono fissi e altre informazioni legate al lavoro. I record contengono campi come: last_name, first_name, display_name, cost_center_code, cost_center_name, phone, email, e title.

Va detto comunque che, stando a quanto dichiarato dall’attaccante, i dati esposti sarebbero ben più dei 2.8 milioni di record già citati. Ma non ha indicato un numero preciso. Sicuramente infatti il data breach riguarda più aziende: anche Lenovo, HP, TIAA, Schwab, HSBC, Delta, McDonald’s risultano riguardate dal breach.

Nel messaggio pubblicato, l’attaccante ha evidenziato anche il livello di dettaglio dei dati rubati. Nel post si legge:

“Ragazzi, fate attenzione, queste sono le directory dei dipendenti aziendali, alcuni siti includono la struttura organizzativa ecc.”.

Nam3L3ss non è una figura nuova nella comunità della criminalità informatica: è già noto per l’estrazione di dati dalle aziende tramite incidenti ransomware o accesso non autorizzato a database esposti.

La risposta di Amazon

Adam Montgomery, il portavoce dell’azienda, ha dichiarato che i sistemi di Amazon restano sicuri e non sono stati rilevati eventi di sicurezza interni. Un fornitore terzo, che si occupa della gestione immobiliare, ha però subito una violazione che ha interessato diversi clienti, tra cui anche Amazon. Ha poi spiegato che i dati coinvolti riguardano esclusivamente informazioni di contatto lavorative dei dipendenti, come indirizzi e-mail aziendali, numeri di telefono fisso e ubicazioni degli edifici. Non sono stati esposti, invece, dati personali sensibili e informazioni finanziarie, poiché tali dati non erano accessibili al fornitore coinvolto.

Data breach ad Amazon… ma non solo!

Bleeping Computer ha riportato che il data breach non vede coinvolta solo Amazon, ma anche molti altri colossi. Nell’elenco delle aziende riguardate troviamo nomi di peso come McDonald’s, Schwab, HSBC e molti altri. Vediamoli tutti con i rispettivi record rubati:

- MetLife — 585,130 record

- Cardinal Health — 407,437 record

- HSBC — 280,693 record

- Fidelity (fmr.com) — 124,464 record

- U.S. Bank — 114,076 record

- HP — 104,119 record

- Canada Post — 69,860 record

- Delta Airlines — 57,317 record

- Applied Materials (AMAT) — 53,170 record

- Leidos — 52,610 record

- Charles Schwab — 49,356 record

- 3M — 48,630 record

- Lenovo — 45,522 record

- Bristol Myers Squibb — 37,497 record

- Omnicom Group — 37,320 record

- TIAA — 23,857 record

- UBS — 20,462 record

- Westinghouse — 18,193 record

- Urban Outfitters (URBN) — 17,553 record

- Rush University — 15,853 record

- British Telecom (BT) — 15,347 record

- Firmenich — 13,248 record

- City National Bank (CNB) — 9,358 record

- McDonald’s — 3,295 record

Cosa rischiano le aziende riguardate dal data breach?

Quando un fornitore subisce un data breach, le aziende clienti, come Amazon e altre, si trovano a dover affrontare gravi rischi nonostante non abbiano responsabilità dirette nella violazione. I dati sottratti, come credenziali di accesso, dettagli finanziari o informazioni personali dei clienti, possono essere sfruttati per una varietà di attacchi informatici. Tra i rischi più concreti:

- Phishing mirato: con le informazioni rubate, i criminali possono inviare email o messaggi altamente personalizzati, ingannando gli utenti e convincendoli a fornire ulteriori dati sensibili o a eseguire transazioni fraudolente.

- Frode finanziaria: dati bancari o di pagamento rubati possono essere utilizzati per effettuare acquisti non autorizzati, svuotare conti o orchestrare altre truffe economiche.

- Attacchi business email compromise (BEC): le informazioni aziendali sottratte possono servire per impersonare dirigenti o dipendenti, convincendo partner o fornitori a effettuare bonifici fraudolenti o a condividere informazioni strategiche.

- Danni reputazionali: i clienti finali, venendo a conoscenza della violazione, potrebbero perdere fiducia nell’azienda che si avvale del fornitore compromesso, associando l’evento a una mancanza di sicurezza o vigilanza.

In uno scenario simile, le aziende rischiano anche procedimenti legali o multe se i dati non erano adeguatamente protetti secondo le normative come il GDPR, e possono trovarsi a dover giustificare il proprio processo di selezione e monitoraggio dei fornitori. La sicurezza della supply chain non è solo una questione tecnica, ma una priorità strategica per tutelare il business e i clienti.

Come proteggersi da questo tipo di attacchi? Il Controllo dei fornitori

L’incidente descritto evidenzia come le vulnerabilità nei servizi di terze parti possano compromettere anche i sistemi aziendali più sicuri, mettendo a rischio le operazioni quotidiane di imprese che si affidano a fornitori esterni per soddisfare specifiche esigenze operative. Per prevenire il verificarsi di attacchi simili, la selezione dei fornitori gioca un ruolo fondamentale nella gestione della sicurezza aziendale. È essenziale scegliere aziende che implementino misure di sicurezza all’avanguardia e adottino un approccio proattivo nella protezione delle loro infrastrutture digitali. La vigilanza continua e il monitoraggio delle pratiche di sicurezza dei fornitori sono imprescindibili.

Per approfondire > La catena della privacy nel contratto software

Ecco alcune azioni fondamentali:

- Clausole contrattuali di sicurezza: includere nei contratti con i fornitori requisiti di sicurezza chiari, misurabili e specifici, che coprano la protezione dei dati, la gestione delle vulnerabilità e le modalità di intervento in caso di attacco;

- Audit periodici: effettuare regolari audit sui fornitori per verificare che rispettino gli standard di sicurezza e gli obblighi contrattuali. Questo aiuta a identificare eventuali aree vulnerabili prima che possano essere sfruttate;

- Penalità per non conformità: prevedere penalità o clausole risolutive per i fornitori che non rispettano gli obblighi di sicurezza, incentivando così una gestione responsabile e tempestiva della sicurezza.