8Base Ransomware: nuovo gruppo ha iniziato a colpire aziende in tutto il mondo con la tecnica della doppia estorsione

8Base Ransomware: breve cronistoria

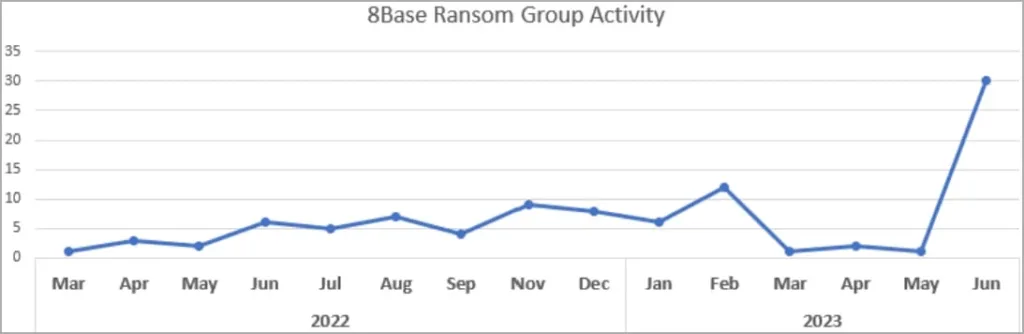

La prima individuazione di 8Base risale al Marzo 2022: non parliamo quindi di una operazione ransomware “neonata”. Ai tempi però non ha creato grosse preoccupazioni, dato che 8Base si è reso protagonista di pochissimi attacchi di alto livello.

Nel Giugno 2023 invece 8Base diviene minaccia concreta, reale e pericolosa. L’attività del gruppo si è intensificata nel tempo fino ad arrivare, questo mese, ad un vero e proprio picco. Aumentano le aziende colpite e i settori produttivi presi di mira, tutti col meccanismo della doppia estorsione.

Il leak site dove il gruppo rivendica gli attacchi che hanno avuto successo elenca già 35 vittime.

ThreatLabz has identified a new ransomware data leak site for a group named #8Base with victims dating back to April 2022: https://t.co/inGLMXiLKB

— Zscaler ThreatLabz (@Threatlabz) May 22, 2023

An example 8Base ransom note is available in our GitHub repo here: https://t.co/xYBNxBdpY2 pic.twitter.com/WbS4rJkJBC

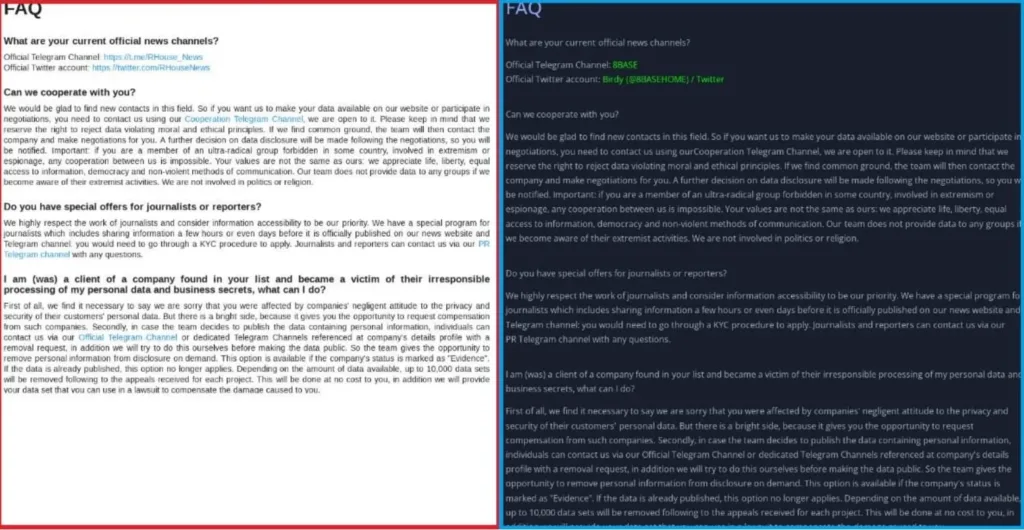

Il leak site, ovviamente ubicato nel dark web, è stato lanciato soltanto nel Maggio 2023 con un “tono peculiare”. Il gruppo si presenta come composto da “semplici e onesti” pentester.

“Siamo semplici e onesti pentester. Offriamo alle aziende le più leali condizioni per la restituzione dei loro dati. Questo elenco (delle vittime nel leak site N.d.r) contiene solo quelle aziende che hanno trascurato la privacy e l’importanza dei dati dei propri dipendenti e clienti”

si legge nel leak site.

Il gruppo dispone anche di un canale Telegram e di un account Twitter. Sotto l’attività del ransomware 8Base.

8Base ransomware ha legami con altri gruppi ransomware?

Il team Carbon Black di VMware ha pubblicato un nuovo report su 8Base, affermando che le tattiche messe in campo negli ultimi attacchi da questo gruppo ransomware indicano che siamo in presenza di un vero e proprio rebranding di una operazione ransomware già consolidata, probabilmente RansomHouse. Il sospetto nasce dal fatto che le due operazioni ransomware utilizzano la stessa identica nota di riscatto, così come sono molti simili, in termini di linguaggio e contenuti, i rispettivi leak site

Ciò però non conferma ne prova il rebranding di RansomHouse: 8Base potrebbe semplicemente aver “preso spunto”.

Qualche info tecnica

Venendo al lato tecnico, 8Base usa una versione personalizzata del ransomware Phobos nella sua versione 2.9.1. Phobos è una operazione RaaS mirata per sistemi Windows comparsa nel 2019 e che presenta, nel proprio codice, molte somiglianze con il ransomware Dharma. Come loader, invece, 8Base utilizza il ben noto SmokeLoader.

L’estensione di criptazione vista negli attacchi più recenti è .8base, ma l’esperto di ransomware Michael Gillespie ha dichiarato che alcuni invii su ID ransomware relativi ad attacchi del ransomware Phobos utilizzavano già tempo fa l’estensione .eight. Non solo: la redazione di Bleeping Computer ha scoperto che gli attacchi più recenti che usano l’estensione .8base presentano la stessa email di contatto (helpermail@onionmail[.]org) già utilizzata nel 2022 in attacchi con estensione .eight

Un’altra scoperta interessante, merito degli esperti VMware, è che il dominio utilizzato per ospitare il payload del ransomware (admlogs25[.]xyz) . Dominio che risulta associato al malware proxy SystemBC usato da molti gruppi ransomware per offuscare le comunicazioni C2.

Informazioni, queste, che ribadiscono come i componenti del gruppo 8Base conducano attacchi crittografici da oltre un anno, ma solo l’apertura del leak site nel dark web ha consentito loro di “farsi un nome”.

Proteggersi dai ransomware: step basilari

Premettendo che la sicurezza informatica al 100% non esiste e che gli strumenti, le soluzioni e la postura difensiva variano da azienda ad azienda, da rete a rete, i punti sottostanti sono il minimo indispensabile per raggiungere un livello accettabile di sicurezza informatica.

- Predisponi un piano di backup:

è fondamentale dotarsi di soluzioni di backup e di organizzarsi per eseguire backup di tutti i dati a cadenza regolare. I backup stessi andranno testati regolarmente, per verificare che i dati siano integri. Disporre di backup integri e il più recenti possibile consente di minimizzare la perdita dei dati e accelerare i processi di rispristino. E’ fondamentale isolare dalla rete i backup critici per evitare che, in caso di attacco ransomware, finiscano criptati anche i backup. A tale scopo, ti consigliamo di valutare la nostra soluzione Strongbox Cloud PRO, appositamente pensata per le PMI. - Mantieni sempre aggiornato il sistema operativo, i software e gli applicativi in uso:

le vulnerabilità sono le porte di accesso che consentono agli attaccanti di accedere alle reti. Verifica che questi software siano sempre aggiornati all’ultima versione disponibile ed installa le patch consigliate dal vendor. La suite di soluzioni di sicurezza aziendali Seqrite ha funzionalità specifiche a tale scopo: dalla gestione centralizzata delle patch alla scansione delle vulnerabilità. - Scegli una solida soluzione antivirus e mantienila sempre aggiornata:

sempre più soluzioni antivirus si sono dotate di strumenti specifici per il contrasto agli attacchi ransomware. Scopri di più sulla funzionalità antiransomware di Quick Heal / Seqrite, tecnologia brevettata negli Stati Uniti. - Adotta l’approccio zero trust:

applica il principio del “privilegio minimo” per tutti gli utenti: imposta cioè, utente per utente, solo le permissioni che gli sono effettivamente necessarie per svolgere le proprie mansioni. Fai si che ogni utente possa accedere soltanto alle informazioni che gli sono indispensabili.

Per approfondire > Approccio di cybersecurity Zero Trust: perchè, come e quanto è importante per le aziende con forza lavoro remota - Evita di scaricare file o cliccare su link contenuti nelle email:

spesso l’accesso alle reti da parte degli attaccanti non avviene tramite sofisticate tecniche di attacco, ma anzi l’attaccante fa breccia nel punto più debole della catena della cyber sicurezza: l’utente. E’ fondamentale non fare click su link né scaricare allegati contenuti in email inaspettate, sospette, improvvise. Infine non abilitare mai le macro contenute nei documenti circolanti via email, a meno che non ci sia l’assoluta certezza della legittimità della comunicazione.

Per Approfondire > Attacchi basati sulle macro di Office: come funzionano? Breve vademecum - Forma i dipendenti, i collaboratori e chiunque acceda alla rete:

come detto, l’anello debole della catena di cyber sicurezza e sicurezza dei dati è l’utente. Forma dipendenti e collaboratori, rendili partecipi dei protocolli di sicurezza e consapevoli e sensibili rispetto ai rischi, almeno quelli più diffusi. Stabilisci un protocollo di reazione in caso di incidente informatico, così che tutti sappiano cosa fare in caso dovesse verificarsi un attacco ransomware. - Non esporre mai direttamente in internet le connessioni Remote Desktop Protocol. Se proprio hai necessità di usare l’RDP, fallo sempre tramite una VPN.

- Implementa un modello di sicurezza stratificato (multi livello)

nella scelta di un approccio stratificato alla sicurezza, consigliamo di valutare attentamente:

> sicurezza delle reti e dei server;

> gestione degli endpoint;

> gestione dei dispositivi mobile.

Per approfondire > Implementa un modello di sicurezza stratificato con Seqrite! - Implementa sistemi di protezione preventiva:

come l’Intrusion Prevention Sistem (IPS) e il Web Application Firewall. Saranno utili protezioni perimetrali, se posti a difesa dei servizi esposti su Internet. - Adotta un SOC – Security Operation Center:

un SOC è un vero e proprio centro operativo dedicato alla sicurezza informatica il cui scopo, nel complesso, è monitorare costantemente la rete aziendale in cerca di attività anomale o sospette.

Per approfondire > SOC – Security Operation Center: che cosa, perché, come