Remcos è un software legittimo per il controllo remoto dei dispositivi. In Italia è spesso diffuso come RAT con l’inganno tramite campagne malware mirate.

Prima di tutto le presentazioni: che cosa è Remcos?

Remcos è software legittimo per il controllo e la gestione di un dispositivo da remoto. Appartiene ad un’azienda tedesca e consente la gestione remota di dispositivi che eseguono sistemi operativi Windows. Purtroppo è ampiamente usato dai cyber attaccanti in molteplici forme e campagne dannose.

Non è una novità che vi siano tool legittimi utilizzati a fini illegittimi. Un esempio? Bitlocker è una funzionalità di sicurezza di Windows che consente la criptazione di interi volumi proprio in funzione di “anti furto” dei dati. Eppure Bitlocker è stato utilizzato per le motivazioni opposte: rubare e prendere in ostaggio i dati richiedendo riscatti alle vittime per riportare in chiaro i file.

Viene distribuito come Remote Access Trojan tramite campagne email truffaldine, spesso tramite l’uso di downloader come Batloader.

La campagne di distribuzione in Italia

Come detto, Remcos è spesso in distribuzione in Italia, anche se a cadenza del tutto irregolare. Ultimamente però gli esperti del CERT hanno notato come le campagne di distribuzione di Remcos stiano aumentando di numero e intensità.

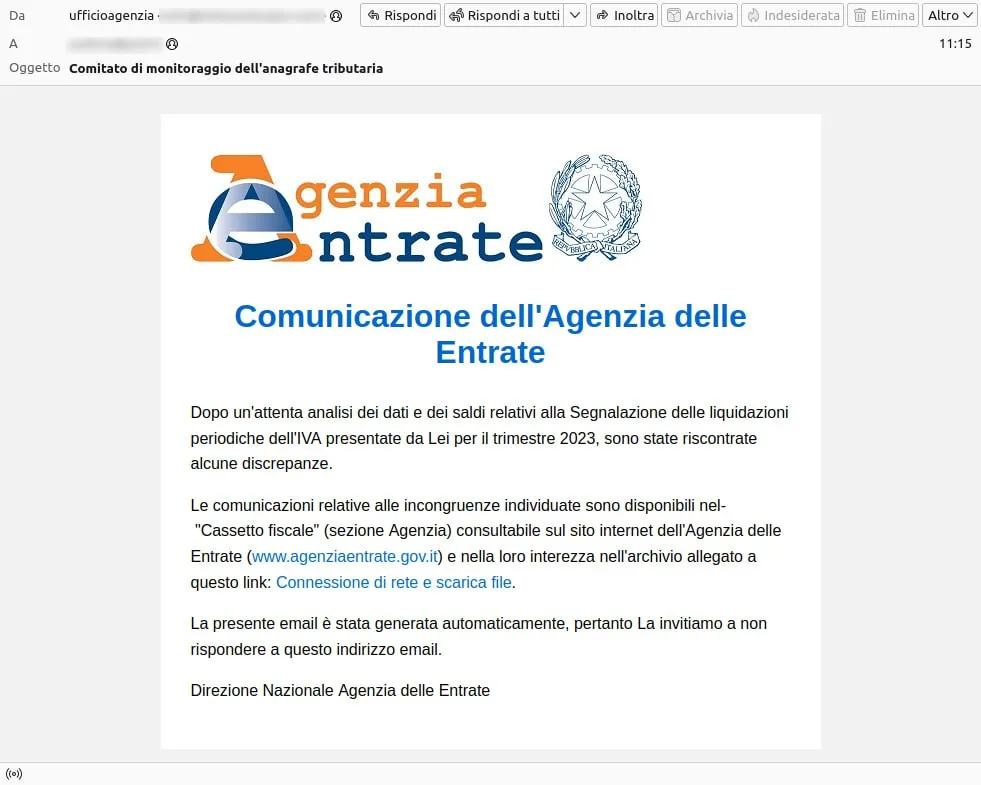

Il 20 Novembre, con una segnalazione sul canale Telegram, il CERT ha notificato l’ennesima campagna a tema Agenzia delle Entrate.

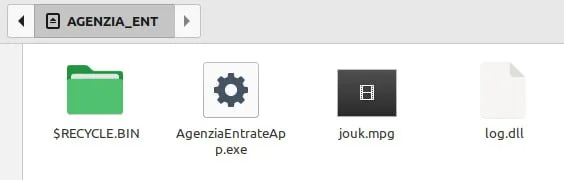

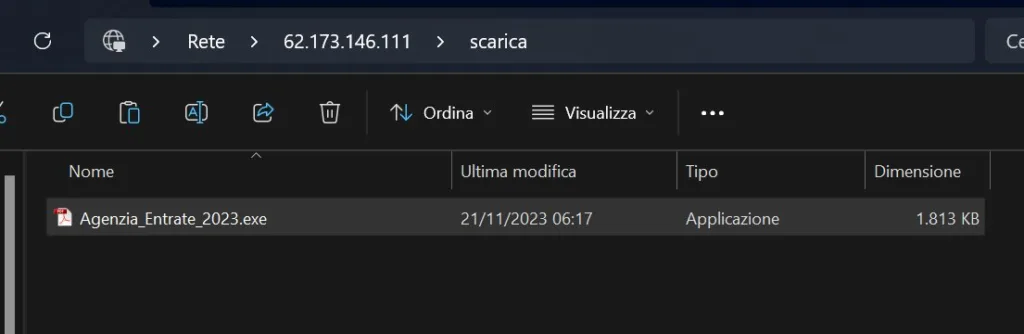

L’email, in questo caso, contiene un link che in realtà punta al download di un file ZIP. Questo file ZIP contiene un file URL che punta ad un SMB (in questo caso con IP russo). Da qui viene scaricato ed eseguito il malware.

Anche il ricercatore di sicurezza JAMESWT ha individuato campagne di distribuzione di Remcos a tema Agenzia delle Entrate.

Pur cambiando corpo ed oggetto email, la catena di infezione è invariata. Il corpo email contiene un link che conduce al download di un file ZIP. Questo archivio contiene un file URL che punta ad un SMB dal quale viene scaricato ed eseguito il malware.

Guide utili per rimanere al sicuro da attacchi malware e phishing

- Phishing: cosa è, come evitarlo e proteggere i dati

- Attacchi basati sulle macro di Office: come funzionano? Breve vademecum

- Gli allegati email più usati per infettare Windows

- L’alert del CERT: in crescita il fenomeno delle campagne di phishing che cambiano i contenuti in base all’indirizzo email della vittima

- SOC – Security Operation Center: che cosa, perché, come