Cambiare Rotta è un nuovo ransomware particolare: non chiede nessun riscatto e non fornisce istruzioni su come recuperare i file crittografati. Scopriamo nell’articolo cosa sappiamo sul ransomware.

Cambiare Rotta: presentazione

Il CERT-AGID, nel Report della settimana 17-24 Maggio, mostra per la prima volta la comparsa di un nuovo ransomware chiamato “Cambiare Rotta”.

Cambiare Rotta sembra essere stato creato utilizzando il generatore di ransomware Chaos basato su GUI, che consente di personalizzare un ransomware attraverso una serie di opzioni. Il campione è stato scoperto da SonicWall e l’eseguibile è un file.NET molto simile agli altri campioni Chaos Ransomware.

Non è ancora chiaro come venga distribuito sui computer delle vittime.

Sebbene tecnicamente sia un derivato del ransomware, non sarebbe propriamente corretto definirlo come tale nel contesto attuale. Questo particolare tipo di malware, infatti, non richiede un riscatto economico (o di altro tipo). Pertanto, sarebbe più appropriato considerarlo semplicemente un malware crittografico.

Funzionamento

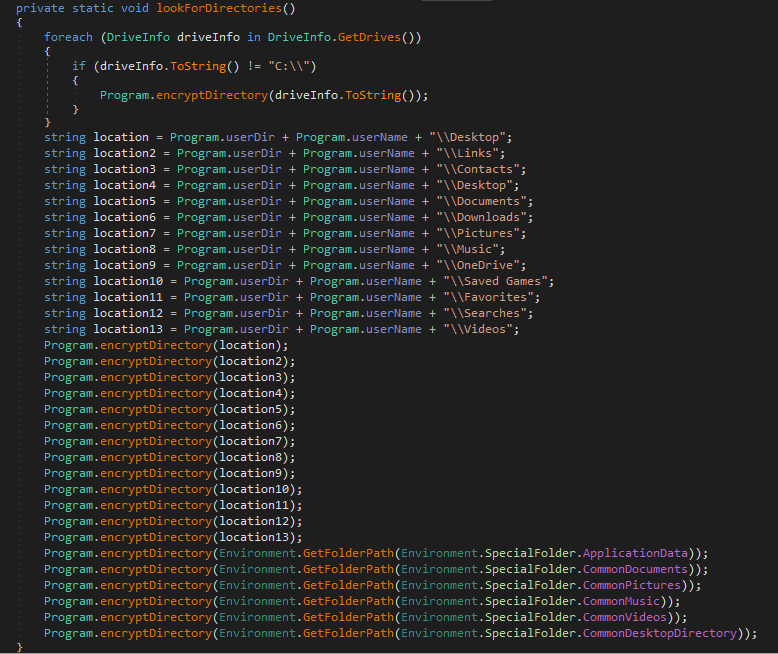

Il malware, una volta avviato, controlla se è già in esecuzione. In caso contrario, inizia a cercare i file da crittografare. Scansiona tutte le unità del sistema, escludendo l’unità C:. Rileva determinate directory che possono essere crittografate in modo ricorsivo (utilizzando la funzione encryptDirectory) senza danneggiare il sistema operativo. Se l’unità scansionata non è la C:, crittografa l’intero contenuto di quell’unità.

Nel metodo encryptDirectory è presente un’eccezione che verifica le dimensioni del file: se il file supera i 2.117.152 byte, viene sovrascritto con byte casuali rendendolo irrecuperabile; se è più piccolo, viene utilizzato il metodo EncryptFile.

Quest’ultimo riceve il percorso di un file come input, verifica che l’estensione sia valida e lo cripta utilizzando l’algoritmo AES.

Il malware verifica se viene eseguito con privilegi di amministratore grazie alla funzione checkAdminPrivilage. In caso affermativo:

- elimina le copie shadow;

- disabilita le modalità di ripristino;

- tenta di rimuovere il catalogo di backup.

Dati non recuperabili

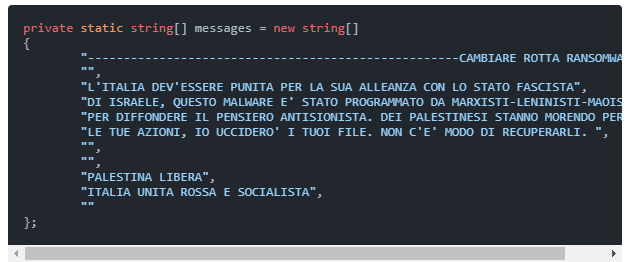

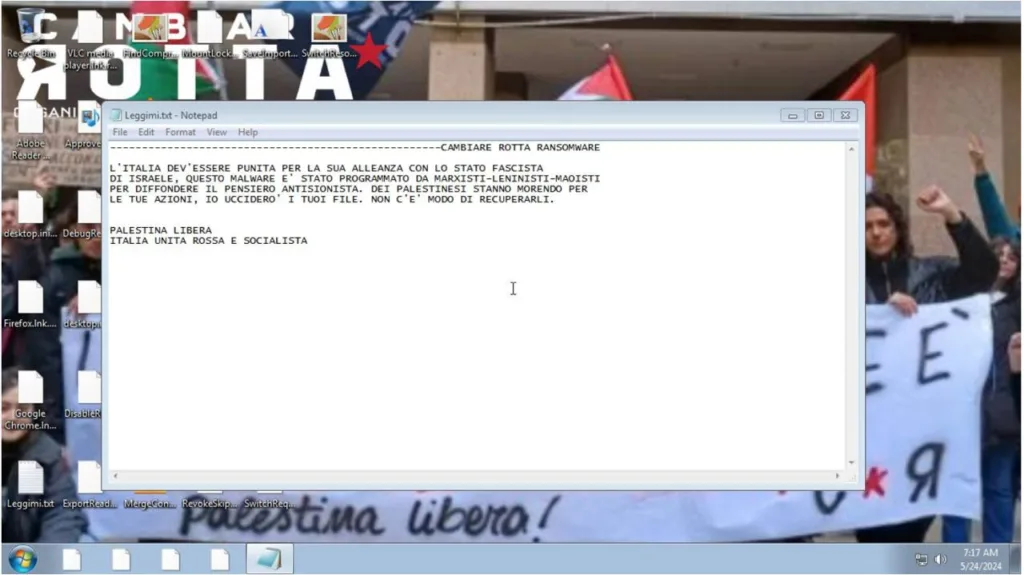

I file, una volta cifrati, non possono più essere recuperati. La nota di riscatto, infatti, non fornisce informazioni su come contattare gli attaccanti né su come procedere per recuperare i file, ma rimanda ad un messaggio politico, in particolare al conflitto israelo-palestinese.

Nel dettaglio, afferma: “L’Italia dev’essere punita per la sua alleanza con lo stato fascista di Israele, questo malware è stato programmato da marxisti-leninisti-maoisti per diffondere il pensiero antisionista. Dei palestinesi stanno morendo per le tue azioni, io ucciderò i tuoi file. Non c’è modo di recuperarli. Palestina libera. Italia unita rossa e socialista”

Ciò testimonia il fatto che il ransomware è stato creato non per ottenere una ricompensa economica, ma per promuovere un’azione ideologica. Si distingue quindi per la sua natura ideologica (e distruttiva) piuttosto che per finalità di estorsione.

Una volta terminato tutto il processo, viene cambiato automaticamente lo sfondo del desktop con una foto degli studenti dell’Università di Bari aderenti all’associazione Cambiare rotta. Inoltre, compare la nota informativa citata precedentemente.

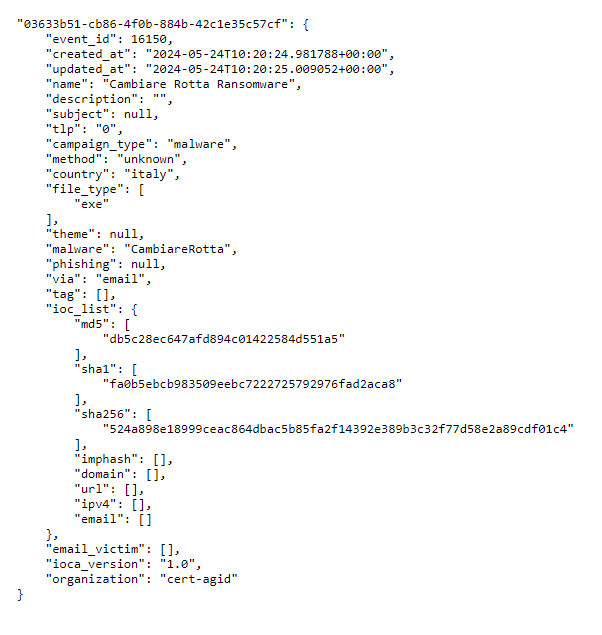

IoC del ransomware Cambiare Rotta

Per contrastare la campagna dannosa, il CERT-AGID ha reso disponibile gli indicatori di compromissione (IoC), che riportiamo nell’immagine. Le Pubbliche amministrazioni ne sono già al corrente, così come il Flusso IoC del CERT-AGID, mentre le autorità italiane stanno già lavorando per contrastare la minaccia.

Proteggersi dai ransomware: step basilari

Premettendo che la sicurezza informatica al 100% non esiste e che gli strumenti, le soluzioni e la postura difensiva variano da azienda ad azienda, da rete a rete, i punti sottostanti sono il minimo indispensabile per raggiungere un livello accettabile di sicurezza informatica.

- Predisponi un piano di backup: è fondamentale dotarsi di soluzioni di backup e di organizzarsi per eseguire backup di tutti i dati a cadenza regolare. I backup stessi andranno testati regolarmente, per verificare che i dati siano integri. Disporre di backup integri e il più recenti possibile consente di minimizzare la perdita dei dati e accelerare i processi di rispristino. E’ fondamentale isolare dalla rete i backup critici per evitare che, in caso di attacco ransomware, finiscano criptati anche i backup. A tale scopo, ti consigliamo di valutare la nostra soluzione Strongbox Cloud PRO, appositamente pensata per le PMI.

- Mantieni sempre aggiornato il sistema operativo, i software e gli applicativi in uso: le vulnerabilità sono le porte di accesso che consentono agli attaccanti di accedere alle reti. Verifica che questi software siano sempre aggiornati all’ultima versione disponibile ed installa le patch consigliate dal vendor. La suite di soluzioni di sicurezza aziendali Seqrite ha funzionalità specifiche a tale scopo: dalla gestione centralizzata delle patch alla scansione delle vulnerabilità.

- Scegli una solida soluzione antivirus e mantienila sempre aggiornata: sempre più soluzioni antivirus si sono dotate di strumenti specifici per il contrasto agli attacchi ransomware. Scopri di più sulla funzionalità antiransomware di Quick Heal / Seqrite, tecnologia brevettata negli Stati Uniti.

- Adotta l’approccio zero trust: applica il principio del “privilegio minimo” per tutti gli utenti: imposta cioè, utente per utente, solo le permissioni che gli sono effettivamente necessarie per svolgere le proprie mansioni. Fai si che ogni utente possa accedere soltanto alle informazioni che gli sono indispensabili. Per approfondire > Approccio di cybersecurity Zero Trust: perchè, come e quanto è importante per le aziende con forza lavoro remota

- Evita di scaricare file o cliccare su link contenuti nelle email: spesso l’accesso alle reti da parte degli attaccanti non avviene tramite sofisticate tecniche di attacco, ma anzi l’attaccante fa breccia nel punto più debole della catena della cyber sicurezza: l’utente. E’ fondamentale non fare click su link né scaricare allegati contenuti in email inaspettate, sospette, improvvise. Infine non abilitare mai le macro contenute nei documenti circolanti via email, a meno che non ci sia l’assoluta certezza della legittimità della comunicazione. Per Approfondire > Attacchi basati sulle macro di Office: come funzionano? Breve vademecum

- Forma i dipendenti, i collaboratori e chiunque acceda alla rete: come detto, l’anello debole della catena di cyber sicurezza e sicurezza dei dati è l’utente. Forma dipendenti e collaboratori, rendili partecipi dei protocolli di sicurezza e consapevoli e sensibili rispetto ai rischi, almeno quelli più diffusi. Stabilisci un protocollo di reazione in caso di incidente informatico, così che tutti sappiano cosa fare in caso dovesse verificarsi un attacco ransomware.

- Non esporre mai direttamente in internet le connessioni Remote Desktop Protocol. Se proprio hai necessità di usare l’RDP, fallo sempre tramite una VPN.

- Implementa un modello di sicurezza stratificato (multi livello). Nella scelta di un approccio stratificato alla sicurezza, consigliamo di valutare attentamente:

> sicurezza delle reti e dei server;

> gestione degli endpoint;

> gestione dei dispositivi mobile. Per approfondire > Implementa un modello di sicurezza stratificato con Seqrite! - Implementa sistemi di protezione preventiva: come l’Intrusion Prevention Sistem (IPS) e il Web Application Firewall. Saranno utili protezioni perimetrali, se posti a difesa dei servizi esposti su Internet.

- Adotta un SOC – Security Operation Center: un SOC è un vero e proprio centro operativo dedicato alla sicurezza informatica il cui scopo, nel complesso, è monitorare costantemente la rete aziendale in cerca di attività anomale o sospette. Per approfondire > SOC – Security Operation Center: che cosa, perché, come