Internet Archive, la nota libreria digitale, sotto attacco due volte in un mese: oltre ai DDoS, ha subito un data breach che riguarda 31 milioni di utenti

Internet Archive sotto attacco due volte in un mese

È una tra le più note biblioteche digitali online: Internet Archive rende disponibili gratuitamente milioni di libri, audio, immagini, software. Tra le altre cose è famoso per il servizio “The Wayback machine”, un archivio digitale del World Wide Web che si basa su un crawler che salva i contenuti delle pagine, rendendole consultabili anche dopo che sono finite offline.

Fatte le dovute presentazioni, andiamo al punto: Internet Archive ha subito ben due pesanti attacchi in meno di un mese.

A inizio mese iniziano a circolare notizie relative ad un attacco contro il sito web. Alcuni utenti infatti si imbattono in un alert Javascript creato da un attaccante che rivendica di aver “bucato” Internet Archive.

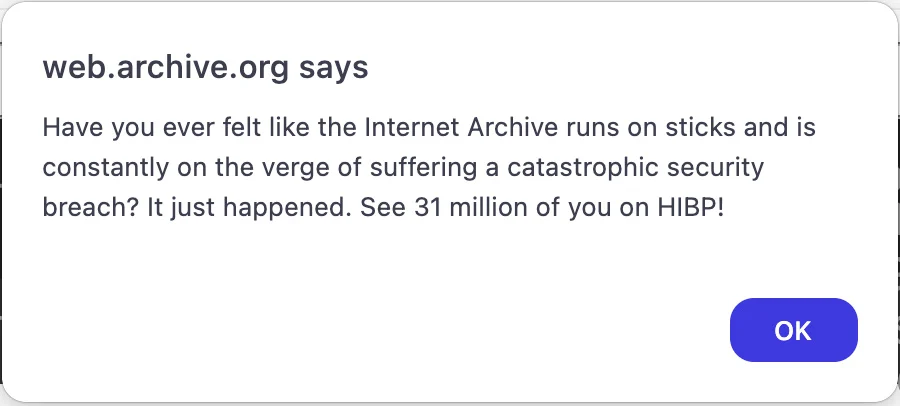

Il testo recita:

“Hai mai avuto la sensazione che Internet Archive funzioni su chiavette e sia perennemente sul punto di subire una violazione della sicurezza catastrofica? È appena successo. Ecco 31 milioni di voi su HIBP!”

HIPB è l’acronimo Have I Been Pwned, un servizio online che raccoglie archivi di dati rubati al fine di consentire agli utenti di poter verificare la sicurezza o meno del proprio indirizzo email.

Troy Hunt, che gestisce il servizio HIPB, ha dichiarato che gli attaccanti hanno condiviso il database di autenticazione di Internet Archive. Questo è un file SQL di 6.4 GB chiamato “ia_users.sql.”. Al suo interno indirizzi email, name, hash delle password, username ecc… di circa 31 milioni di utenti.

Doppio attacco: DDoS e data breach

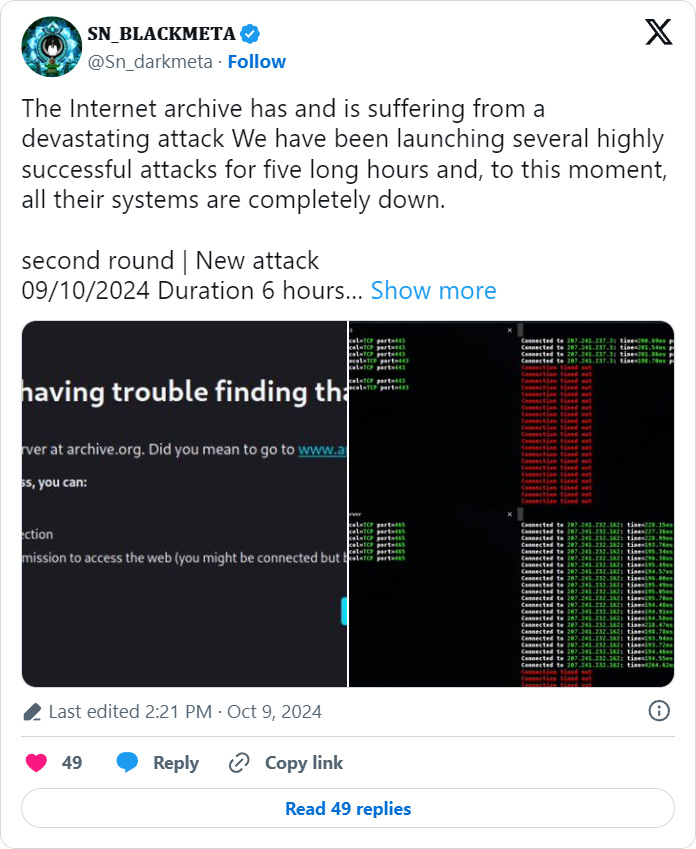

Inizialmente non è stato chiaro come gli attaccanti siano riusciti a mettere le mani sul database di autenticazione degli utenti di Internet Archive. Sicuramente il sito web ha subito anche attacchi DDoS , rivendicati dal collettivo BlackMeta (un gruppo di hacktivisti pro Palestina).

I gestori del servizio hanno confermato il data breach spiegando che:

“Ciò che sappiamo: attacco DDoS respinto, per adesso; defacciamento del sito web tramite una lbreria JS, violazione di nome utente / email / password con password criptate”.

Sembra smentita dalle notizie emerse nel tempo una correlazione tra gli attacchi DDoS e il data breach.

Gli attaccanti spiegano come hanno avuto accesso ai sistemi di Internet Archive

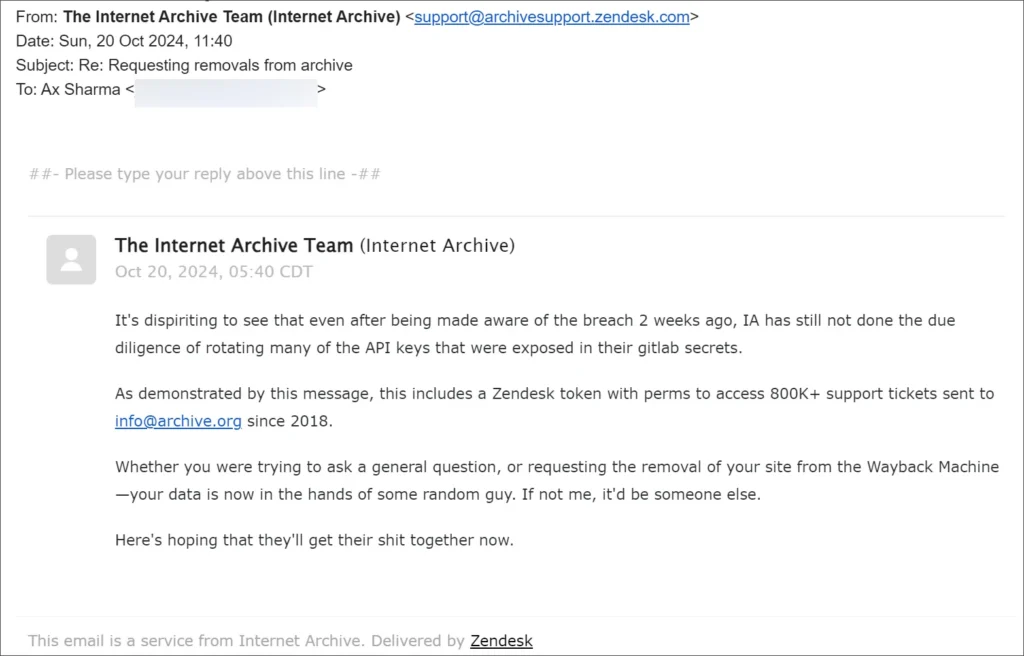

Pochi giorni fa Internet Archive è stato nuovamente bucato. Questa volta tramite la loro piattaforma di supporto email Zendesk. In pratica gli attaccanti hanno conservato la possibilità di accedere ai sistemi. Tutto questo nonostante gestori sapessero dei dati esposti. In particolare risulta che gli attaccanti sono in grado di inviare addirittura risposte ai ticket di supporto aperti dagli utenti.

Gli attaccanti hanno contattato la redazione di Bleeping Computer spiegando che

è sconcertante vedere che, anche dopo essere stato messo al corrente della violazione di settimane fa, Internet Archive non ha ancora avuto l’accortezza di ruotare molte delle chiavi AI esposte […] Tra queste anche un token Zendesk con permessi per accedere a oltre 800.000 ticket di assistenza richiesti dal 2018 in poi all’indirizzo [email protected].

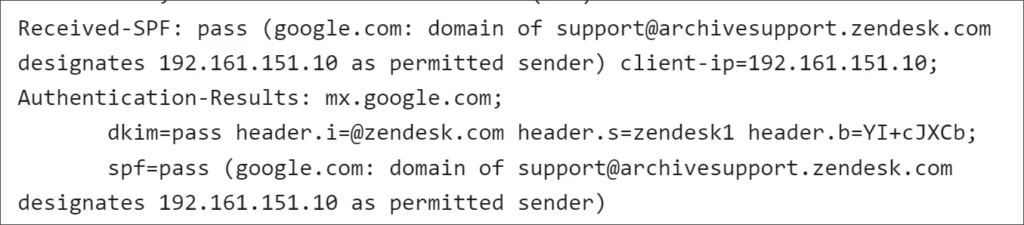

L’email inviata dagli attaccanti risulta inviata proprio da Zendesk: le autenticazioni DKIM, DMARC e SPF confermano che l’email è inviata da un server Zendesk autorizzato con tanto di IP esposto.

Cosa è successo?

Come detto, Internet Archive ha subito due diversi attacchi. Se il DDoS è stato rivendicato dal collettivo Pro Palestina, non c’era ancora una rivendicazione sul data breach. Meno che mai informazioni su come fossero riusciti gli attaccanti ad avere accesso ai sistemi di Internet Archive.

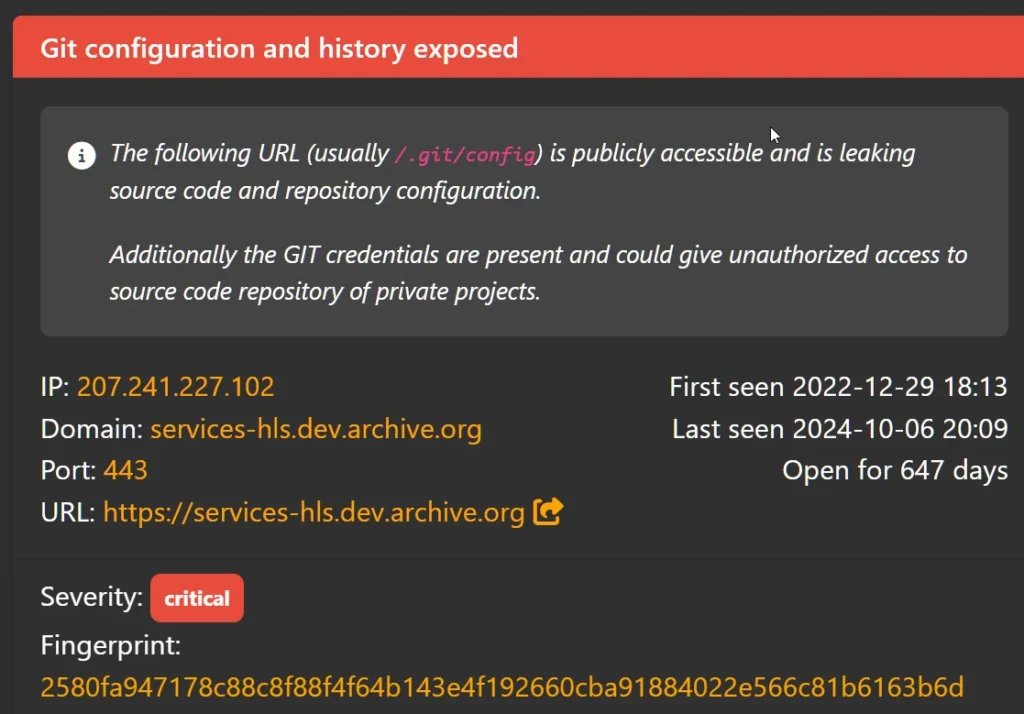

I responsabili del data breach hanno quindi contattato Bleeping Computer rivendicando l’attacco. Spiegando così di aver usato per l’accesso iniziale un file di configurazione Gitlab esposto su uno dei server di sviluppo dell’organizzazione, “services-hls.dev.archive.org”.

Bleeping Computer ha potuto quindi verificare, e confermare purtroppo, che questo token è esposto almeno dal Dicembre 2022 e che da allora ha ruotato più volte.

L’attaccante ha confermato che questo file di configurazione contiene un token di autenticazione che ha permesso loro di scaricare l’intero codice sorgente di Internet Archive. Nel codice sorgente gli attaccanti hanno trovato credenziali e token di autenticazione aggiuntivi, comprese le credenziali di accesso ai sistema di gestione dei database di Internet Archive. Ecco come gli attaccanti hanno avuto accesso all’SQL e come hanno fatto a defacciare il sito. Evidentemente il codice sorgente conteneva anche il token di accesso per Zendesk.

Infine gli attaccanti hanno dichiarato che i dati rubati ammontano, complessivamente, a 7TB.