UniGe hacked: il gruppo ransomware Ransomhub rivendica l’attacco contro l’ateneo genovese, minacciando la pubblicazione di più di 18 GB di file

RansomHub rivendica: UniGe hacked!

Il noto gruppo ransomware RansomHouse ha pubblicato, sul proprio leak site nel dark web, la rivendicazione di un attacco avvenuto, con successo parrebbe, ai danni dell’Università di Genova.

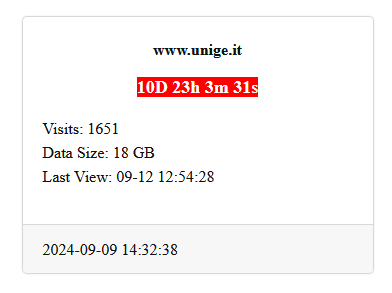

Come si vede dallo screen, i dati messi a disposizione ammontano, stando alle dichiarazioni del gruppo, a circa 18 GB. Il conto alla rovescia è attivo: se entro quella scadenza UniGe non avrà pagato il riscatto, i dati saranno resi pubblici.

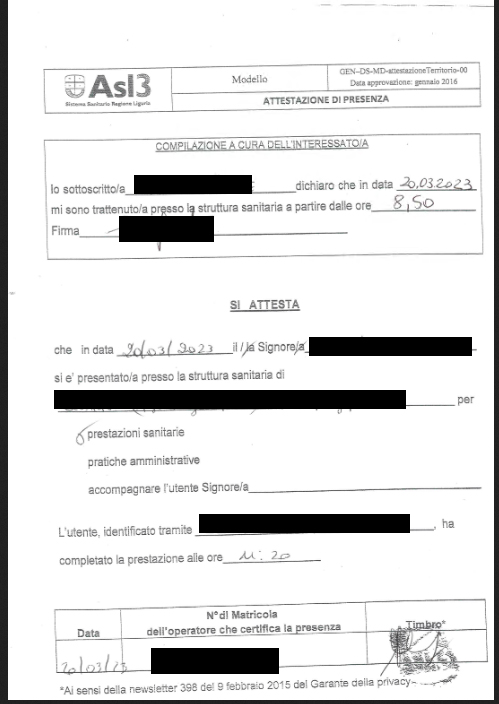

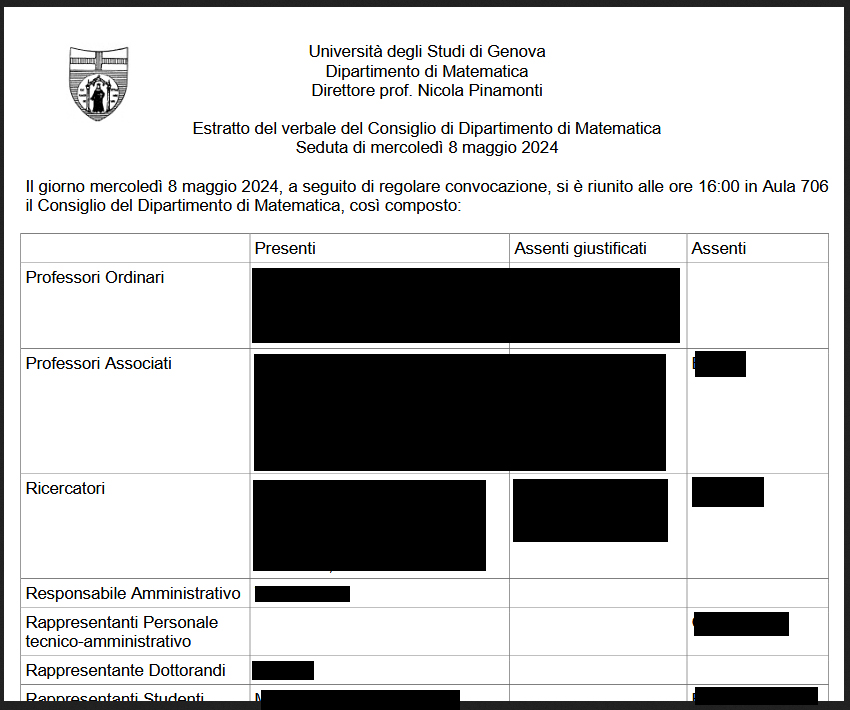

A riprova del furto dei dati (ricordiamo che ogni attacco ransomware e, ormai, anche un data breach), il gruppo ransowmare ha pubblicato due immagini. In particolare un’attestazione di presenza e il verbale di una seduta del Consiglio del Dipartimento di Matematica

Se sui quotidiani locali si trovano riferimenti a “fonti interne dell’Università” che negano attacchi al sito web dell’Università di Genova, non ci sono, al momento, comunicati o commenti ufficiali dell’Ateneo sul fatto. Quindi, fatta eccezione per quanto dichiarato dal gruppo ransomware, non è possibile ad ora confermare il data breach.

RansomHub: breve biografia del gruppo ransomware

RansomHub è una nuova operazione ransomware. Una prima, dettagliata analisi di questo gruppo e del ransomware che utilizza, proviene direttamente da FBI e CISA, che hanno ritenuto necessario diramare un alert sul nuovo gruppo, correlato di IoC e TPP.

L’FBI ha dichiarato di aver individuato attività del gruppo dall’Agosto 2024, ma il lancio risale al febbraio 2024. In particolare il gruppo opera secondo la forma del RaaS, Ransomware as a service, una forma organizzativa ispirata direttamente al modello di business dei servizi affittabili online nel quale un gruppp di gestori rende disponibile in affitto a terzi il ransomware, il leak site e il sistema di pagamento dei riscatti.

Questa operazione pare comunque essere un “rebranding” di una precedente operazione ransomware, Cyclpos e Knight. La variante ransomware in uso, RansomHub appunto, presenta similitudini con i ransomware ALPHV e Knight. L’operazione ha conquistato subito un posto piuttosto stabile nella top 10 delle operazioni ransomware, attirando operatori anche da altri RaaS come Lockbit e ALPHV stesso. Tra il Febbraio e l’Agosto 2024 il gruppo ha criptato ed esfiltrato dati appartenenti a circa 210 diverse vittime senza però dimostrare un particolare interesse per qualche specifico settore. Le vittime appartengono a settori come l’IT, i servizi governativi, il settore sanitario e della saute pubblica, i servizi di emergenza così come i servizi finanziari e i trasporti ecc…

RansomHub utilizza il modello della doppia estorsione, ovvero prima esfiltra i dati delle vittime quindi né cripta si sistemi. Il leak site è raggiungibile tramite un URL .onion.

RansomHub: cenni tecnici

Il ransomare RansomHub è sviluppato nei linguaggio Go e C++. Prende di mira sistemi Windows, Linux e ESXi. Stando alle analisi disponibili attualmente, il ransomware utilizza vari metodi di accesso iniziale:

- email di phishing;

- exploit di vulnerabilità;

- password spraying (ovvero il tentativo di accedere a più account utilizzando password di uso comune).

Tra le vulnerabilità che RansomHub ha sfruttato per l’accesso iniziale ci sono vulnerabilità in Citrix ADC, una vulnerabilità di buffer overflow in FortiOS, una vulnerabilità in Fortinet che ha reso possibili attacchi di SQL injection così come vulnerabilità più classiche come quella, ben nota, nei server SMBv1 in Windows Server ecc…

Il ransomware presenta anche tecniche anti evasione, alcune piuttosto banali ma anche efficaci, come il semplice cambio di nome dell’eseguibile in nominativi apparentemente innocui come “windows.exe“.

Una volta ottenuto l’accesso iniziale RansomHub ha capacità di escalation dei privilegi. Utilizza Mimikatz per la raccolta di credenziali ed è capace di eseguire movimenti laterali lungo la rete sfruttando l’RDP oppure tool (più o meno legittimi) come Anydesk, Cobalt Strike, Metasploit ecc…

I metodi di esfiltrazione dei dati invece variano molto, pesantemente influenzati dalle tecniche di attacco che i vari affiliati decidono di utilizzare per portare a termine l’estorsione.

Proteggersi dai ransomware: step basilari

Premettendo che la sicurezza informatica al 100% non esiste e che gli strumenti, le soluzioni e la postura difensiva variano da azienda ad azienda, da rete a rete, i punti sottostanti sono il minimo indispensabile per raggiungere un livello accettabile di sicurezza informatica.

- Predisponi un piano di backup: è fondamentale dotarsi di soluzioni di backup e di organizzarsi per eseguire backup di tutti i dati a cadenza regolare. I backup stessi andranno testati regolarmente, per verificare che i dati siano integri. Disporre di backup integri e il più recenti possibile consente di minimizzare la perdita dei dati e accelerare i processi di rispristino. E’ fondamentale isolare dalla rete i backup critici per evitare che, in caso di attacco ransomware, finiscano criptati anche i backup. A tale scopo, ti consigliamo di valutare la nostra soluzione Strongbox Cloud PRO, appositamente pensata per le PMI.

- Mantieni sempre aggiornato il sistema operativo, i software e gli applicativi in uso: le vulnerabilità sono le porte di accesso che consentono agli attaccanti di accedere alle reti. Verifica che questi software siano sempre aggiornati all’ultima versione disponibile ed installa le patch consigliate dal vendor. La suite di soluzioni di sicurezza aziendali Seqrite ha funzionalità specifiche a tale scopo: dalla gestione centralizzata delle patch alla scansione delle vulnerabilità.

- Scegli una solida soluzione antivirus e mantienila sempre aggiornata: sempre più soluzioni antivirus si sono dotate di strumenti specifici per il contrasto agli attacchi ransomware. Scopri di più sulla funzionalità antiransomware di Quick Heal / Seqrite, tecnologia brevettata negli Stati Uniti.

- Adotta l’approccio zero trust: applica il principio del “privilegio minimo” per tutti gli utenti: imposta cioè, utente per utente, solo le permissioni che gli sono effettivamente necessarie per svolgere le proprie mansioni. Fai si che ogni utente possa accedere soltanto alle informazioni che gli sono indispensabili. Per approfondire > Approccio di cybersecurity Zero Trust: perchè, come e quanto è importante per le aziende con forza lavoro remota

- Evita di scaricare file o cliccare su link contenuti nelle email: spesso l’accesso alle reti da parte degli attaccanti non avviene tramite sofisticate tecniche di attacco, ma anzi l’attaccante fa breccia nel punto più debole della catena della cyber sicurezza: l’utente. E’ fondamentale non fare click su link né scaricare allegati contenuti in email inaspettate, sospette, improvvise. Infine non abilitare mai le macro contenute nei documenti circolanti via email, a meno che non ci sia l’assoluta certezza della legittimità della comunicazione. Per Approfondire > Attacchi basati sulle macro di Office: come funzionano? Breve vademecum

- Forma i dipendenti, i collaboratori e chiunque acceda alla rete: come detto, l’anello debole della catena di cyber sicurezza e sicurezza dei dati è l’utente. Forma dipendenti e collaboratori, rendili partecipi dei protocolli di sicurezza e consapevoli e sensibili rispetto ai rischi, almeno quelli più diffusi. Stabilisci un protocollo di reazione in caso di incidente informatico, così che tutti sappiano cosa fare in caso dovesse verificarsi un attacco ransomware.

- Non esporre mai direttamente in internet le connessioni Remote Desktop Protocol. Se proprio hai necessità di usare l’RDP, fallo sempre tramite una VPN.

- Implementa un modello di sicurezza stratificato (multi livello). Nella scelta di un approccio stratificato alla sicurezza, consigliamo di valutare attentamente:

> sicurezza delle reti e dei server;

> gestione degli endpoint;

> gestione dei dispositivi mobile. Per approfondire > Implementa un modello di sicurezza stratificato con Seqrite! - Implementa sistemi di protezione preventiva: come l’Intrusion Prevention Sistem (IPS) e il Web Application Firewall. Saranno utili protezioni perimetrali, se posti a difesa dei servizi esposti su Internet.

- Adotta un SOC – Security Operation Center: un SOC è un vero e proprio centro operativo dedicato alla sicurezza informatica il cui scopo, nel complesso, è monitorare costantemente la rete aziendale in cerca di attività anomale o sospette. Per approfondire > SOC – Security Operation Center: che cosa, perché, come